基本情報技術者(科目A)過去問集 - 平成30年12月修了試験

問1

| ア | 0.01 |

|---|---|

| イ | 0.02 |

| ウ | 0.05 |

| エ | 0.08 |

問2

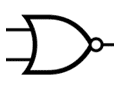

XとYの否定論理積 X NAND Y は,NOT(X AND Y) として定義される。X OR Y をNANDだけを使って表した論理式はどれか。

| ア | ((X NAND Y) NAND X) NAND Y |

|---|---|

| イ | (X NAND X) NAND (Y NAND Y) |

| ウ | (X NAND Y) NAND (X NAND Y) |

| エ | X NAND (Y NAND (X NAND Y)) |

問3

表は,入力記号の集合が { 0,1 },状態集合が { a,b,c,d } である有限オートマトンの状態遷移表である。長さ3以上の任意のビット列を左(上位ビット)から順に読み込んで最後が 110 で終わっているものを受理するには,どの状態を受理状態とすればよいか。

| 0 | 1 | |

| a | a | b |

| b | c | d |

| c | a | b |

| d | c | d |

| ア | a |

|---|---|

| イ | b |

| ウ | c |

| エ | d |

問4

アナログ電圧をディジタル化した後に演算処理することの利点として,適切なものはどれか。

| ア | アナログからディジタルへの変換では誤差が発生しない。 |

|---|---|

| イ | 演算結果が部品精度,温度変化及び外来雑音の影響を受けにくい。 |

| ウ | 数値演算において丸め誤差が発生することはない。 |

| エ | 電圧が変化してから演算結果を得るまでの遅延時間が発生しない。 |

問5

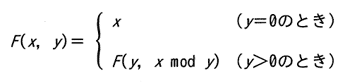

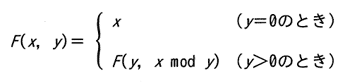

整数x,y(x>y≧0)に対して,次のように定義された関数F(x,y)がある。F(231,15)の値は幾らか。ここで,x mod yはxをyで割った余りである。

| ア | 2 |

|---|---|

| イ | 3 |

| ウ | 5 |

| エ | 7 |

問6

2分探索に関する記述のうち,適切なものはどれか。

| ア | 2分探索するデータ列は整列されている必要がある。 |

|---|---|

| イ | 2分探索は線形探索よりも常に速く探索できる。 |

| ウ | 2分探索は探索をデータ列の先頭から開始する。 |

| エ | n個のデータの2分探索に要する比較回数は,nlog2nに比例する。 |

問7

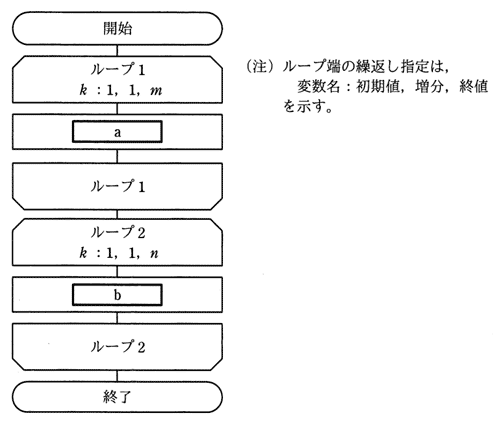

長さ m,n の文字列をそれぞれ格納した配列 X,Y がある。図は,配列Xに格納した文字列の後ろに,配列Yに格納した文字列を連結したものを,配列に格納するアルゴリズムを表す流れ図である。図中の a,b に入れる処理として,適切なものはどれか。ここで,1文字が一つの配列要素に格納されるものとする。

| a | b | |

| ア | Z(k) ← X(k) | Z(m+k) ← Y(k) |

| イ | Z(k) ← X(k) | Z(n+k) ← Y(k) |

| ウ | Z(k) ← Y(k) | Z(m+k) ← X(k) |

| エ | Z(k) ← Y(k) | Z(n+k) ← X(k) |

問8

プログラムの実行に関する次の記述の下線部 a~d のうち,いずれかに誤りがある。誤りの箇所と正しい字旬の適切な組合せはどれか。

自分自身を呼び出すことができるプログラムは,a再帰的であるという。このようなプログラムを実行するときは,bスタックに局所変数,c仮引数及び戻り番地を格納して呼び出し,復帰するときはdFIFO(First In First Out)方式で格納したデータを取り出して復元する必要がある。

自分自身を呼び出すことができるプログラムは,a再帰的であるという。このようなプログラムを実行するときは,bスタックに局所変数,c仮引数及び戻り番地を格納して呼び出し,復帰するときはdFIFO(First In First Out)方式で格納したデータを取り出して復元する必要がある。

| 誤りの箇所 | 正しい字句 | |

| ア | a | 再入可能 |

| イ | b | 待ち行列 |

| ウ | c | 実引数 |

| エ | d | LIFO(Last In First Out) |

答え : エ

分野 : テクノロジ系 › 基礎理論 › アルゴリズムとプログラミング › データ構造

分野 : テクノロジ系 › 基礎理論 › アルゴリズムとプログラミング › データ構造

問9

| ア | インターバルタイマーによって,指定時間が経過したときに生じる割込み |

|---|---|

| イ | 演算結果のオーバフローやゼロによる除算で生じる割込み |

| ウ | 仮想記憶管理において,存在しないページへのアクセスによって生じる割込み |

| エ | ソフトウェア割込み命令の実行によって生じる割込み |

問10

| ア | 紫外線照射で内容を消去することによって,メモリ部品を再利用することができる。 |

|---|---|

| イ | 出荷後のプログラムの不正な書換えを防ぐことができる。 |

| ウ | 製品の量産後にシリアル番号などの個体識別データを書き込むことができる。 |

| エ | 動作中に主記憶が不足した場合,補助記憶として使用することができる。 |

問12

500バイトのセクタ8個を1ブロックとして,ブロック単位でファイルの領域を割り当てて管理しているシステムがある。2,000バイト及び9,000バイトのファイルを保存するとき,これら二つのファイルに割り当てられるセクタ数の合計は幾らか。ここで,ディレクトリなどの管理情報が占めるセクタは考慮しないものとする。

| ア | 22 |

|---|---|

| イ | 26 |

| ウ | 28 |

| エ | 32 |

問13

バックアップシステム構成におけるホットサイトに関する記述として,適切なものはどれか。

| ア | 共同利用型のサイトを用意しておき,障害発生時に,バックアップしておいたデータやプログラムの媒体を搬入してシステムを復元し,業務を再開する。 |

|---|---|

| イ | 待機系サイトとして稼働させておき,ネットワークを介して常時データやプログラムの更新を行い,障害発生時に速やかに業務を再開する。 |

| ウ | 予備のサイトにハードウェアを用意して,定期的にバックアップしたデータやプログラムの媒体を搬入して保管しておき,障害発生時にはこれら保管物を活用してシステムを復元し,業務を再開する。 |

| エ | 予備のサイトをあらかじめ確保しておいて,障害発生時には必要なハードウェア,バックアップしておいたデータやプログラムの媒体を搬入してシステムを復元し,業務を再開する。 |

問14

スループットの説明として,適切なものはどれか。

| ア | ジョブがシステムに投入されてからその結果が完全に得られるまでの経過時間のことであり,入出力の速度やオーバヘッド時間などに影響される。 |

|---|---|

| イ | ジョブの稼働率のことであり, “ジョブの稼働時間÷運用時間” で求められる。 |

| ウ | ジョブの同時実行可能数のことであり,使用されるシステムの資源によって上限が決まる。 |

| エ | 単位時間当たりのジョブの処理件数のことであり,スプーリングはスループットの向上に役立つ。 |

問15

稼働率が最も高いシステム構成はどれか。ここで,並列に接続したシステムは,少なくともそのうちのどれか一つが稼働していればよいものとする。

| ア | 稼働率70%の同一システムを四つ並列に接続 |

|---|---|

| イ | 稼働率80%の同一システムを三つ並列に接続 |

| ウ | 稼働率90%の同一システムを二つ並列に接続 |

| エ | 稼働率99%の単一システム |

問16

| ア | 各タスクの優先度を決めて,優先度が高い順に実行し,CPU割当てまでの待ち時間の長さに応じて優先度を徐々に上げていく。 |

|---|---|

| イ | 各タスクを実行可能待ち行列に置かれた順に実行し,一定時間が経過したら実行を中断して実行可能待ち行列の最後尾に加える。 |

| ウ | 処理予定時間が最も短いタスクから順に処理を実行する。現在実行中の処理が終了するか,又は何らかの要因によって中断されたとき,次のタスクを開始する。 |

| エ | タスクがシステムに到着した順に実行可能待ち行列の最後尾に加え,常に実行可能待ち行列の先頭のタスクにCPUを割り当てる。 |

問17

スプーリングの説明として,適切なものはどれか。

| ア | キーボードからの入力データを主記憶のキューに一旦保存しておく。 |

|---|---|

| イ | システムに投入されたジョブの実行順序を,その特性や優先順位に応じて決定する。 |

| ウ | 通信データを直接通信相手に送らず,あらかじめ登録しておいた代理に送る。 |

| エ | プリンタなどの低速な装置への出力データを一旦高速な磁気ディスクに格納しておき,その後に目的の装置に出力する。 |

問18

| ア | 主記憶に存在しないページへのアクセスが増加すること |

|---|---|

| イ | 主記憶に存在するページへのアクセスが増加すること |

| ウ | 主記憶のページのうち,更新されたページの比率が高くなること |

| エ | 長時間アクセスしなかった主記憶のページをアクセスすること |

問19

入出力管理におけるバッファの機能として,適切なものはどれか。

| ア | 入出力装置が利用可能になったことを,入出力装置が処理装置に伝える。 |

|---|---|

| イ | 入出力装置と処理装置との間に特別な記憶域を設け,処理速度の違いを緩和する。 |

| ウ | 入出力装置と処理装置との間のデータ交換に階層を設けることによって入出力装置固有の仕様を意識せずに利用できる。 |

| エ | 入出力装置をファイルと同じように取り扱えるようにする。 |

問20

| ア | OSSとアプリケーションソフトウェアとのインタフェースを開発し,販売している。 |

|---|---|

| イ | OSSの改変を他社に委託し,自社内で使用している。 |

| ウ | OSSの入手,改変,販売を全て自社で行っている。 |

| エ | OSSを利用して性能テストを行った自社開発ソフトウェアを販売している。 |

問21

| ア | 主にキャッシュメモリとして使用される。 |

|---|---|

| イ | データを保持するためのリフレッシュ又はアクセス動作が不要である。 |

| ウ | メモリセル構成が単純なので,ビット当たりの単価が安くなる。 |

| エ | メモリセルにフリップフロップを用いてデータを保存する。 |

問22

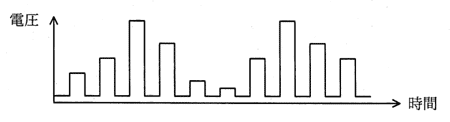

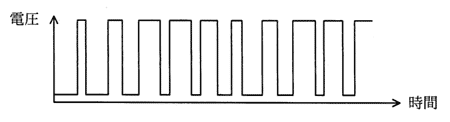

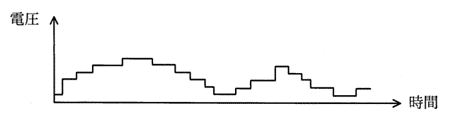

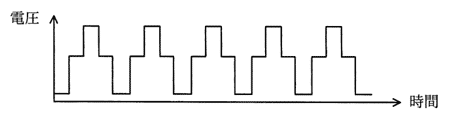

モータの速度制御などにPWM(Pulse Width Modulation)制御が用いられる。PWMの駆動波形を示したものはどれか。ここで,波形は制御回路のポート出力であり,低域通過フィルタを通していないものとする。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

問23

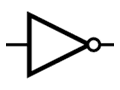

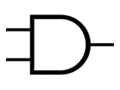

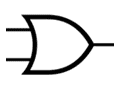

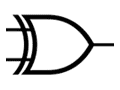

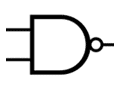

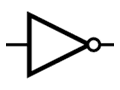

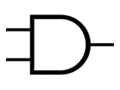

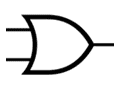

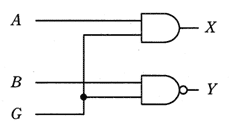

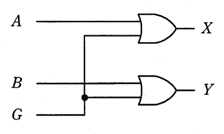

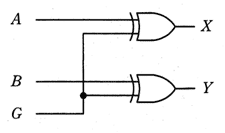

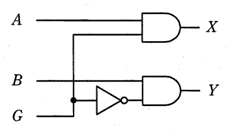

入力G=0のときはX=A,Y=Bを出力し,G=1のときはX=A,Y=Bを出力する回路はどれか。

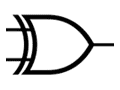

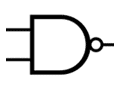

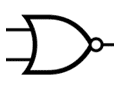

注:

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

答え : ウ

分野 : テクノロジ系 › コンピュータシステム › ハードウェア › ハードウェア

分野 : テクノロジ系 › コンピュータシステム › ハードウェア › ハードウェア

問24

ヒューマンインタフェースの機能のうち,定型的な作業を頻繁に行う利用者の操作数を少なくする目的で用いるものはどれか。

| ア | 一連のコマンドをひとまとめにしたマクロ機能 |

|---|---|

| イ | 最後の画面でまとめて入力エラーを表示する機能 |

| ウ | 全工程のうち,現在どこまで進んでいるかを表示する機能 |

| エ | 操作を誤ったときに前の状態に戻すことができる機能 |

問27

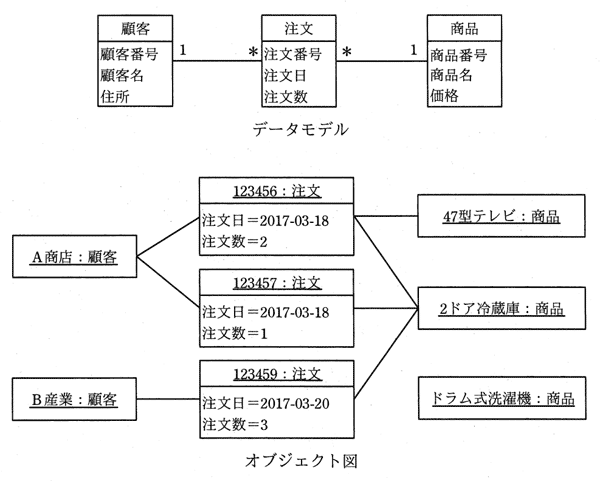

| ア | “123456:注文” が複数の商品にリンクしているのは,誤りである。 |

|---|---|

| イ | “2ドア冷蔵庫:商品” が複数の注文にリンクしているのは,誤りである。 |

| ウ | “A商店:顧客” が複数の注文にリンクしているのは,誤りである。 |

| エ | “ドラム式洗濯機:商品” がどの注文にもリンクしていないのは,誤りである。 |

答え : ア

分野 : テクノロジ系 › 技術要素 › データベース › データベース設計

分野 : テクノロジ系 › 技術要素 › データベース › データベース設計

問28

関係 “注文記録” の属性間に ①~⑥ の関数従属性があり,それに基づいて第3正規形まで正規化を行って, “商品” , “顧客” , “注文” , “注文明細” の各関係に分解した。関係 “注文明細” として,適切なものはどれか。ここで,{X,Y}は,属性XとYの組みを表し,X→Yは,XがYを関数的に決定することを表す。また,実線の下線は主キーを表す。

注文記録(注文番号,注文日,顧客番号,顧客名,商品番号,商品名,数量,販売単価)

〔関数従属性〕

① 注文番号→注文日

② 注文番号→顧客番号

③ 顧客番号→顧客名

④ {注文番号,商品番号}→数量

⑤ {注文番号,商品番号}→販売単価

⑥ 商品番号→商品名

注文記録(注文番号,注文日,顧客番号,顧客名,商品番号,商品名,数量,販売単価)

〔関数従属性〕

① 注文番号→注文日

② 注文番号→顧客番号

③ 顧客番号→顧客名

④ {注文番号,商品番号}→数量

⑤ {注文番号,商品番号}→販売単価

⑥ 商品番号→商品名

| ア | 注文明細(注文番号,数量,販売単価) |

|---|---|

| イ | 注文明細(注文番号,顧客番号,数量,販売単価) |

| ウ | 注文明細(注文番号,顧客番号,商品番号,顧客名,数量,販売単価) |

| エ | 注文明細(注文番号,商品番号,数量,販売単価) |

問29

“注文” 表と “製品” 表に対して,次のSQL文を実行したときに得られる結果はどれか。

SELECT 製品名,数量 FROM 注文,製品

WHERE注文.製品コード = 製品.製品コード

SELECT 製品名,数量 FROM 注文,製品

WHERE注文.製品コード = 製品.製品コード

注文

|

製品

|

| ア |

| ||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| イ |

| ||||||||||||||

| ウ |

| ||||||||||||||

| エ |

|

問30

| ア | あるトランザクションが共有ロックを獲得している資源に対して,別のトランザクションが共有ロックを獲得することは可能である。 |

|---|---|

| イ | あるトランザクションが共有ロックを獲得している資源に対して,別のトランザクションが専有ロックを獲得することは可能である。 |

| ウ | あるトランザクションが専有ロックを獲得している資源に対して,別のトランザクションが共有ロックを獲得することは可能である。 |

| エ | あるトランザクションが専有ロックを獲得している資源に対して,別のトランザクションが専有ロックを獲得することは可能である。 |

問31

設置場所が異なるクライアントとサーバ間で,次の条件で通信を行う場合の応答時間は何秒か。ここで,クライアントの送信処理の始まりから受信処理の終了までを応答時間とし,距離による遅延は考慮しないものとする。

〔条件〕

〔条件〕

| クライアントとサーバ間の回線速度 | 8Mビット/秒 |

| 伝送効率 | 60% |

| 電文長 | 上り1Mバイト,下り2Mバイト |

| クライアントの処理時間 | 送信,受信を合わせて0.4秒 |

| サーバの処理時間 | 送信,受信を合わせて0.4秒 |

| ア | 1.4 |

|---|---|

| イ | 3.8 |

| ウ | 5.0 |

| エ | 5.8 |

問32

CSMA/CD方式に関する記述のうち,適切なものはどれか。

| ア | 衝突発生時の再送動作によって,衝突の頻度が増すとスループットが下がる。 |

|---|---|

| イ | 送信要求が発生したステーションは,共通伝送路の搬送波を検出してからデータを送信するので,データ送出後の衝突は発生しない。 |

| ウ | ハブによって複数のステーションが分岐接続されている構成では,衝突の検出ができないので,この方式は使用できない。 |

| エ | フレームとしては任意長のビットが直列に送出されるので,フレーム長がオクテットの整数倍である必要はない。 |

答え : ア

分野 : テクノロジ系 › 技術要素 › ネットワーク › データ通信と制御

分野 : テクノロジ系 › 技術要素 › ネットワーク › データ通信と制御

問35

TCP,UDPのポート番号を識別し,プライベートIPアドレスとグローバルIPアドレスとの対応関係を管理することによって,プライベートIPアドレスを使用するLAN上の複数の端末が,一つのグローバルIPアドレスを共有してインターネットにアクセスする仕組みはどれか。

| ア | IPスプーフィング |

|---|---|

| イ | IPマルチキャスト |

| ウ | NAPT |

| エ | NTP |

問37

SEOポイズニングの説明はどれか。

| ア | Web検索サイトの順位付けアルゴリズムを悪用して,検索結果の上位に,悪意のあるWebサイトを意図的に表示させる。 |

|---|---|

| イ | ウイルス対策ソフトのセキュリティ上の脆弱性を悪用して,システム権限で不ぜい正な処理を実行させる。 |

| ウ | 車などで移動しながら,無線LANのアクセスポイントを探し出して,ネットワークに侵入する。 |

| エ | ネットワークを流れるパケットから,侵入のパターンに合致するものを検出して,管理者への通知や,検出した内容の記録を行う。 |

問38

SQLインジェクション攻撃の説明はどれか。

| ア | Webアプリケーションに問題があるとき,悪意のある問合せや操作を行う命令文をWebサイトに入力して,データベースのデータを不正に取得したり改ざんしたりする攻撃 |

|---|---|

| イ | 悪意のあるスクリプトを埋め込んだWebページを訪問者に閲覧させて別のWebサイトで,その訪問者が意図しない操作を行わせる攻撃 |

| ウ | 市販されているDBMSの脆弱性を悪用することによって,宿主となるデータベースサーバを探して感染を繰り返し,インターネットのトラフィックを急増させる攻撃 |

| エ | 訪問者の入力データをそのまま画面に表示するWebサイトを悪用して,悪意のあるスクリプトを訪問者のWebブラウザで実行させる攻撃 |

問39

ソーシャルエンジニアリングに分類される手口はどれか。

| ア | ウイルス感染で自動作成されたバックドアからシステムに侵入する。 |

|---|---|

| イ | システム管理者などを装い,利用者に問い合わせてパスワードを取得する。 |

| ウ | 総当たり攻撃ツールを用いてパスワードを解析する。 |

| エ | バッファオーバフローなどのソフトウェアの脆弱性を利用してシステムに侵入する。 |

問40

| ア | 受信者が署名鍵を使って,暗号文を元のメッセージに戻すことができるようにする。 |

|---|---|

| イ | 送信者が固定文字列を付加したメッセージを署名鍵を使って暗号化することによって,受信者がメッセージの改ざん部位を特定できるようにする。 |

| ウ | 送信者が署名鍵を使って署名を作成し,その署名をメッセージに付加することによって,受信者が送信者による署名であることを確認できるようにする。 |

| エ | 送信者が署名鍵を使ってメッセージを暗号化することによって,メッセージの内容を関係者以外に分からないようにする。 |

問41

| ア | |

|---|---|

| イ | |

| ウ | |

| エ |

問42

暗号方式に関する記述のうち,適切なものはどれか。

| ア | AESは公開鍵暗号方式,RSAは共通鍵暗号方式の一種である。 |

|---|---|

| イ | 共通鍵暗号方式では,暗号化及び復号に同一の鍵を使用する。 |

| ウ | 公開鍵暗号方式を通信内容の秘匿に使用する場合は,暗号化に使用する鍵を秘密にして,復号に使用する鍵を公開する。 |

| エ | デジタル署名に公開鍵暗号方式が使用されることはなく,共通鍵暗号方式が使用される。 |

問43

ISMS適合性評価制度の説明はどれか。

| ア | ISO/IEC 15408に基づき,IT関連製品のセキュリティ機能の適切性・確実性を評価する。 |

|---|---|

| イ | JIS Q 15001に基づき,個人情報について適切な保護措置を講じる体制を整備している事業者などを認定する。 |

| ウ | JIS Q 27001に基づき,組織が構築した情報セキュリティマネジメントシステムの適合性を評価する。 |

| エ | 電子政府推奨暗号リストに基づき,暗号モジュールが適切に保護されていることを認証する。 |

問44

| ア | ウォークスルー |

|---|---|

| イ | ソフトウェアインスペクション |

| ウ | ペネトレーションテスト |

| エ | リグレッションテスト |

問45

HTTP over TLS(HTTPS)を用いて実現できるものはどれか。

| ア | Webサーバ上のファイルの改ざん検知 |

|---|---|

| イ | Webブラウザが動作するPC上のマルウェア検査 |

| ウ | Webブラウザが動作するPCに対する侵入検知 |

| エ | ディジタル証明書によるサーバ認証 |

問48

ソフトウェア開発におけるテスト技法のうち,ブラックボックステストに関する説明として,適切なものはどれか。

| ア | ソースコードを解析し,プログラムの制御の流れと変数の値の変化とに着目したテストを,主にプログラム開発者以外の第三者が実施する。 |

|---|---|

| イ | プログラムが設計者の意図した機能を実現しているかどうかのテストを,主にプログラム開発者以外の第三者が実施する。 |

| ウ | プログラムの全ての命令について最低1回は実行することを完了の条件とするテストを,主にプログラム開発者自身が実施する。 |

| エ | プログラムの内部構造や論理が記述された内部仕様書に基づくテストを,主にプログラム開発者自身が実施する。 |

問49

スタブを使用したテストの説明として,適切なものはどれか。

| ア | 指定した命令が実行されるたびに,レジスタや主記憶の一部の内容を出力することによって,正しく処理が行われていることを確認する。 |

|---|---|

| イ | トップダウンでプログラムのテストを行うとき,作成したモジュールをテストするために,仮の下位モジュールを用意して動作を確認する。 |

| ウ | プログラムの実行中,必要に応じて変数やレジスタなどの内容を表示し,必要ならばその内容を修正して,テストを継続する。 |

| エ | プログラムを構成するモジュールの単体テストを行うとき,そのモジュールを呼び出す仮の上位モジュールを用意して,動作を確認する。 |

問50

| ア | ソフトウェアの品質を高めるために,2人のプログラマが協力して,一つのプログラムをコーディングする。 |

|---|---|

| イ | ソフトウェアの保守性を高めるために,外部仕様を変更することなく,プログラムの内部構造を変更する。 |

| ウ | 動作するソフトウェアを迅速に開発するために,テストケースを先に設定してから,プログラムをコーディングする。 |

| エ | 利用者からのフィードバックを得るために,提供予定のソフトウェアの試作品を早期に作成する。 |

問51

ファンクションポイント法の説明はどれか。

| ア | 開発するプログラムごとのステップ数を積算し,開発規模を見積もる。 |

|---|---|

| イ | 開発プロジェクトで必要な作業のWBSを作成し,各作業の工数を見積もる。 |

| ウ | 外部入出力や内部論理ファイル,外部照会,外部インタフェースファイルの個数と特性などから開発規模を見積もる。 |

| エ | 過去の類似例を探し,その実績や開発するシステムとの差異などを分析・評価して開発規模を見積もる。 |

問53

工期を短縮させるために,クリティカルパス上の作業に “ファストトラッキング” 技法を適用した対策はどれか。

| ア | 時間外勤務を実施する。 |

|---|---|

| イ | 生産性を高められる開発ツールを導入する。 |

| ウ | 全体の設計が完了する前に,仕様が固まっているモジュールの開発を開始する。 |

| エ | 要員を追加投入する。 |

答え : ウ

分野 : マネジメント系 › プロジェクトマネジメント › プロジェクトマネジメント › プロジェクトの時間

分野 : マネジメント系 › プロジェクトマネジメント › プロジェクトマネジメント › プロジェクトの時間

問55

サービス提供時間帯が毎日6~20時のシステムにおいて,ある月の停止時間,修復時間及びシステムメンテナンス時間は次のとおりであった。この月の可用性は何%か。ここで,1か月の稼働日数は30日であって,可用性(%)は小数第2位を四捨五入するものとする。

〔停止時間,修復時間及びシステムメンテナンス時間〕

・システム障害によるサービス提供時間内の停止時間:7時間

・システム障害への対処によるサービス提供時間外の修復時間:3時間

・サービス提供時間外のシステムメンテナンス時間:8時間

〔停止時間,修復時間及びシステムメンテナンス時間〕

・システム障害によるサービス提供時間内の停止時間:7時間

・システム障害への対処によるサービス提供時間外の修復時間:3時間

・サービス提供時間外のシステムメンテナンス時間:8時間

| ア | 95.7 |

|---|---|

| イ | 97.6 |

| ウ | 98.3 |

| エ | 99.0 |

問56

| ア | システムが部分的に故障しても,システム全体としては必要な機能を維持する。 |

|---|---|

| イ | システム障害が発生したとき,待機しているシステムに切り替えて処理を続行する。 |

| ウ | システムを構成している機器が故障したときは,システムが安全に停止するようにして,被害を最小限に抑える。 |

| エ | 利用者が誤った操作をしても,システムに異常が起こらないようにする。 |

問57

| ア | 障害からの復旧時に差分だけ処理すればよいので,フルバックアップ方式に比べて復旧時間が短い。 |

|---|---|

| イ | フルバックアップのデータで復元した後に,差分バックアップのデータを反映させて復旧する。 |

| ウ | フルバックアップ方式と交互に運用することはできない。 |

| エ | フルバックアップ方式に比べ,バックアップに要する時間が長い。 |

問58

| ア | システムの変更に伴い,ドキュメントを遅滞なく更新していること |

|---|---|

| イ | ドキュメントの機密性を確保するための対策を講じていること |

| ウ | ドキュメントの標準化を行っていること |

| エ | アジャイル開発においても,必要なドキュメントを作成していること |

問59

外部委託に関するシステム監査において,経営破綻などによってソフトウェア資産のメンテナンスが受けられなくなることを防ぐために確認すべき契約項目はどれか。

| ア | 開発したソフトウェアの瑕疵担保責任条項 |

|---|---|

| イ | 外部委託先のサービスを評価するためのSLA条項 |

| ウ | 責任の所在を明確にするためのソフトウェア開発の再委託禁止条項 |

| エ | ソフトウェアのソースコードなどを第三者へ預託するエスクロウ条項 |

答え : エ

分野 : マネジメント系 › サービスマネジメント › システム監査 › システム監査

分野 : マネジメント系 › サービスマネジメント › システム監査 › システム監査

問60

監査調書に関する説明はどれか。

| ア | 監査人が行った監査手続の実施記録であり,監査意見の根拠となる。 |

|---|---|

| イ | 監査人が監査の実施に当たり被監査部門に対して提出する,情報セキュリティに関する誓約書をまとめたものである。 |

| ウ | 監査人が監査の実施に利用した基準書,ガイドラインをまとめたものである。 |

| エ | 監査人が正当な注意義務を払ったことを証明するために,監査報告書とともに公表するよう義務付けられたものである。 |

問61

ITポートフォリオの説明はどれか。

| ア | 管理費などの間接コストを,業務区分ごとのアクティビティの種別に着目して,製品やサービスの原価に割り振る手法である。 |

|---|---|

| イ | 企業の経営戦略を,多面的な視点で体系立てて立案し,実行を管理し,業績を評価する手法である。 |

| ウ | 業界ごとなどで統一的に策定された評価尺度(指標値群)を用いて,企業全体の投資効果を測定する手法である。 |

| エ | 情報化投資をリスクや投資価値の類似性で幾つかのカテゴリに整理し,ビジネス戦略実現のための最適な資源配分を管理する手法である。 |

問62

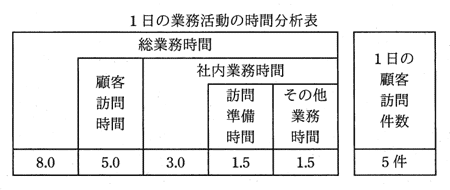

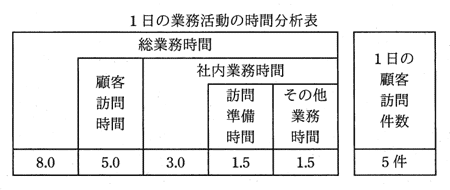

ある営業部員の1日の業務活動を分析した結果は,表のとおりである。営業支援システムの導入によって訪問準備時間が1件当たり0.1時間短縮できる。総業務時間と1件当たりの顧客訪問時間を変えずに,1日の顧客訪問件数を6件にするには, “その他業務時間” を何時間削減する必要があるか。

| ア | 0.3 |

|---|---|

| イ | 0.5 |

| ウ | 0.7 |

| エ | 1.0 |

問63

SaaSを説明したものはどれか。

| ア | アプリケーションソフトウェアの機能を,インターネット経由で必要なときだけ利用者に提供するサービスのこと |

|---|---|

| イ | 企業の経営資源を有効に活用するために,基幹業務を統合的に管理するためのソフトウェアパッケージのこと |

| ウ | 既存の組織やビジネスプロセスを抜本的に見直し,職務,業務フロー,管理機構,情報システムを再設計すること |

| エ | 発注者とサービス提供者との間で,サービスの品質の内容について合意した文書のこと |

問64

ビッグデータを企業が活用している事例はどれか。

| ア | カスタマセンタへの問合せに対し,登録済みの顧客情報から連絡先を抽出する。 |

|---|---|

| イ | 最重要な取引先が公表している財務諸表から,売上利益率を計算する。 |

| ウ | 社内研修の対象者リスト作成で,人事情報から入社10年目の社員を抽出する。 |

| エ | 多種多様なソーシャルメディアの大量な書込みを分析し,商品の改善を行う。 |

問65

総合評価落札方式を用い,次の条件で調達を行う。A~D社の入札価格及び技術点が表のとおりであるとき,落札者はどれか。

〔条件〕

(1)価格点(100点満点)及び技術点(100点満点)を合算した総合評価点が最も高い入札者を落札者とする。

(2)予定価格を1,000万円とする。予定価格を超える入札は評価対象とならない。

(3)価格点は次の計算式で算出する。

[1-(入札価格/予定価格)]×100

〔A~D社の入札価格及び技術点〕

〔条件〕

(1)価格点(100点満点)及び技術点(100点満点)を合算した総合評価点が最も高い入札者を落札者とする。

(2)予定価格を1,000万円とする。予定価格を超える入札は評価対象とならない。

(3)価格点は次の計算式で算出する。

[1-(入札価格/予定価格)]×100

〔A~D社の入札価格及び技術点〕

| 入札価格(万円) | 技術点 | |

| A社 | 700 | 50 |

| B社 | 800 | 65 |

| C社 | 900 | 80 |

| D社 | 1,100 | 100 |

| ア | A社 |

|---|---|

| イ | B社 |

| ウ | C社 |

| エ | D社 |

問66

半導体ファブレス企業の説明として,適切なものはどれか。

| ア | 委託者の依頼を受けて,自社工場で半導体製造だけを行う。 |

|---|---|

| イ | 自社で設計し,自社工場で生産した製品を相手先ブランドで納入する。 |

| ウ | 自社内で回路設計から製造まで全ての設備をもち,自社ブランド製品を販売する。 |

| エ | 製品の企画,設計及び開発は行うが,半導体製造の工場は所有しない。 |

問67

コアコンピタンスを説明したものはどれか。

| ア | 経営活動における基本精神や行動指針 |

|---|---|

| イ | 事業戦略の遂行によって達成すべき到達目標 |

| ウ | 自社を取り巻く環境に関するビジネス上の機会と脅威 |

| エ | 他社との競争優位の源泉となる経営資源及び企業能力 |

問68

企業の事業活動を機能ごとに主活動と支援活動に分け,企業が顧客に提供する製品やサービスの利益が,どの活動で生み出されているかを分析する手法はどれか。

| ア | 3C分析 |

|---|---|

| イ | SWOT分析 |

| ウ | バリューチェーン分析 |

| エ | ファイブフォース分析 |

問69

マーケティングミックスの説明はどれか。

| ア | 顧客市場をある基準で細分化し,その中から最も競争優位に立てる市場を選定すること |

|---|---|

| イ | 市場の成長率と自社の相対的市場シェアの組合せから,各事業の位置づけを明確にし,それぞれの事業の今後の施策を検討すること |

| ウ | 製品戦略,価格戦略,チャネル戦略,プロモーション戦略などを適切に組み合わせて,自社製品を効果的に販売していくこと |

| エ | 導入期,成長期,成熟期,衰退期のそれぞれにおいて,市場や競合商品などとの関係を意識した,適切な施策を採っていくこと |

問70

コア技術の事例として,適切なものはどれか。

| ア | アライアンスを組んでインタフェースなどを策定し,共通で使うことを目的とした技術 |

|---|---|

| イ | 競合他社がまねできないような,自動車エンジンのアイドリングストップ技術 |

| ウ | 競合他社と同じCPUコアを採用し,ソフトウェアの移植性を生かす技術 |

| エ | 製品の早期開発,早期市場投入を目的として,汎用部品を組み合わせて開発する技術 |

問71

アクセシビリティの説明として,適切なものはどれか。

| ア | 住民基本台帳の情報をコンピュータネットワークで管理することによって,住民サービスの向上と行政事務処理の合理化を図ること |

|---|---|

| イ | 仕様が異なるコンピュータ間で,ネットワークなどを通じてそれぞれが管理するソフトウェアやデータを利用する際の相互運用性のこと |

| ウ | 製品や食料品など,生産段階から最終消費段階又は廃棄段階までの全工程について,履歴の追跡が可能であること |

| エ | ソフトウェアや情報サービス,Webサイトなどにおける,高齢者や障害者を含む幅広い利用者にとっての利用しやすさのこと |

問72

EDIを説明したものはどれか。

| ア | OSI基本参照モデルに基づく電子メールサービスの国際規格であり,メッセージの生成,転送,処理に関する総合的なサービスである。 |

|---|---|

| イ | ネットワーク内で伝送されるデータを蓄積したり,データのフォーマットを変換したりするサービスなど,付加価値を加えた通信サービスである。 |

| ウ | ネットワークを介して,商取引のためのデータをコンピュータ(端末を含む)間で標準的な規約に基づいて交換することである。 |

| エ | 発注情報をデータエントリ端末から入力することによって,本部又は仕入先に送信し,発注を行うシステムである。 |

問73

RFIDを説明したものはどれか。

| ア | ICカードや携帯電話に保存される貨幣的価値による決済手段のことであり,POSレジスタなどで用いられている。 |

|---|---|

| イ | 極小の集積回路とアンテナの組合せであり,無線自動認識技術によって対象の識別や位置確認などができ,電子荷札に利用される。 |

| ウ | 白黒の格子状のパターンで情報を表すものであり,情報量が多く,数字だけでなく英字や漢字データも格納できる。 |

| エ | 人間の身体的特徴としての生体情報を,個人の識別・認証に利用する技術であり,指紋認証,静脈認証などがある。 |

問74

ロングテールを説明したものはどれか。

| ア | 一般に80:20という経験則として知られ,企業の売上の80%は全商品の上位20%の売れ筋商品で構成される,又は品質不良による損失額の80%は全不良原因の上位20%の原因に由来する。 |

|---|---|

| イ | インターネットを活用したオンラインショップなどでは,販売機会が少ない商品でもアイテム数を幅広く取りそろえることによって,機会損失のリスクを減らす効果がある。 |

| ウ | 企業が複数の事業活動を同時に営むことによって,経営資源の共有が可能になり,それを有効に利用することで,それぞれの事業を独立に行っているときよりもコストが相対的に低下する。 |

| エ | ネットワークに加入している者同士が相互にアクセスできる有用性を “ネットワークの価値” とすれば,ネットワークの価値は加入者数の2乗に近似的に比例する。 |

問75

特徴(1)~(4)をもつ組織形態はどれか。

(1)戦略的目標を達成するために,必要な専門家を各部門から集めて編成する。

(2)環境の変化に適応する戦略的組織であり,職能部門などから独立している。

(3)所期の目的を達成すれば解散する流動性をもつ。

(4)タスクフォースは,この組織形態に属す。

(1)戦略的目標を達成するために,必要な専門家を各部門から集めて編成する。

(2)環境の変化に適応する戦略的組織であり,職能部門などから独立している。

(3)所期の目的を達成すれば解散する流動性をもつ。

(4)タスクフォースは,この組織形態に属す。

| ア | 事業部制組織 |

|---|---|

| イ | プロジェクト組織 |

| ウ | マトリックス組織 |

| エ | ラインアンドスタッフ組織 |

問76

不良品の個数を製品別に集計すると表のようになった。ABC分析を行って,まずA群の製品に対策を講じることにした。A群の製品は何種類か。ここで,A群は70%以上とする。

| 製品 | P | Q | R | S | T | U | V | W | X | 合計 |

| 個数 | 182 | 136 | 120 | 98 | 91 | 83 | 70 | 60 | 35 | 875 |

| ア | 3 |

|---|---|

| イ | 4 |

| ウ | 5 |

| エ | 6 |

問77

“1次式で表現される制約条件の下にある資源を,どのように配分したら次式で表される効果の最大が得られるか” という問題を解く手法はどれか。

| ア | 因子分析法 |

|---|---|

| イ | 回帰分析法 |

| ウ | 実験計画法 |

| エ | 線形計画法 |

問78

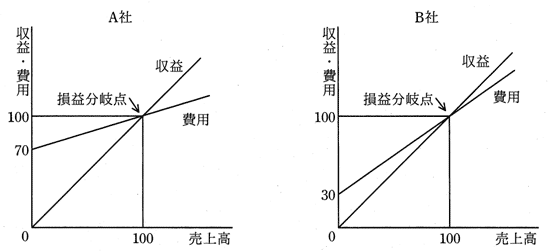

| ア | B社はA社より固定費が少ないので,損益分岐点を超えた等しい売上高のとき,A社に比べて利益が大きい。 |

|---|---|

| イ | A社はB社より変動費率が小さいので,損益分岐点を超えた等しい売上高のとき,B社に比べて利益が大きい。 |

| ウ | 両社の損益分岐点は等しいので,等しい利益を生み出すために必要な売上高は両社とも等しい。 |

| エ | 両社は損益分岐点が等しく,固定費も等しいので,売上高が等しければ,損益も等しい。 |

問79

| ア | 営業譲渡が可能なこと |

|---|---|

| イ | 期間が10年を超えないこと |

| ウ | 公然と知られていないこと |

| エ | 特許出願をしていること |