基本情報技術者(科目A)過去問集 - 平成28年1月修了試験

問1

| ア | xを2ビット左にシフトした値にxを加算し,更に1ビット左にシフトする。 |

|---|---|

| イ | xを2ビット左にシフトした値にxを加算し,更に2ビット左にシフトする。 |

| ウ | xを3ビット左にシフトした値と,xを2ビット左にシフトした値を加算する。 |

| エ | xを3ビット左にシフトした値にxを加算し,更に1ビット左にシフトする。 |

問2

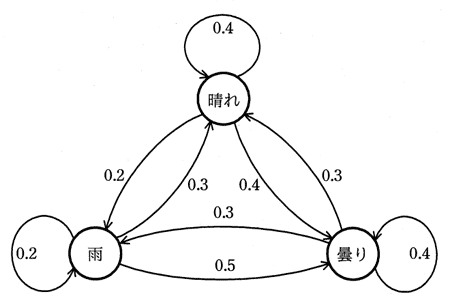

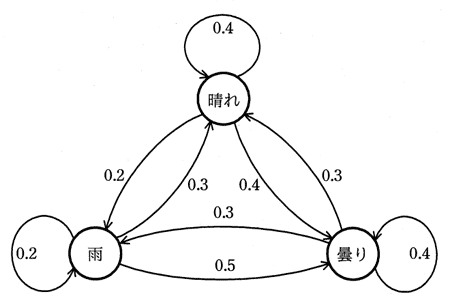

次の図は,ある地方の日単位の天気の移り変わりを示したものであり,数値は翌日の天気の変化の確率を表している。ある日の天気が雨のとき,2日後の天気が晴れになる確率は幾らか。

| ア | 0.15 |

|---|---|

| イ | 0.27 |

| ウ | 0.3 |

| エ | 0.33 |

問3

8ビットのレジスタがある。このレジスタの各ビットの値を d0,d1,…,d7 とし,パリティビットの値をpとする。奇数パリティの場合,常に成立する関係式はどれか。ここで,⊕ は排他的論理和演算を表す。

| ア | 0⊕ d0 ⊕ d1 ⊕ … ⊕ d7 = p |

|---|---|

| イ | d0 ⊕ d1 ⊕ … ⊕ d7 = p |

| ウ | d0 ⊕ d1 ⊕ … ⊕ d7 ⊕ p = 0 |

| エ | d0 ⊕ d1 ⊕ … ⊕ d7 ⊕ p = 1 |

問4

探索方法とその実行時間のオーダの適切な組合せはどれか。ここで,探索するデータの数をnとし,ハッシュ値が衝突する(同じ値になる)確率は無視できるほど小さいものとする。また,実行時間のオーダがn2であるとは,n個のデータを処理する時間がcn2(cは定数)で抑えられることをいう。

| 2分探索 | 線形探索 | ハッシュ探索 | |

| ア | log2n | n | 1 |

| イ | nlog2n | n | log2n |

| ウ | nlog2n | n2 | 1 |

| エ | n2 | 1 | n |

問5

| ア | 要素を更新する場合,ポインタを順番にたどるだけなので,処理時間は短い。 |

|---|---|

| イ | 要素を削除する場合,削除した要素から後ろにある全ての要素を前に移動するので,処理時間は長い。 |

| ウ | 要素を参照する場合,ランダムにアクセスできるので,処理時間は短い。 |

| エ | 要素を挿入する場合,数個のポインタを書き換えるだけなので,処理時間は短い。 |

問6

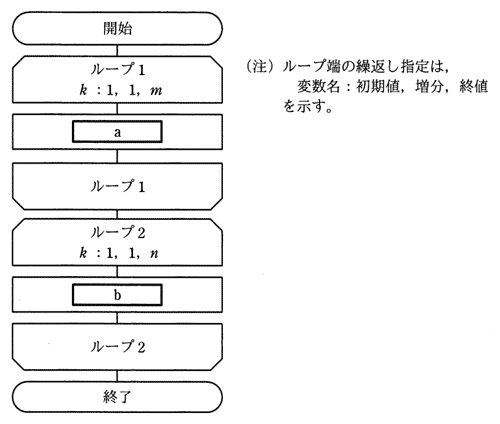

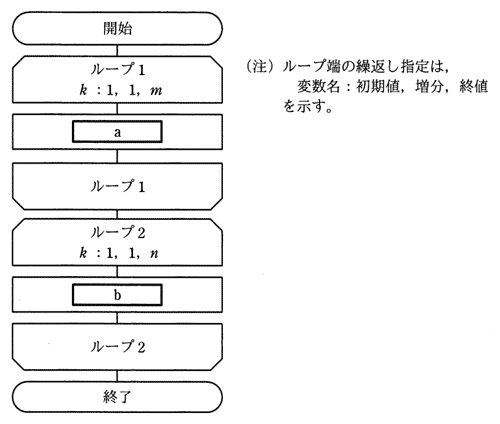

長さ m,n の文字列をそれぞれ格納した配列 X,Y がある。図は,配列Xに格納した文字列の後ろに,配列Yに格納した文字列を連結したものを,配列に格納するアルゴリズムを表す流れ図である。図中の a,b に入れる処理として,適切なものはどれか。ここで,1文字が一つの配列要素に格納されるものとする。

| a | b | |

| ア | X(k) → Z(k) | Y(k) → Z(m+k) |

| イ | X(k) → Z(k) | Y(k) → Z(n+k) |

| ウ | Y(k) → Z(k) | X(k) → Z(m+k) |

| エ | Y(k) → Z(k) | X(k) → Z(n+k) |

問7

再帰的プログラムの特徴として,最も適切なものはどれか。

| ア | 一度実行した後,ロードし直さずに再び実行を繰り返しても,正しい結果が得られる。 |

|---|---|

| イ | 実行中に自分自身を呼び出すことができる。 |

| ウ | 主記憶上のどこのアドレスに配置しても,実行することができる。 |

| エ | 同時に複数のタスクが共有して実行しても,正しい結果が得られる。 |

問8

Java Servletの説明として,適切なものはどれか。

| ア | Javaで開発されたプログラムであり,クライアントの要求に応じてWebアプリケーションサーバ上で実行される。 |

|---|---|

| イ | Javaで開発されたプログラムであり,サーバからダウンロードして実行される。 |

| ウ | Javaで開発されたプログラムをアプリケーションの部品として取り扱うための規約である。 |

| エ | Javaで開発されたプログラムを実行するインタプリタであり,バイトコードと呼ばれる中間コードを実行する機能をもつ。 |

問9

| ア | 110 |

|---|---|

| イ | 1010 |

| ウ | 1100 |

| エ | 1110 |

問11

Bluetoothの説明として,適切なものはどれか。

| ア | 1台のホストは最大127台のデバイスに接続することができる。 |

|---|---|

| イ | 規格では,1,000m以上離れた場所でも通信可能であると定められている。 |

| ウ | 通信方向に指向性があるので,接続対象の機器同士を向かい合わせて通信を行う。 |

| エ | 免許不要の2.4GHz帯の電波を利用して通信する。 |

問12

毎分6,000回転,平均位置決め時間が20ミリ秒,1トラック当たりの記憶容量が20kバイトの磁気ディスク装置がある。1ブロック4kバイトのデータをブロック転送するのに要する平均アクセス時間は何ミリ秒か。ここで,磁気ディスクコントローラのオーバヘッドは無視できるものとする。

| ア | 20 |

|---|---|

| イ | 22 |

| ウ | 27 |

| エ | 32 |

問13

クライアントサーバシステムの特徴として,適切なものはどれか。

| ア | クライアントとサーバが協調して,目的の処理を遂行する分散処理形態であり,サービスという概念で機能を分割し,サーバがサービスを提供する。 |

|---|---|

| イ | クライアントとサーバが協調しながら共通のデータ資源にアクセスするために,システム構成として密結合システムを採用している。 |

| ウ | クライアントは,多くのサーバからの要求に対して,互いに協調しながら同時にサービスを提供し,サーバからのクライアント資源へのアクセスを制御する。 |

| エ | サービスを提供するクライアント内に設置するデータベースも,規模に対応して柔軟に拡大することができる。 |

問15

| ア | 2 |

|---|---|

| イ | 3 |

| ウ | 4 |

| エ | 5 |

問16

三つのタスク A~C の優先度と各タスクを単独で実行した場合のCPUと入出力装置(I/O)の動作順序と処理時間は,表のとおりである。優先順位方式のタスクスケジューリングを行うOSのもとで,三つのタスクが同時に実行可能状態になってから,タスクCが終了するまでに,タスクCが実行可能状態にある時間は延べ何ミリ秒か。ここで,I/Oは競合せず,OSのオーバヘッドは考慮しないものとする。また,表の()内の数字は処理時間を示すものとする。

| タスク | 優先度 | 単独実行時の動作順序と処理時間(ミリ秒) |

| A | 高 | CPU(2) → I/O(6) → CPU(4) |

| B | 中 | CPU(2) → I/O(4) → CPU(2) |

| C | 低 | CPU(2) → I/O(2) → CPU(3) |

| ア | 6 |

|---|---|

| イ | 8 |

| ウ | 10 |

| エ | 12 |

問17

| ア | 主記憶に残しておくことが望ましいページにあらかじめ高い優先度を与える。プログラム作成者の知識やシステム運用の方針を反映させることが可能なアルゴリズムである。 |

|---|---|

| イ | ページ置換えの必要が生じたとき,一番長い間参照されなかったページを選ぶアルゴリズムである。 |

| ウ | ページ置換えの必要が生じたとき,主記憶に存在するページのうち,次に参照されるのが最も遠い将来と予測されるページを選ぶアルゴリズムである。 |

| エ | ページ置換えの必要が生じたとき,最も古くから主記憶上に存在していたページを選ぶアルゴリズムである。 |

問18

次の仕様のバックアップシステムにおいて,金曜日に変更されたデータの増分バックアップを取得した直後に磁気ディスクが故障した。修理が完了した後,データを復元するのに必要となる時間は何秒か。ここで,増分バックアップは直前に行ったバックアップとの差分だけをバックアップする方式であり,金曜日に変更されたデータの増分バックアップを取得した磁気テープは取り付けられた状態であって,リストア時には曜日ごとの磁気テープに取り替える必要がある。また,仕様に示された以外の時間は無視する。

〔バックアップシステムの仕様〕

〔バックアップシステムの仕様〕

| バックアップ媒体 | 磁気テープ(各曜日ごとの7本を使用) |

| フルバックアップを行う曜日 | 毎週日曜日 |

| 増分バックアップを行う曜日 | 月曜日~土曜日の毎日 |

| フルバックアップのデータ量 | 100Gバイト |

| 磁気テープからのリストア時間 | 10秒/Gバイト |

| 磁気テープの取替え時間 | 100秒/本 |

| 変更されるデータ量 | 5Gバイト/日 |

| ア | 1,250 |

|---|---|

| イ | 1,450 |

| ウ | 1,650 |

| エ | 1,850 |

問19

コンパイラの機能に関する記述として,適切なものはどれか。

| ア | 原始プログラムから生成された中間コードを編集し,ロードモジュールを生成する。 |

|---|---|

| イ | 原始プログラムにアドレスの割当てを行い,実行可能なプログラムとしてメモリに格納する。 |

| ウ | 原始プログラムの必要最低限の部分だけをその都度解釈し,実行する。 |

| エ | 原始プログラムを解析し,オブジェクトコードを生成する。 |

問20

| ア | OSSとアプリケーションソフトウェアとのインタフェースを開発し,販売している。 |

|---|---|

| イ | OSSの改変を他社に委託し,自社内で使用している。 |

| ウ | OSSの入手,改変,販売を全て自社で行っている。 |

| エ | OSSを利用して性能テストを行った自社開発ソフトウェアを販売している。 |

問21

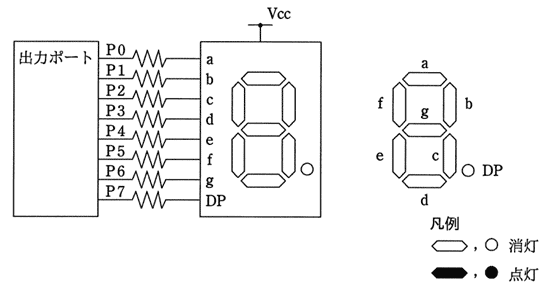

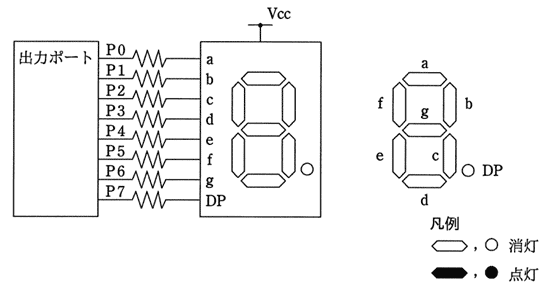

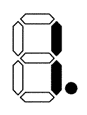

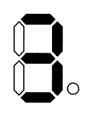

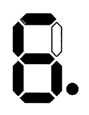

7セグメントLED点灯回路で,出力ポートに16進数でB0を出力したときの表示状態はどれか。ここで,P7を最上位ビット(MSB),P0を最下位ビット(LSB)とし,ポートの出力が0のとき,LEDは点灯する。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

問22

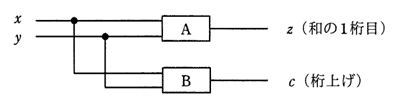

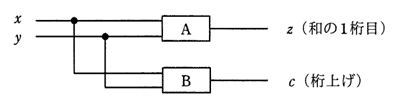

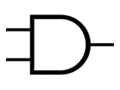

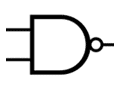

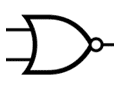

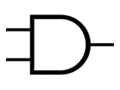

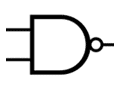

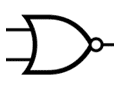

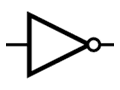

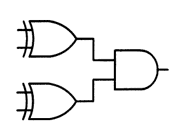

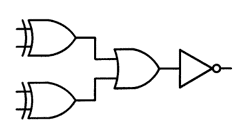

図に示す1桁の2進数xとyを加算して,z(和の1桁目)及び c(桁上げ)を出力する半加算器において,AとBの素子の組合せとして,適切なものはどれか。

| A | B | |

| ア | 排他的論理和 | 論理積 |

| イ | 否定論理積 | 否定論理和 |

| ウ | 否定論理和 | 排他的論理和 |

| エ | 論理積 | 論理和 |

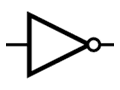

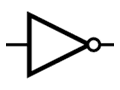

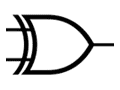

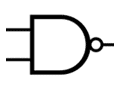

注:

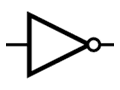

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

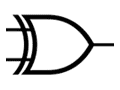

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

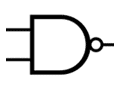

はNAND(否定論理積)を,

はNAND(否定論理積)を,

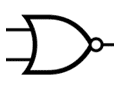

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

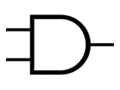

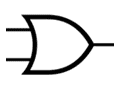

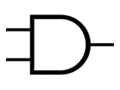

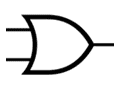

問23

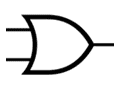

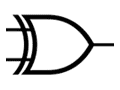

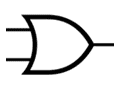

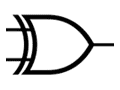

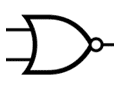

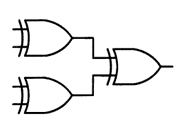

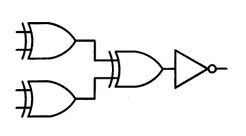

4ビットの入力データに対し,1の入力数が0個又は偶数個のとき出力が1に,奇数個のとき出力が0になる回路はどれか。

注:

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

問24

モジュラス11などの計算方法によって得られた結果を商品コードなどの末尾に付加し,入力の誤りを入力データだけから発見できるようにする方法がある。この末尾に付加されるものを何というか。

| ア | チェックディジット |

|---|---|

| イ | チェックポイント |

| ウ | デシマルコード |

| エ | ニモニックコード |

問26

| ア | 実表ではない,利用者の視点による仮想的な表である。 |

|---|---|

| イ | データの性質,形式,他のデータとの関連などのデータ定義の集合である。 |

| ウ | データの挿入,更新,削除,検索などのデータベース操作の総称である。 |

| エ | データベースの一貫性を保持するための各種制約条件の総称である。 |

問27

関係データベースの主キー制約の条件として,キー値が重複していないことの他に,主キーを構成する列に必要な条件はどれか。

| ア | キー値が空でないこと |

|---|---|

| イ | 構成する列が一つであること |

| ウ | 表の先頭に定義されている列であること |

| エ | 別の表の候補キーとキー値が一致していること |

問28

“商品” 表, “在庫” 表に対する次のSQL文の結果と同じ結果が得られるSQL文はどれか。ここで,下線部は主キーを表す。

SELECT 商品番号 FROM 商品

WHERE 商品番号 NOT IN (SELECT 商品番号 FROM 在庫)

SELECT 商品番号 FROM 商品

WHERE 商品番号 NOT IN (SELECT 商品番号 FROM 在庫)

商品

|

在庫

|

| ア | SELECT 商品番号 FROM 在庫 WHERE EXISTS (SELECT 商品番号 FROM 商品) |

|---|---|

| イ | SELECT 商品番号 FROM 在庫 WHERE NOT EXISTS (SELECT 商品番号 FROM 商品) |

| ウ | SELECT 商品番号 FROM 商品 WHERE EXISTS (SELECT 商品番号 FROM 在庫 WHERE 商品.商品番号 = 在庫.商品番号) |

| エ | SELECT 商品番号 FROM 商品 WHERE NOT EXISTS (SELECT 商品番号 FROM 在庫 WHERE 商品.商品番号 = 在庫.商品番号) |

問29

| ア | 2相ロックにおいて,第1相目でロックを行ってから第2相目でロックを解除するまでの状態のこと |

|---|---|

| イ | ある資源に対して専有ロックと専有ロックが競合し,片方のトランザクションが待ち状態になること |

| ウ | あるトランザクションがアクセス中の資源に対して,他のトランザクションからアクセスできないようにすること |

| エ | 複数のトランザクションが,互いに相手のロックしている資源を要求して待ち状態となり,実行できなくなること |

問31

本社と工場との間を専用線で接続してデータを伝送するシステムがある。このシステムでは2,000バイト/件の伝票データを2件ずつまとめ,それに400バイトのヘッダ情報を付加して送っている。伝票データは,1時間に平均100,000件発生している。回線速度を1Mビット/秒としたとき,回線利用率はおよそ何%か。

| ア | 6.1 |

|---|---|

| イ | 44 |

| ウ | 49 |

| エ | 53 |

問34

IPv6アドレスの特徴として,適切なものはどれか。

| ア | アドレス長は96ビットである。 |

|---|---|

| イ | 全てグローバルアドレスである。 |

| ウ | 全てのIPv6アドレスとIPv4アドレスを,1対1に対応付けることができる。 |

| エ | 複数のアドレス表記法があり,その一つは,アドレスの16進数表記を4文字(16ビット)ずつコロン “:” で区切る方法である。 |

問36

Webビーコンに該当するものはどれか。

| ア | PCとWebサーバ自体の両方に被害を及ぼす悪意のあるスクリプトによる不正な手口 |

|---|---|

| イ | Webサイトからダウンロードされ,PC上で画像ファイルを消去するウイルス |

| ウ | Webサイトで用いるアプリケーションプログラムに潜在する誤り |

| エ | Webページなどに小さい画像を埋め込み,利用者のアクセス動向などの情報を収集する仕組み |

問37

ソーシャルエンジニアリングに分類される手口はどれか。

| ア | ウイルス感染で自動作成されたバックドアからシステムに侵入する。 |

|---|---|

| イ | システム管理者などを装い,利用者に問い合わせてパスワードを取得する。 |

| ウ | 総当たり攻撃ツールを用いてパスワードを解析する。 |

| エ | バッファオーバフローなどのソフトウェアの脆弱性を利用してシステムに侵入する。 |

問38

問39

Webアプリケーションにおけるセキュリティ上の脅威とその対策に関する記述のうち,適切なものはどれか。

| ア | OSコマンドインジェクションを防ぐために,Webアプリケーションが発行するセッションIDに推測困難な乱数を使用する。 |

|---|---|

| イ | SQLインジェクションを防ぐために,Webアプリケーション内でデータベースへの問合せを作成する際にバインド機構を使用する。 |

| ウ | クロスサイトスクリプティングを防ぐために,外部から渡す入力データをWebサーバ内のファイル名として直接指定しない。 |

| エ | セッションハイジャックを防ぐために,Webアプリケーションからシェルを起動できないようにする。 |

問40

通信を要求したPCに対し,ARPの仕組みを利用して実現できる通信可否の判定方法のうち,最も適切なものはどれか。

| ア | PCにインストールされているソフトウェアを確認し,事前に許可されているソフトウェア以外がインストールされていない場合だけ通信を許可する。 |

|---|---|

| イ | PCのMACアドレスを確認し,事前に登録されているMACアドレスである場合だけ通信を許可する。 |

| ウ | PCのOSのパッチ適用状況を確認し,最新のパッチが適用されている場合だけ通信を許可する。 |

| エ | PCのウイルス対策ソフトの定義ファイルを確認し,最新になっている場合だけ通信を許可する。 |

問41

社内ネットワークとインターネットの接続点にパケットフィルタリング型のファイアウォールを設置して,社内ネットワーク上のPCからインターネット上のWebサーバの80番ポートにアクセスできるようにするとき,フィルタリングで許可するルールの適切な組みはどれか。

| 送信元 | 宛先 | 送信元 ポート番号 | 宛先 ポート番号 | |

| ア | PC | Webサーバ | 80 | 1024以上 |

| Webサーバ | PC | 80 | 1024以上 | |

| イ | PC | Webサーバ | 80 | 1024以上 |

| Webサーバ | PC | 1024以上 | 80 | |

| ウ | PC | Webサーバ | 1024以上 | 80 |

| Webサーバ | PC | 80 | 1024以上 | |

| エ | PC | Webサーバ | 1024以上 | 80 |

| Webサーバ | PC | 1024以上 | 80 |

問42

システム運用管理者による機密ファイルの不正な持出しを牽制するための対策はどれか。

| ア | 運用管理者のPCの定期的なウイルス検査 |

|---|---|

| イ | 運用管理者のPCへのクライアントファイアウォールの導入 |

| ウ | 監視者の配置 |

| エ | 機密ファイルのバックアップ |

答え : ウ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策

問43

HTTPS(HTTP over TLS)を用いて実現できるものはどれか。

| ア | SQLインジェクションによるWebサーバへの攻撃を防ぐ。 |

|---|---|

| イ | TCPポート80番と443番以外の通信を遮断する。 |

| ウ | Webサーバとブラウザの間の通信を暗号化する。 |

| エ | Webサーバへの不正なアクセスをネットワーク層でのパケットフィルタリングによって制限する。 |

問44

SSHの説明はどれか。

| ア | MIMEを拡張した電子メールの暗号化とディジタル署名に関する標準 |

|---|---|

| イ | オンラインショッピングで安全にクレジットカード決済を行うための仕様 |

| ウ | 対称鍵暗号技術と非対称鍵暗号技術を併用した電子メールの暗号化,復号の機能をもつ電子メールソフト |

| エ | リモートログインやリモートファイルコピーのセキュリティを強化したツール及びプロトコル |

問45

| ア | Webサーバで稼働しているサービスを列挙して,不要なサービスが稼働していないことを確認する。 |

|---|---|

| イ | Webサーバの利用者IDの管理状況を運用者に確認して,情報セキュリティポリシとの相違を調べる。 |

| ウ | Webサーバへのアクセスの履歴を解析して,不正利用を検出する。 |

| エ | 正規の利用者IDでログインし,Webサーバのコンテンツを直接確認して,コンテンツの脆弱性を検出する。 |

問47

モジュール結合度が最も弱くなるものはどれか。

| ア | 一つのモジュールで,できるだけ多くの機能を実現する。 |

|---|---|

| イ | 二つのモジュール間で必要なデータ項目だけを引数として渡す。 |

| ウ | 他のモジュールとデータ項目を共有するためにグローバルな領域を使用する。 |

| エ | 他のモジュールを呼び出すときに,呼び出したモジュールの論理を制御するための引数を渡す。 |

問49

次の条件でのアプリケーションプログラムの初年度の修正費用の期待値は,およそ何万円か。

〔条件〕

(1)プログラム規模:2,000kステップ

(2)プログラムの潜在不良率:0.04件/kステップ

(3)潜在不良の年間発見率:20%/年

(4)発見した不良の分類

影響度大の不良:20%,影響度小の不良:80%

(5)不良1件当たりの修正費用

影響度大の不良:200万円,影響度小の不良:50万円

(6)初年度は影響度大の不良だけを修正する

〔条件〕

(1)プログラム規模:2,000kステップ

(2)プログラムの潜在不良率:0.04件/kステップ

(3)潜在不良の年間発見率:20%/年

(4)発見した不良の分類

影響度大の不良:20%,影響度小の不良:80%

(5)不良1件当たりの修正費用

影響度大の不良:200万円,影響度小の不良:50万円

(6)初年度は影響度大の不良だけを修正する

| ア | 640 |

|---|---|

| イ | 1,280 |

| ウ | 1,600 |

| エ | 6,400 |

問50

ソフトウェアのリバースエンジニアリングの説明はどれか。

| ア | 開発支援ツールなどを用いて,設計情報からソースコードを自動生成する。 |

|---|---|

| イ | 外部から見たときの振る舞いを変えずに,ソフトウェアの内部構造を変える。 |

| ウ | 既存のソフトウェアを解析し,その仕様や構造を明らかにする。 |

| エ | 既存のソフトウェアを分析し理解した上で,ソフトウェア全体を新しく構築し直す。 |

問51

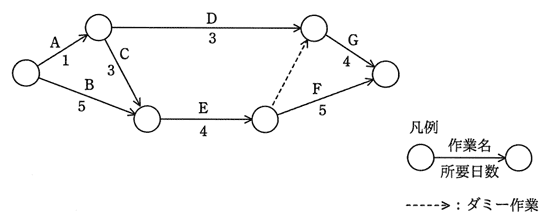

| ア | A → C → E → F |

|---|---|

| イ | A → D → G |

| ウ | B → E → F |

| エ | B → E → G |

問52

システム開発の見積方法の一つであるファンクションポイント法の説明として,適切なものはどれか。

| ア | 開発規模が分かっていることを前提として,工数と工期を見積もる方法である。ビジネス分野に限らず,全分野に適用可能である。 |

|---|---|

| イ | 過去に経験した類似のシステムについてのデータを基にして,システムの相違点を調べ,同じ部分については過去のデータを使い,異なった部分は経験に基づいて,規模と工数を見積もる方法である。 |

| ウ | システムの機能を入出力データ数やファイル数などによって定量的に計測し,複雑さとアプリケーションの特性による調整を行って,システム規模を見積もる方法である。 |

| エ | 単位作業量の基準値を決めておき,作業項目を単位作業項目まで分解し,その積算で全体の作業量を見積もる方法である。 |

問53

システムを構成するプログラムの本数とプログラム1本当たりのコーディング所要工数が表のとおりであるとき,システムを95日間で開発するには少なくとも何人の要員が必要か。ここで,システムの開発にはコーディングのほかに,設計及びテストの作業が必要であり,それらの作業にはコーディング所要工数の8倍の工数が掛かるものとする。

| プログラム の本数 | プログラム1本当たりの コーディング所要工数(人日) | |

| 入力処理 | 20 | 1 |

| 出力処理 | 10 | 3 |

| 計算処理 | 5 | 9 |

| ア | 8 |

|---|---|

| イ | 9 |

| ウ | 12 |

| エ | 13 |

問55

ITサービスマネジメントの活動のうち,インシデント及びサービス要求管理として行うものはどれか。

| ア | サービスデスクに対する顧客満足度が,合意したサービス目標を満たしているかどうかを評価し,改善の機会を特定するために,レビューする。 |

|---|---|

| イ | ディスクの空き容量がしきい値に近づいたので,対策を検討する。 |

| ウ | プログラムを変更した場合の影響度を調査する。 |

| エ | 利用者からの障害報告を受けて,既知の誤りに該当するかどうかを照合する。 |

問56

ITサービスマネジメントにおける “既知の誤り(既知のエラー)” の説明はどれか。

| ア | 根本原因が特定されている又は回避策が存在している問題 |

|---|---|

| イ | サービスデスクに問合せがあった新たなインシデント |

| ウ | サービスマネジメント計画での矛盾や漏れ |

| エ | 静的検査で検出したプログラムの誤り |

問57

システムの運用に関する記述のうち,適切なものはどれか。

| ア | 故障した構成品目を切り離し,システムのより重要な機能を存続させることを,縮退運転という。 |

|---|---|

| イ | 障害時のファイルの回復を目的として,定期的にファイルを別の記憶媒体に保存することを,リストアという。 |

| ウ | チェックポイントで記録しておいたデータを使用して,プログラムの実行を再開することを,リブートという。 |

| エ | データベースを変更が行われた以前の状態に復元することを目的としたトランザクション処理の記録を,データログという。 |

問58

リスクアセスメントに基づいて選定する監査対象として,適切なものはどれか。

| ア | 運用開始時期の順に,全てのシステムを対象とする。 |

|---|---|

| イ | 監査実施体制を踏まえて,実施可能なシステムを対象とする。 |

| ウ | 無作為に抽出したシステムを対象とする。 |

| エ | 問題発生の可能性とその影響の大きなシステムを対象とする。 |

問59

| ア | 委託先から定期的に受領している業務報告及びその検証結果を示している資料 |

|---|---|

| イ | 成果物の検収方法を明確にしている資料 |

| ウ | ソフトウェアの第三者への預託を行っていることを示している資料 |

| エ | データや資料などの回収と廃棄の方法を明確にしている資料 |

問60

情報システムのセキュリティコントロールを予防,検知,復旧の三つに分けた場合,復旧に該当するものはどれか。

| ア | オペレータとプログラマの職務分離 |

|---|---|

| イ | コンティンジェンシープラン |

| ウ | パスワードの利用 |

| エ | メッセージ認証 |

問62

BPOを説明したものはどれか。

| ア | 自社ではサーバを所有せずに,通信事業者などが保有するサーバの処理能力や記憶容量の一部を借りてシステムを運用することである。 |

|---|---|

| イ | 自社ではソフトウェアを所有せずに,外部の専門業者が提供するソフトウェアの機能をネットワーク経由で活用することである。 |

| ウ | 自社の管理部門やコールセンタなど特定部門の業務プロセス全般を,業務システムの運用などと一体として外部の専門業者に委託することである。 |

| エ | 自社よりも人件費が安い派遣会社の社員を活用することによって,ソフトウェア開発の費用を低減させることである。 |

問63

スマートグリッドの説明はどれか。

| ア | 健康診断結果や投薬情報など,類似した症例に基づく分析を行い,個人ごとに最適な健康アドバイスを提供できるシステム |

|---|---|

| イ | 在宅社員やシニアワーカなど,様々な勤務形態で働く労働者の相互のコミュニケーションを可能にし,多様なワークスタイルを支援するシステム |

| ウ | 自動車に設置された情報機器を用いて,飲食店・娯楽情報などの検索,交通情報の受発信,緊急時の現在位置の通報などが行えるシステム |

| エ | 通信と情報処理技術によって,発電と電力消費を総合的に制御し,再生可能エネルギーの活用,安定的な電力供給,最適な需給調整を図るシステム |

問64

BYOD(Bring Your Own Device)の説明はどれか。

| ア | 会社から貸与された情報機器を常に携行して業務に当たること |

|---|---|

| イ | 会社所有のノートPCなどの情報機器を社外で私的に利用すること |

| ウ | 個人所有の情報機器を私的に使用するために利用環境を設定すること |

| エ | 従業員が個人所有する情報機器を業務のために使用すること |

問65

非機能要件の定義で行う作業はどれか。

| ア | 業務を構成する機能間の情報(データ)の流れを明確にする。 |

|---|---|

| イ | システム開発で用いるプログラム言語に合わせた開発基準,標準を作成する。 |

| ウ | システム機能として実現する範囲を定義する。 |

| エ | 他システムとの情報授受などのインタフェースを明確にする。 |

問66

| ア | 教育及び訓練に必要な資源を明確にしていること |

|---|---|

| イ | 経営戦略への貢献を明確にしていること |

| ウ | システム保守手順に基づきプログラムの変更を行っていること |

| エ | 人的資源の外部からの調達方針を明確にしていること |

問67

コアコンピタンスを説明したものはどれか。

| ア | 経営活動における基本精神や行動指針 |

|---|---|

| イ | 事業戦略の遂行によって達成すべき到達目標 |

| ウ | 自社を取り巻く環境に関するビジネス上の機会と脅威 |

| エ | 他社との競争優位の源泉となる経営資源及び企業能力 |

問68

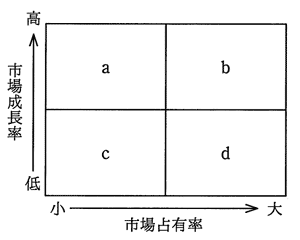

| ア | 現在は大きな資金の流入をもたらしているが,同時に将来にわたって資金の投下も必要である。 |

|---|---|

| イ | 現在は資金の主たる供給源の役割を果たしており,新たに資金を投下すべきではない。 |

| ウ | 現在は資金の流入が小さいが,資金投下を行えば,将来の資金供給源になる可能性がある。 |

| エ | 事業を継続させていくための資金投下の必要性は低く,将来的には撤退を考えざるを得ない。 |

問69

ある製品の設定価格と需要との関係が1次式で表せるとき,aに入る適切な数値はどれか。

(1)設定価格を3,000円にすると,需要は0個になる。

(2)設定価格を1,000円にすると,需要は60,000個になる。

(3)設定価格を1,500円にすると,需要は [ a ] 個になる。

(1)設定価格を3,000円にすると,需要は0個になる。

(2)設定価格を1,000円にすると,需要は60,000個になる。

(3)設定価格を1,500円にすると,需要は [ a ] 個になる。

| ア | 30,000 |

|---|---|

| イ | 35,000 |

| ウ | 40,000 |

| エ | 45,000 |

問70

他の技法では答えが得られにくい,未来予測のような問題に多く用いられ,(1)~(3)の手順に従って行われる予測技法はどれか。

(1)複数の専門家を回答者として選定する。

(2)質問に対する回答結果を集約してフィードバックし,再度質問を行う。

(3)回答結果を統計的に処理し,分布とともに回答結果を示す。

(1)複数の専門家を回答者として選定する。

(2)質問に対する回答結果を集約してフィードバックし,再度質問を行う。

(3)回答結果を統計的に処理し,分布とともに回答結果を示す。

| ア | クロスセクション法 |

|---|---|

| イ | シナリオライティング法 |

| ウ | 親和図法 |

| エ | デルファイ法 |

問71

BTO(Build To Order)を説明したものはどれか。

| ア | 顧客のニーズに対応したカスタマイズを実現するために,顧客の注文を受けてから最終製品の生産を行う。 |

|---|---|

| イ | 商品企画から生産,販売までを行う製造小売業として,自社のブランド商品を消費者に直接提供する。 |

| ウ | 製造業者などが,過剰在庫,返品,特殊サイズ,傷などによって正規の価格では売れない商品を低価格で販売する。 |

| エ | 特定の商品分野に絞り込み,豊富な品ぞろえとローコストオペレーションによって,徹底した低価格訴求を行う。 |

問72

四つの工程A,B,C,Dを経て生産される製品を1か月で1,000個作る必要がある。各工程の,製品1個当たりの製造時間,保有機械台数,機械1台1か月当たりの生産能力が表のとおりであるとき,能力不足となる工程はどれか。

| 工程 | 1個製造時間(時間) | 保有機械台数(台) | 生産能力(時間/台) |

| A | 0.4 | 3 | 150 |

| B | 0.3 | 2 | 160 |

| C | 0.7 | 4 | 170 |

| D | 1.2 | 7 | 180 |

| ア | A |

|---|---|

| イ | B |

| ウ | C |

| エ | D |

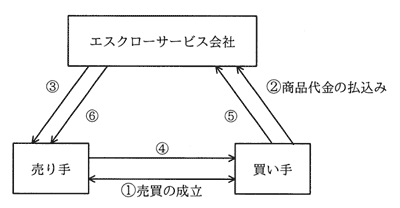

問74

| ア | 商品受領の通知 |

|---|---|

| イ | 商品の発送 |

| ウ | 代金の支払 |

| エ | 代金の入金通知 |

問75

パレート図を説明したものはどれか。

| ア | 2変数を縦軸と横軸にとり,測定された値を打点し作図して,相関関係を見る。 |

|---|---|

| イ | 管理項目を出現頻度の大きい順に並べた棒グラフとその累積和の折れ線グラフを作成し,管理上の重要項目を選択する。 |

| ウ | 作業別に内容と期間を棒状に図示し,作業の予定や実績を示す。 |

| エ | 複数項目の基準値に対する比率をプロットし,各点を線で結んだ形状によって,全体のバランスを比較する。 |

問76

良品である確率が0.9,不良品である確率が0.1の外注部品について,受入検査を行いたい。受入検査には四つの案があり,それぞれの良品と不良品1個に掛かる諸費用は表のとおりである。期待費用が最も低い案はどれか。

| 案 | 良品に掛かる費用 | 不良品に掛かる費用 |

| A | 0 | 1,500 |

| B | 40 | 1,000 |

| C | 80 | 500 |

| D | 120 | 200 |

| ア | A |

|---|---|

| イ | B |

| ウ | C |

| エ | D |

問77

工場で,ある原料から生産している3種類の製品A,B及びCの単位量当たりの製造時間,原料所要量及び利益額を表に示す。この工場の月間合計製造時間は最大240時間であり,投入可能な原料は月間150kgである。

このとき,各製品をそれぞれどれだけ作ると最も高い利益が得られるかを求めるのに用いられる手法はどれか。

このとき,各製品をそれぞれどれだけ作ると最も高い利益が得られるかを求めるのに用いられる手法はどれか。

| 製 品 | A | B | C |

| 製造時間(時間) | 2 | 3 | 1 |

| 原料所要量(kg) | 2 | 1 | 2 |

| 利益額(千円) | 8 | 5 | 5 |

| ア | 移動平均法 |

|---|---|

| イ | 最小二乗法 |

| ウ | 線形計画法 |

| エ | 定量発注法 |

問78

昨年度と今年度の入社試験問題を比較するために,多数の社員に両年度の問題を解答させた。昨年度の問題の得点をx軸に,今年度の問題の得点をy軸にとって,相関係数と回帰直線を求めた。〔結果〕から分かることはどれか。

〔結果〕

相関係数は,0.8であった。

回帰直線の傾きは,1.1であった。

回帰直線のy切片の値は,10であった。

〔結果〕

相関係数は,0.8であった。

回帰直線の傾きは,1.1であった。

回帰直線のy切片の値は,10であった。

| ア | 回帰直線の切片の値から,今年度の問題の得点が0点の人でも,昨年度の問題では10点程度とれることが分かる。 |

|---|---|

| イ | 回帰直線の傾きから,今年度の問題の平均点は,昨年度の問題の平均点の1.1倍であることが分かる。 |

| ウ | 回帰直線の傾きと切片の値から,今年度の問題は昨年度の問題に比べて得点しやすい傾向にあることが分かる。 |

| エ | 回帰直線の傾きと相関係数の値から,今年度の問題は質が高いことが分かる。 |