基本情報技術者(科目A)過去問集 - 令和6年1月修了試験

問2

5本のくじがあり,そのうち2本が当たりである。同時にくじを2本引いたとき,2本とも当たりである確率は幾らか。

| ア | |

|---|---|

| イ | |

| ウ | |

| エ |

問3

次のBNFにおいて非終端記号〈A〉から生成される文字列はどれか。

〈R0〉::= 0 | 3 | 6 | 9

〈R1〉::= 1 | 4 | 7

〈R2〉::= 2 | 5 | 8

〈A〉::=〈R0〉|〈A〉〈R0〉|〈B〉〈R2〉|〈C〉〈R1〉

〈B〉::=〈R1〉|〈A〉〈R1〉|〈B〉〈R0〉|〈C〉〈R2〉

〈C〉::=〈R2〉|〈A〉〈R2〉|〈B〉〈R1〉|〈C〉〈R0〉

〈R0〉::= 0 | 3 | 6 | 9

〈R1〉::= 1 | 4 | 7

〈R2〉::= 2 | 5 | 8

〈A〉::=〈R0〉|〈A〉〈R0〉|〈B〉〈R2〉|〈C〉〈R1〉

〈B〉::=〈R1〉|〈A〉〈R1〉|〈B〉〈R0〉|〈C〉〈R2〉

〈C〉::=〈R2〉|〈A〉〈R2〉|〈B〉〈R1〉|〈C〉〈R0〉

| ア | 123 |

|---|---|

| イ | 124 |

| ウ | 127 |

| エ | 128 |

答え : ア

分野 : テクノロジ系 › 基礎理論 › 基礎理論 › 情報に関する理論

分野 : テクノロジ系 › 基礎理論 › 基礎理論 › 情報に関する理論

問4

| ア | 1ビットの誤りを検出できる。 |

|---|---|

| イ | 1ビットの誤りを訂正でき,2ビットの誤りを検出できる。 |

| ウ | 奇数パリティならば1ビットの誤りを検出できるが,偶数パリティでは1ビットの誤りも検出できない。 |

| エ | 奇数パリティならば奇数個のビット誤りを,偶数パリティならば偶数個のビット誤りを検出できる。 |

問6

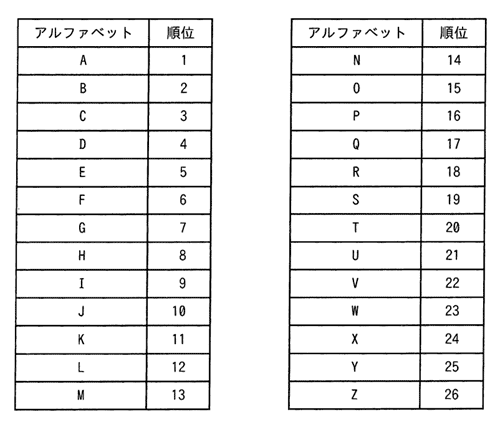

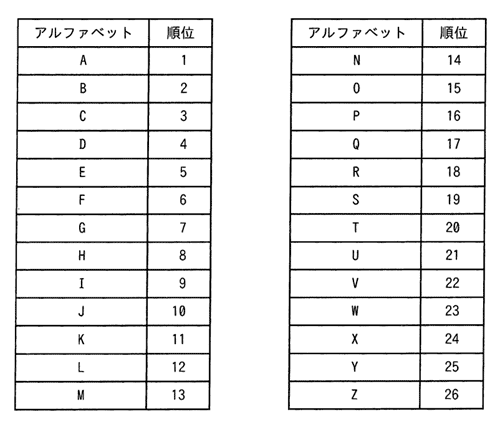

アルファベット3文字で構成されるキーがある。次の式によってハッシュ値hを決めるとき,キー “SEP"と衝突するのはどれか。ここで,a mod bは,aをbで割った余りを表す。

h =(キーの各アルファベットの順位の総和)mod 27

h =(キーの各アルファベットの順位の総和)mod 27

| ア | APR |

|---|---|

| イ | FEB |

| ウ | JAN |

| エ | NOV |

問7

XMLに関する記述のうち,適切なものはどれか。

| ア | HTMLを基にして,その機能を拡張したものである。 |

|---|---|

| イ | XML文書を入力するためには専用のエディタが必要である。 |

| ウ | 自在にタグを宣言して,文書の属性情報や論理構造を定義することができる。 |

| エ | 文書の論理構造と表示スタイルを統合したものである。 |

問8

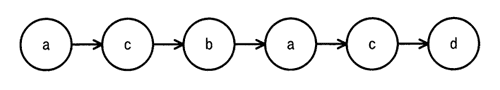

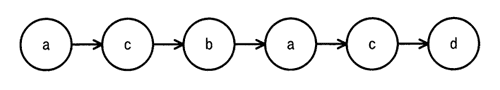

あるプログラムは,命令 a~d を次の順で実行する。

各命令の実行に必要なクロックサイクル数(CPI:Cycles Per Instruction)は,表のとおりである。CPUのクロック周波数を100MHzとするとき,この命令列の実行時間は何ナノ秒か。ここで,命令の実行はオーバラップしないものとする。

各命令の実行に必要なクロックサイクル数(CPI:Cycles Per Instruction)は,表のとおりである。CPUのクロック周波数を100MHzとするとき,この命令列の実行時間は何ナノ秒か。ここで,命令の実行はオーバラップしないものとする。

| 命令 | CPI |

| a | 6 |

| b | 2 |

| c | 4 |

| d | 8 |

| ア | 30 |

|---|---|

| イ | 40 |

| ウ | 200 |

| エ | 300 |

問9

メモリインタリーブの説明はどれか。

| ア | CPUと磁気ディスク装置との間に半導体メモリによるデータバッファを設けて,磁気ディスクアクセスの高速化を図る。 |

|---|---|

| イ | 主記憶のデータの一部をキャッシュメモリにコピーすることによって,CPUと主記憶とのアクセス速度のギャップを埋め,メモリアクセスの高速化を図る。 |

| ウ | 主記憶へのアクセスを高速化するために,アクセス要求,データの読み書き及び後処理が終わってから,次のメモリアクセスの処理に移る。 |

| エ | 主記憶を複数の独立したグループに分けて,CPUからのアクセス要求を並列に処理することによって,主記憶へのアクセスの高速化を図る。 |

問12

稼働状況が継続的に監視されているシステムがある。稼働して数年後に新規業務をシステムに適用する場合に実施する,キャパシティプランニングの作業項目の順序として,適切なものはどれか。

〔キャパシティプランニングの作業項目〕

① システム構成の案について,適正なものかどうかを評価し,必要があれば見直しを行う。

② システム特性に合わせて,サーバの台数,並列分散処理の実施の有無など,必要なシステム構成の案を検討する。

③ システムの稼働状況から,ハードウェアの性能情報やシステム固有の環境を把握する。

④ 利用者などに新規業務をヒアリングし,想定される処理件数や処理に要する時間といったシステムに求められる要件を把握する。

〔キャパシティプランニングの作業項目〕

① システム構成の案について,適正なものかどうかを評価し,必要があれば見直しを行う。

② システム特性に合わせて,サーバの台数,並列分散処理の実施の有無など,必要なシステム構成の案を検討する。

③ システムの稼働状況から,ハードウェアの性能情報やシステム固有の環境を把握する。

④ 利用者などに新規業務をヒアリングし,想定される処理件数や処理に要する時間といったシステムに求められる要件を把握する。

| ア | ③,②,④,① |

|---|---|

| イ | ③,④,②,① |

| ウ | ④,②,①,③ |

| エ | ④,③,①,② |

問13

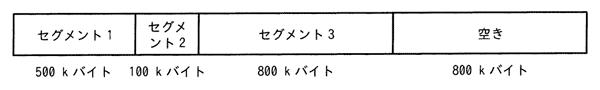

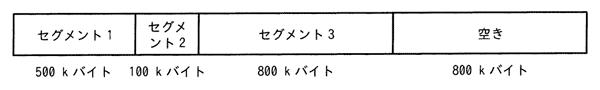

図のメモリマップで,セグメント2が解放されたとき,セグメントを移動(動的再配置)し,分散する空き領域を集めて一つの連続領域にしたい。1回のメモリアクセスは4バイト単位で行い,読取り,書込みがそれぞれ30ナノ秒とすると,動的再配置をするために必要なメモリアクセス時間は合計何ミリ秒か。ここで,1kバイトは1,000バイトとし,動的再配置に要する時間以外のオーバヘッドは考慮しないものとする。

| ア | 1.5 |

|---|---|

| イ | 6.0 |

| ウ | 7.5 |

| エ | 12.0 |

問14

OSにおけるAPI(Application Program Interface)の説明として,適切なものはどれか。

| ア | アプリケーションがハードウェアを直接操作して,各種機能を実現するための仕組みである。 |

|---|---|

| イ | アプリケーションから,OSが用意する各種機能を利用するための仕組みである。 |

| ウ | 複数のアプリケーション間でネットワークを介して通信する仕組みである。 |

| エ | 利用者の利便性を図るために,各アプリケーションのメニュー項目を統一する仕組みである。 |

問15

| ア | OSSとアプリケーションソフトウェアとのインタフェースを開発し,販売している。 |

|---|---|

| イ | OSSの改変を他社に委託し,自社内で使用している。 |

| ウ | OSSの入手,改変,販売を全て自社で行っている。 |

| エ | OSSを利用して性能テストを行った自社開発ソフトウェアを販売している。 |

問16

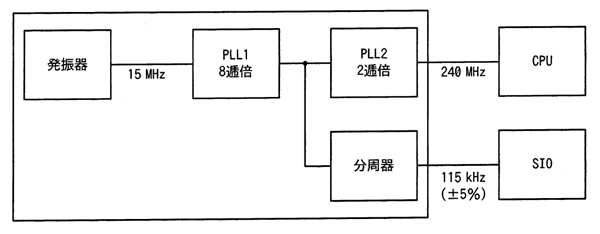

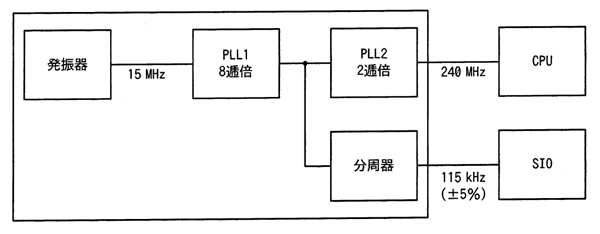

ワンチップマイコンにおける内部クロック発生器のブロック図を示す。15MHzの発振器と,内部のPLL1,PLL2及び分周器の組合せでCPUに240MHz,シリアル通信(SIO)に115kHzのクロック信号を供給する場合の分周器の値は幾らか。ここで,シリアル通信のクロック精度は±5%以内とする。

| ア | 1/24 |

|---|---|

| イ | 1/26 |

| ウ | 1/28 |

| エ | 1/210 |

問17

入力画面の設計方針として,適切なものはどれか。

| ア | 画面の操作性を向上させるために,関連する入力項目は隣接するように配置する。 |

|---|---|

| イ | 初心者でも操作が容易になるように,コマンド入力方式を採用する。 |

| ウ | 入力の誤りに対するエラーメッセージは, “入力が誤っています” に統一する。 |

| エ | 利用者の操作が容易になるように,入力画面には詳細な使用方法を表示する。 |

問18

| ア | 機密保護機能 |

|---|---|

| イ | 障害回復機能 |

| ウ | 定義機能 |

| エ | 保全機能 |

問19

関係データベースの主キーの性質として,適切なものはどれか。

| ア | 主キーとした列に対して検索条件を指定しなければ,行の検索はできない。 |

|---|---|

| イ | 数値型の列を主キーに指定すると,その列は算術演算の対象としては使えない。 |

| ウ | 一つの表の中に,主キーの値が同じ行が複数存在することはない。 |

| エ | 複数の列からなる主キーを構成することはできない。 |

問20

RDBMSにおいて,特定の利用者だけに表を更新する権限を与える方法として,適切なものはどれか。

| ア | CONNECT文で接続を許可する。 |

|---|---|

| イ | CREATE ASSERTION文で表明して制限する。 |

| ウ | CREATE TABLE文の参照制約で制限する。 |

| エ | GRANT文で許可する。 |

問21

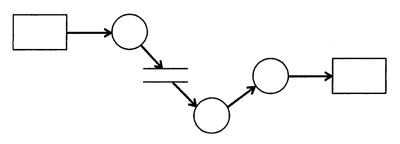

DBMSが受け付けたクエリを実行するまでの処理の流れを表している。①~③に入る処理の組合せとして,適切なものはどれか。

クエリ → [ ① ] → [ ② ] → [ ③ ] → [ 実行 ]

クエリ → [ ① ] → [ ② ] → [ ③ ] → [ 実行 ]

| ① | ② | ③ | |

| ア | コード生成 | 構文解析 | 最適化 |

| イ | コード生成 | 最適化 | 構文解析 |

| ウ | 構文解析 | コード生成 | 最適化 |

| エ | 構文解析 | 最適化 | コード生成 |

問22

| ア | バックアップ取得後でコミット前に中断した全てのトランザクションをロールバックする。 |

|---|---|

| イ | バックアップ取得後でコミット前に中断した全てのトランザクションをロールフォワードする。 |

| ウ | バックアップ取得後にコミットした全てのトランザクションをロールバックする。 |

| エ | バックアップ取得後にコミットした全てのトランザクションをロールフォワードする。 |

問23

| ア | ARP(Address Resolution Protocol) |

|---|---|

| イ | DHCP(Dynamic Host Configuration Protocol) |

| ウ | DNS(Domain Name System) |

| エ | NAT(Network Address Translation) |

答え : ウ

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク方式

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク方式

問24

| ア | LANポートに接続された端末に対して,IPアドレスの動的な割当てを行う。 |

|---|---|

| イ | 受信したパケットを,宛先MACアドレスが存在するLANポートだけに転送する。 |

| ウ | 受信したパケットを,全てのLANポートに転送(ブロードキャスト)する。 |

| エ | 受信したパケットを,ネットワーク層で分割(フラグメンテーション)する。 |

問25

TCP/IPネットワークで使用されるARPの説明として,適切なものはどれか。

| ア | IPアドレスからMACアドレスを得るためのプロトコル |

|---|---|

| イ | IPアドレスからホスト名(ドメイン名)を得るためのプロトコル |

| ウ | MACアドレスからIPアドレスを得るためのプロトコル |

| エ | ホスト名(ドメイン名)からIPアドレスを得るためのプロトコル |

問26

PCを使って電子メールの送受信を行う際に,電子メールの送信とメールサーバからの電子メールの受信に使用するプロトコルの組合せとして,適切なものはどれか。

| 送信プロトコル | 受信プロトコル | |

| ア | IMAP4 | POP3 |

| イ | IMAP4 | SMTP |

| ウ | POP3 | IMAP4 |

| エ | SMTP | IMAP4 |

問27

| ア | ゾーン転送のアクセス元を制御する。 |

|---|---|

| イ | 第三者中継を禁止する。 |

| ウ | ディレクトリに存在するファイル名の表示を禁止する。 |

| エ | 特定のディレクトリ以外でのCGIプログラムの実行を禁止する。 |

答え : イ

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク応用

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク応用

問28

共通鍵暗号方式の特徴はどれか。

| ア | 暗号化通信に使用する場合,鍵を相手と共有する必要があり,事前に平文で送付することが推奨されている。 |

|---|---|

| イ | 暗号化通信をする相手が1人の場合,使用する鍵の個数は公開鍵暗号方式よりも多い。 |

| ウ | 同じ程度の暗号強度をもつ鍵長を選んだ場合,公開鍵暗号方式と比較して,暗号化や復号に必要な時間が短い。 |

| エ | 鍵のペアを生成し,一方の鍵で文書を暗号化すると,他方の鍵でだけ復号することができる。 |

問29

XML署名を利用することによってできることはどれか。

| ア | TLSにおいて,HTTP通信の暗号化及び署名の付与に利用することによって,通信経路上でのXMLファイルの盗聴を防止する。 |

|---|---|

| イ | XMLとJavaScriptがもつ非同期のHTTP通信機能を使い,Webページの内容を動的に書き換えた上で署名を付与することによって,対話型のWebページを作成する。 |

| ウ | XML文書全体に対する単一の署名だけではなく,文書の一部に対して署名を付与する部分署名や多重署名などの複雑な要件に対応する。 |

| エ | 隠したい署名データを画像データの中に埋め込むことによって,署名の存在自体を外から判別できなくする。 |

問30

| ア | CPU処理の負荷が小さい暗号化方式を実装することによって,IoTデバイスとサーバとの間の通信経路での情報の漏えいを防止できる。 |

|---|---|

| イ | IoTデバイスにGPSを組み込むことによって,紛失時にIoTデバイスの位置を検知して捜索できる。 |

| ウ | IoTデバイスに光を検知する回路を組み込むことによって,ケースが開けられたときに内蔵メモリに記録されている秘密情報を消去できる。 |

| エ | IoTデバイスにメモリカードリーダを実装して,IoTデバイスの故障時にはメモリカードをIoTデバイスの予備機に差し替えることによって,IoTデバイスを復旧できる。 |

問31

マルウェア対策ソフトでのフォールスネガティブに該当するものはどれか。

| ア | マルウェアに感染していないファイルを,マルウェアに感染していないと判断する。 |

|---|---|

| イ | マルウェアに感染していないファイルを,マルウェアに感染していると判断する。 |

| ウ | マルウェアに感染しているファイルを,マルウェアに感染していないと判断する。 |

| エ | マルウェアに感染しているファイルを,マルウェアに感染していると判断する。 |

問32

| ア | MACアドレスフィルタリングを設定する。 |

|---|---|

| イ | SSIDには英数字を含む8字以上の文字列を設定する。 |

| ウ | セキュリティ方式にWEPを使用し,十分に長い事前共有鍵を設定する。 |

| エ | セキュリティ方式にWPA2-PSKを使用し,十分に長い事前共有鍵を設定する。 |

答え : エ

分野 : テクノロジ系 › 技術要素 › セキュリティ › セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › セキュリティ実装技術

問33

SSHの説明はどれか。

| ア | MIMEを拡張した電子メールの暗号化とデジタル署名に関する標準 |

|---|---|

| イ | オンラインショッピングで安全にクレジットカード決済を行うための仕様 |

| ウ | 共通鍵暗号技術と公開鍵暗号技術を併用した電子メールの暗号化,復号の機能をもつ電子メールソフト |

| エ | リモートログインやリモートファイルコピーのセキュリティを強化したプロトコル,及びそのプロトコルを実装したコマンド |

問34

| ア | アクティビティ |

|---|---|

| イ | データストア |

| ウ | データフロー |

| エ | プロセス |

問35

オブジェクト指向の特徴はどれか。

| ア | オブジェクト指向では,抽象化の対象となるオブジェクトに対する操作をあらかじめ指定しなければならない。 |

|---|---|

| イ | カプセル化によって,オブジェクト間の相互依存性を高めることができる。 |

| ウ | クラスの変更を行う場合には,そのクラスの上位にあるすべてのクラスの変更が必要となる。 |

| エ | 継承という概念によって,モデルの拡張や変更の際に変更箇所を局所化できる。 |

問38

SOA(Service Oriented Architecture)の説明はどれか。

| ア | Webサービスを利用するためのインタフェースやプロトコルを規定したものである。 |

|---|---|

| イ | XMLを利用して,インターネット上に存在するWebサービスを検索できる仕組みである。 |

| ウ | 業務機能を提供するサービスを組み合わせることによって,システムを構築する考え方である。 |

| エ | サービス提供者と顧客との間でサービスの内容,範囲及び品質に対する要求水準を明確にして,あらかじめ合意を得ておくことである。 |

問39

スクラムチームにおけるプロダクトオーナーが責任をもつのはどれか。

| ア | 生み出されるプロダクトの価値を最大化するために,プロダクトバックログのアイテムを作成し,並び替える。 |

|---|---|

| イ | 完成の定義を忠実に守ることにより品質を作り込み,利用可能なインクリメントを完成させる。 |

| ウ | スプリントの計画を作成する。 |

| エ | チームのリーダーとして,自己管理型で機能横断型のチームのメンバーをコーチする。 |

答え : ア

分野 : テクノロジ系 › 開発技術 › ソフトウェア開発管理技術 › 開発プロセス・手法

分野 : テクノロジ系 › 開発技術 › ソフトウェア開発管理技術 › 開発プロセス・手法

問40

| ア | ソフトウェアの品質を高めるために,2人のプログラマが協力して,一つのプログラムをコーディングする。 |

|---|---|

| イ | ソフトウェアの保守性を高めるために,外部仕様を変更することなく,プログラムの内部構造を変更する。 |

| ウ | 動作するソフトウェアを迅速に開発するために,テストケースを先に設定してから,プログラムをコーディングする。 |

| エ | 利用者からのフィードバックを得るために,提供予定のソフトウェアの試作品を早期に作成する。 |

問41

開発期間10か月,開発工数200人月のプロジェクトを計画する。次の配分表を前提とすると,ピーク時の要員は何人か。ここで,各工程では開始から終了までの要員数は一定とする。

| 工程名 | |||||

| 要件定義 | 設計 | 開発・テスト | システムテスト | ||

| 項 目 | 工数配分(%) | 16 | 33 | 42 | 9 |

| 期間配分(%) | 20 | 30 | 40 | 10 | |

| ア | 18 |

|---|---|

| イ | 20 |

| ウ | 21 |

| エ | 22 |

問42

工程管理図表の特徴のうち,ガントチャートに関するものはどれか。

| ア | 工程管理上の重要ポイントに着目した管理ができる。 |

|---|---|

| イ | 個々の作業の順序関係,所要日数,余裕日数などが把握できる。 |

| ウ | 作業開始と作業終了の予定と実績や,仕掛かり中の作業などが把握できる。 |

| エ | 作業の出来高の時間的な推移を表現するのに適しており,費用管理と進捗管理が同時に行える。 |

問43

| ア | 業務処理がバックアップ処理と重なると応答時間が長くなる可能性がある場合には,両方の処理が重ならないようにスケジュールを立てる。 |

|---|---|

| イ | バックアップ処理時間を短くするためには,バックアップデータをバックアップ元データと同一の記憶媒体内に置く。 |

| ウ | バックアップデータからの復旧時間を短くするためには,差分バックアップを採用する。 |

| エ | バックアップデータを長期間保存するためには,ランダムアクセスが可能な媒体を使用する。 |

問44

新システムの開発を計画している。このシステムの総所有費用(TCO)は何千円か。ここで,このシステムは開発した後,3年間使用するものとする。

単位 千円

単位 千円

| 項目 | 費用 |

| ハードウェア導入費用 | 40,000 |

| システム開発費用 | 50,000 |

| 導入教育費用 | 5,000 |

| ネットワーク通信費用/年 | 1,500 |

| システム保守費用/年 | 7,000 |

| システム運営費用/年 | 5,000 |

| ア | 40,500 |

|---|---|

| イ | 90,000 |

| ウ | 95,000 |

| エ | 135,500 |

問45

A社では,自然災害などの際の事業継続を目的として,業務システムのデータベースのバックアップを取得している。その状況について, “情報セキュリティ管理基準(平成28年)” に従って実施した監査結果として判明した状況のうち,監査人が指摘事項として監査報告書に記載すべきものはどれか。

| ア | バックアップ取得手順書を作成し,取得担当者を定めていた。 |

|---|---|

| イ | バックアップを取得した電子記録媒体からデータベースを復旧する試験を,事前に定めたスケジュールに従って実施していた。 |

| ウ | バックアップを取得した電子記録媒体を,機密保持を含む契約を取り交わした外部の倉庫会社に委託保管していた。 |

| エ | バックアップを取得した電子記録媒体を,業務システムが稼働しているサーバの近くで保管していた。 |

問46

自社の経営課題である人手不足の解消などを目標とした業務革新を進めるために活用する,RPAの事例はどれか。

| ア | 業務システムなどのデータ入力,照合のような標準化された定型作業を,事務職員の代わりにソフトウェアで自動的に処理する。 |

|---|---|

| イ | 製造ラインで部品の組立てに従事していた作業員の代わりに組立作業用ロボットを配置する。 |

| ウ | 人が接客して販売を行っていた店舗を,ICタグ,画像解析のためのカメラ,電子決済システムによる無人店舗に置き換える。 |

| エ | フォークリフトなどを用いて人の操作で保管商品を搬入・搬出していたものを,コンピュータ制御で無人化した自動倉庫システムに置き換える。 |

問47

BI(Business Intelligence)を説明したものはどれか。

| ア | 企業内外のデータを蓄積し,分類・加工・分析して活用することによって,企業の意思決定の迅速化を支援する手法 |

|---|---|

| イ | 企業内の慣行などにとらわれず,業務プロセスを抜本的に再構築することによって,コスト・品質・サービスなどを改善する手法 |

| ウ | 企業内の業務の流れを可視化し,業務改善サイクルを適用することによって,継続的な業務改善を図る手法 |

| エ | 企業内の異なるシステムを互いに連結し,データやプロセスの統合を図ることによって,システムを全体として効率よく活用する手法 |

問48

半導体ファブレス企業の説明として,適切なものはどれか。

| ア | 委託者の依頼を受けて,自社工場で半導体製造だけを行う。 |

|---|---|

| イ | 自社で設計し,自社工場で生産した製品を相手先ブランドで納入する。 |

| ウ | 自社内で回路設計から製造まで全ての設備をもち,自社ブランド製品を販売する。 |

| エ | 製品の企画,設計及び開発は行うが,半導体製造の工場は所有しない。 |

問49

企業経営で用いられるベンチマーキングを説明したものはどれか。

| ア | 企業全体の経営資源の配分を有効かつ総合的に計画して管理し,経営の効率向上を図ることである。 |

|---|---|

| イ | 競合相手又は先進企業と,自社の製品,サービス,オペレーションなどを定性的・定量的に比較して,自社の戦略策定に生かすことである。 |

| ウ | 顧客視点から業務のプロセスを再設計し,情報技術を十分に活用して,企業の体質や構造を抜本的に変革することである。 |

| エ | 利益をもたらすことができる,他社よりも優越した自社独自のスキルや技術に経営資源を集中することである。 |

問50

T社では3種類の商品A,B,Cを販売している。現在のところ,それぞれの商品には毎月10,000人,20,000人,80,000人の購入者がいる。来年から商品体系を変更して,4種類の新商品P,Q,R,Sを販売する予定である。そこで,既存の顧客が新商品を購入する割合と新規の顧客数を試算した。この試算について,適切な記述はどれか。ここで,表の各行に記載されている小数第1位までの数値が,該当する旧商品から新商品に乗り換える人の割合を表す。

| 人数 | P | Q | R | S | |

| A | 10,000 | 0.5 | 0.3 | 0.1 | 0.1 |

| B | 20,000 | 0.1 | 0.6 | 0.1 | 0.1 |

| C | 80,000 | 0.1 | 0.1 | 0.3 | 0.3 |

| 既存顧客数 | 15,000 | 23,000 | 27,000 | 27,000 | |

| 新規顧客数 | 5,000 | 7,000 | 13,000 | 23,000 | |

| ア | 商品Aの購入者のうち,1,000人が新商品Qを購入すると予想している。 |

|---|---|

| イ | 商品Bの購入者は,新商品P,Q,R,Sのどれかを購入すると予想している。 |

| ウ | 新商品Pの購入見込者の5割は,商品Aの購入者であると予想している。 |

| エ | 新商品Sの新規顧客数は,商品Cの購入者のうち新商品Sを購入する人数より少ないと予想している。 |

問52

技術経営におけるプロダクトイノベーションの説明として,適切なものはどれか。

| ア | 新たな商品や他社との差別化ができる商品を開発すること |

|---|---|

| イ | 技術開発の成果によって事業利益を獲得すること |

| ウ | 技術を核とするビジネスを戦略的にマネジメントすること |

| エ | 業務プロセスにおいて革新的な改革をすること |

問53

アクセシビリティの説明として,適切なものはどれか。

| ア | 住民基本台帳の情報をコンピュータネットワークで管理することによって,住民サービスの向上と行政事務処理の合理化を図ること |

|---|---|

| イ | 仕様が異なるコンピュータ間で,ネットワークなどを通じてそれぞれが管理するソフトウェアやデータを利用する際の相互運用性のこと |

| ウ | 製品や食料品など,生産段階から最終消費段階又は廃棄段階までの全工程について,履歴の追跡が可能であること |

| エ | ソフトウェアや情報サービス,Webサイトなどにおける,高齢者や障害者を含む幅広い利用者にとっての利用しやすさのこと |

問54

デジタルサイネージの説明として,適切なものはどれか。

| ア | 情報技術を利用する機会又は能力によって,地域間又は個人間に生じる経済的又は社会的な格差 |

|---|---|

| イ | 情報の正当性を保証するために使用される電子的な署名 |

| ウ | ディスプレイに映像,文字などの情報を表示する電子看板 |

| エ | 不正利用を防止するためにデータに識別情報を埋め込む技術 |

問55

RFIDを説明したものはどれか。

| ア | ICカードや携帯電話に保存される貨幣的価値による決済手段のことであり,POSレジスタなどで用いられている。 |

|---|---|

| イ | 極小の集積回路とアンテナの組合せであり,無線自動認識技術によって対象の識別や位置確認などができ,電子荷札に利用される。 |

| ウ | 白黒の格子状のパターンで情報を表すものであり,情報量が多く,数字だけでなく英字や漢字データも格納できる。 |

| エ | 人間の身体的特徴としての生体情報を,個人の識別・認証に利用する技術であり,指紋認証,静脈認証などがある。 |

問57

生産設備の導入に際し,予測した利益は表のとおりである。期待値原理を用いた場合,設備計画案A~Dのうち,期待利益が最大になるものはどれか。

単位 百万円

単位 百万円

| 経済状況の予測状況 | |||||

| 状況1 | 状況2 | 状況3 | 状況4 | ||

| 予想確率 | 0.2 | 0.3 | 0.4 | 0.1 | |

| 設 備 計 画 案 | A | 40 | 10 | 0 | -6 |

| B | 7 | 18 | 10 | -10 | |

| C | 8 | 18 | 12 | -5 | |

| D | 2 | 4 | 12 | 30 | |

| ア | A |

|---|---|

| イ | B |

| ウ | C |

| エ | D |

問58

工場で,ある原料から生産している3種類の製品A,B及びCの単位量当たりの製造時間,原料所要量及び利益額を表に示す。この工場の月間合計製造時間は最大240時間であり,投入可能な原料は月間150kgである。

このとき,各製品をそれぞれどれだけ作ると最も高い利益が得られるかを求めるのに用いられる手法はどれか。

このとき,各製品をそれぞれどれだけ作ると最も高い利益が得られるかを求めるのに用いられる手法はどれか。

| 製 品 | A | B | C |

| 製造時間(時間) | 2 | 3 | 1 |

| 原料所要量(kg) | 2 | 1 | 2 |

| 利益額(千円) | 8 | 5 | 5 |

| ア | 移動平均法 |

|---|---|

| イ | 最小二乗法 |

| ウ | 線形計画法 |

| エ | 定量発注法 |

問59

新製品の設定価格とその価格での予測需要との関係を表にした。最大利益が見込める新製品の設定価格はどれか。ここで,いずれの場合にも,次の費用が発生するものとする。

固定費:1,000,000円

変動費:600円/個

固定費:1,000,000円

変動費:600円/個

| 新製品の設定価格(円) | 新製品の予測需要(個) |

| 1,000 | 80,000 |

| 1,200 | 70,000 |

| 1,400 | 60,000 |

| 1,600 | 50,000 |

| ア | 1,000 |

|---|---|

| イ | 1,200 |

| ウ | 1,400 |

| エ | 1,600 |

答え : エ

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 会計・財務

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 会計・財務