基本情報技術者(科目A)過去問集 - 令和2年7月修了試験

問2

桁落ちの説明として,適切なものはどれか。

| ア | 値がほぼ等しい浮動小数点数同士の減算において,有効桁数が大幅に減ってしまうことである。 |

|---|---|

| イ | 演算結果が,扱える数値の最大値を超えることによって生じるエラーのことである。 |

| ウ | 浮動小数点数の演算結果について,最小の桁よりも小さい部分の四捨五入,切上げ又は切捨てを行うことによって生じる誤差のことである。 |

| エ | 浮動小数点数の加算において,一方の数値の下位の桁が結果に反映されないことである。 |

問3

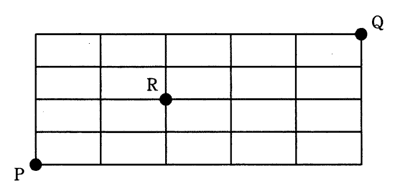

図の線上を,点Pから点Rを通って,点Qに至る最短経路は何通りあるか。

| ア | 16 |

|---|---|

| イ | 24 |

| ウ | 32 |

| エ | 60 |

問4

0≦x≦1 の範囲で単調に増加する連続関数 f(x) が f(0)<0≦f(1) を満たすときに,区間内で f(x)=0 であるxの値を近似的に求めるアルゴリズムにおいて,(2)は何回実行されるか。

〔アルゴリズム〕

(1)x0 ← 0,x1 ← 1とする。

(2)x ← とする。

(3)x1 - x < 0.001 ならばxの値を近似値として終了する。

(4)f(x)≧0 ならば x1 ← x として,そうでなければ x0 ← x とする。

(5)(2)に戻る。

〔アルゴリズム〕

(1)x0 ← 0,x1 ← 1とする。

(2)x ← とする。

(3)x1 - x < 0.001 ならばxの値を近似値として終了する。

(4)f(x)≧0 ならば x1 ← x として,そうでなければ x0 ← x とする。

(5)(2)に戻る。

| ア | 10 |

|---|---|

| イ | 20 |

| ウ | 100 |

| エ | 1,000 |

答え : ア

分野 : テクノロジ系 › 基礎理論 › アルゴリズムとプログラミング › アルゴリズム

分野 : テクノロジ系 › 基礎理論 › アルゴリズムとプログラミング › アルゴリズム

問5

| ア | YAB+C-DE÷×= |

|---|---|

| イ | YAB+CDE÷-×= |

| ウ | YAB+EDC÷-×= |

| エ | YBA+CD-E÷×= |

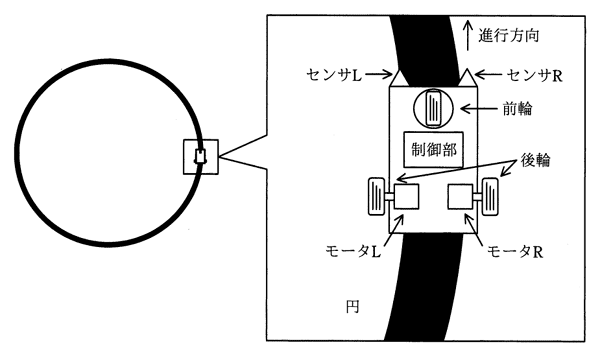

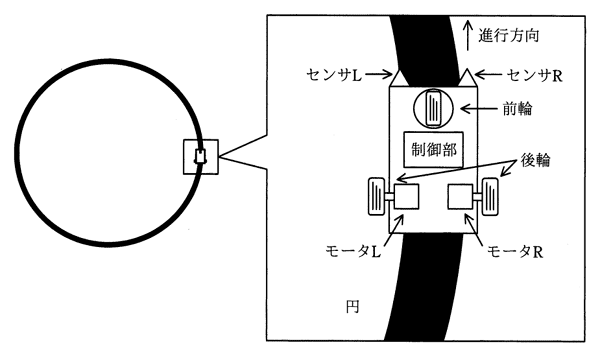

問6

図のような黒色で描かれた円に沿って車が走るように,左右の後輪に独立に取り付けられたモータL及びRの回転速度を制御する。センサL及びRは反射型光センサであり,センサが黒色に掛かる比率が大きいと出力値が小さくなり,黒色に掛かる比率が小さいと出力値が大きくなる。この車を円に沿って走行させるためのモータ回転速度の制御方法として,適切なものはどれか。ここで,二つのセンサの出力値が一致するときには,二つのモータの回転速度を初期値に戻すものとする。

| センサL出力値>センサR出力値 のとき | センサL出力値<センサR出力値 のとき | |||

| モータL 回転速度 | モータR 回転速度 | モータL 回転速度 | モータR 回転速度 | |

| ア | 上げる | 下げる | 上げる | 下げる |

| イ | 上げる | 下げる | 下げる | 上げる |

| ウ | 下げる | 上げる | 上げる | 下げる |

| エ | 下げる | 上げる | 下げる | 上げる |

問7

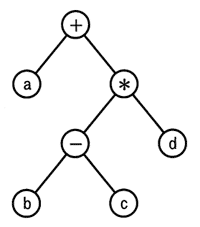

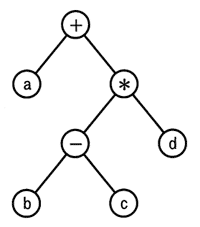

2分木の各ノードがもつ記号を出力する再帰的なプログラムProc(n)の定義は,次のとおりである。このプログラムを,図の2分木の根(最上位のノード)に適用したときの出力はどれか。

Proc(n){

nに左の子 l があればProc(l)を呼び出す。

nに右の子 r があればProc(r)を呼び出す。

nの記号を出力して終了する。

}

Proc(n){

nに左の子 l があればProc(l)を呼び出す。

nに右の子 r があればProc(r)を呼び出す。

nの記号を出力して終了する。

}

| ア | +a*-bcd |

|---|---|

| イ | a+b-c*d |

| ウ | abc-d*+ |

| エ | b-c*d+a |

問8

| ア | 格納された計算の途中結果を,格納された順番に取り出す処理 |

|---|---|

| イ | 計算の途中結果を格納し,別の計算を行った後で,その計算結果と途中結果との計算を行う処理 |

| ウ | 昇順に並べられた計算の途中結果のうち,中間にある途中結果だけ変更する処理 |

| エ | リストの中間にある計算の途中結果に対して,新たな途中結果の挿入を行う処理 |

問9

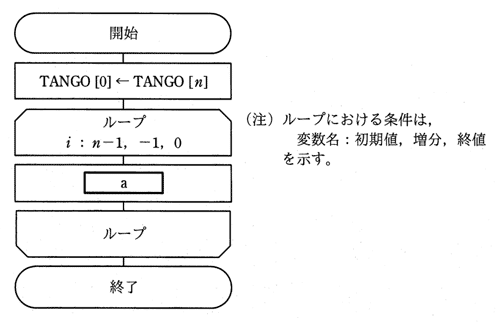

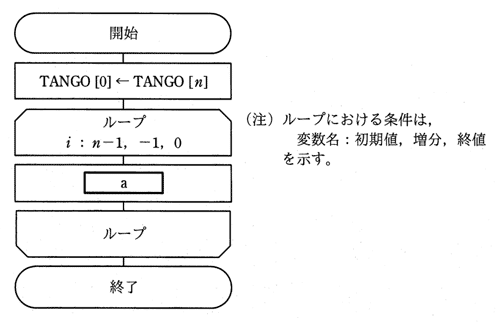

要素番号が0から始まる配列 TANGO がある。n個の単語が TANGO[1] から TANGO[n] に入っている。図は,n番目の単語を TANGO[1] に移動するために,TANGO[1] から TANGO[n-1] の単語を順に一つずつ後ろにずらして単語表を再構成する流れ図である。aに入れる処理として,適切なものはどれか。

| ア | TANGO[i] ← TANGO[n-i] |

|---|---|

| イ | TANGO[i+1] ← TANGO[i] |

| ウ | TANGO[n-i] ← TANGO[i] |

| エ | TANGO[n-i] ← TANGO[i+1] |

問10

XMLに関する記述のうち,適切なものはどれか。

| ア | HTMLを基にして,その機能を拡張したものである。 |

|---|---|

| イ | XML文書を入力するためには専用のエディタが必要である。 |

| ウ | 自在にタグを宣言して,文書の属性情報や論理構造を定義することができる。 |

| エ | 文書の論理構造と表示スタイルを統合したものである。 |

問11

全ての命令が5ステージで完了するように設計された,パイプライン制御のコンピュータがある。20命令を実行するには何サイクル必要となるか。ここで,全ての命令は途中で停止することなく実行でき,パイプラインの各ステージは1サイクルで動作を完了するものとする。

| ア | 20 |

|---|---|

| イ | 21 |

| ウ | 24 |

| エ | 25 |

答え : ウ

分野 : テクノロジ系 › コンピュータシステム › コンピュータ構成要素 › プロセッサ

分野 : テクノロジ系 › コンピュータシステム › コンピュータ構成要素 › プロセッサ

問12

| ア | インターバルタイマーによって,指定時間が経過したときに生じる割込み |

|---|---|

| イ | 演算結果のオーバフローやゼロによる除算で生じる割込み |

| ウ | 仮想記憶管理において,存在しないページへのアクセスによって生じる割込み |

| エ | ソフトウェア割込み命令の実行によって生じる割込み |

問13

A~D を,主記憶の実効アクセス時間が短い順に並べたものはどれか。

| キャッシュメモリ | 主記憶 | |||

| 有無 | アクセス時間 (ナノ秒) | ヒット率 (%) | アクセス時間 (ナノ秒) | |

| A | なし | - | - | 15 |

| B | なし | - | - | 30 |

| C | あり | 20 | 60 | 70 |

| D | あり | 10 | 90 | 80 |

| ア | A,B,C,D |

|---|---|

| イ | A,D,B,C |

| ウ | C,D,A,B |

| エ | D,C,A,B |

問14

磁気ディスク装置の性能に関する記述のうち,適切なものはどれか。

| ア | アクセス時間は,回転速度を上げるか位置決め時間を短縮すると短くなる。 |

|---|---|

| イ | アクセス時間は,処理装置の前処理時間,データ転送後の後処理時間も含む。 |

| ウ | 記憶容量は,トラック当たりの記憶容量と1シリンダ当たりのトラック数だけで決まる。 |

| エ | データ転送速度は,回転速度と回転待ち時間で決まる。 |

問15

フォールトトレラントシステムを実現する上で不可欠なものはどれか。

| ア | システム構成に冗長性をもたせ,部品が故障してもその影響を最小限に抑えることによって,システム全体には影響を与えずに処理が続けられるようにする。 |

|---|---|

| イ | システムに障害が発生したときの原因究明や復旧のために,システム稼働中のデータベースの変更情報などの履歴を自動的に記録する。 |

| ウ | 障害が発生した場合,速やかに予備の環境に障害前の状態を復旧できるように,定期的にデータをバックアップする。 |

| エ | 操作ミスが発生しにくい容易な操作にするか,操作ミスが発生しても致命的な誤りにならないように設計する。 |

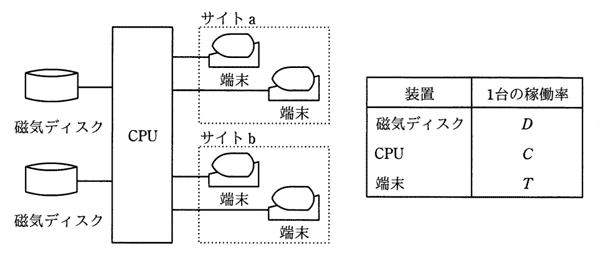

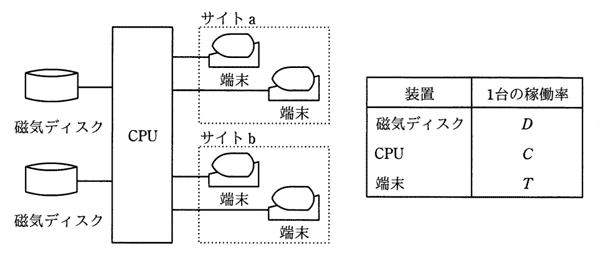

問16

図に示すシステム構成全体の稼働率を表す式はどれか。ここで,システムが正常に稼働するためには,磁気ディスクは2台とも正常でなければならず,それぞれのサイトで少なくとも1台の端末は正常でなければならない。

| ア | D2C(1-T2)2 |

|---|---|

| イ | D2C(1-(1-T)2)2 |

| ウ | (1-D)2C(1-T2)2 |

| エ | (1-D)2C(1-(1-T)2)2 |

問17

スプーリングの説明として,適切なものはどれか。

| ア | キーボードからの入力データを主記憶のキューに一旦保存しておく。 |

|---|---|

| イ | システムに投入されたジョブの実行順序を,その特性や優先順位に応じて決定する。 |

| ウ | 通信データを直接通信相手に送らず,あらかじめ登録しておいた代理に送る。 |

| エ | プリンタなどの低速な装置への出力データを一旦高速な磁気ディスクに格納しておき,その後に目的の装置に出力する。 |

問18

コンパイラによる最適化の主な目的はどれか。

| ア | プログラムの実行時間を短縮する。 |

|---|---|

| イ | プログラムのデバッグを容易にする。 |

| ウ | プログラムの保守性を改善する。 |

| エ | 目的プログラムを生成する時間を短縮する。 |

問19

OSS(Open Source Software)の特徴のうち,適切なものはどれか。ここで,OSSはOSI(Open Source Initiative)によるOSD(The Open Source Definition)の定義に基づくものとする。

| ア | OSSはフリーウェアと同様に無償で入手できるが,商用システムの開発への利用は禁止されている。 |

|---|---|

| イ | OSSをパッケージ化したり,自社のソフトウェアを組み合わせたりして,有償で販売することができる。 |

| ウ | システム開発で利用するためにソースコードを入手できるが,利用者がある数以上になるとライセンス料が発生する。 |

| エ | 複製と改良は自由にできるが,改良したソフトウェアを再頒布することはできない。 |

問21

音声を標本化周波数10kHz,量子化ビット数16ビットで4秒間サンプリングして音声データを取得した。この音声データを,圧縮率1/4のADPCMを用いて圧縮した場合のデータ量は何kバイトか。ここで,1kバイトは1,000バイトとする。

| ア | 10 |

|---|---|

| イ | 20 |

| ウ | 80 |

| エ | 160 |

問22

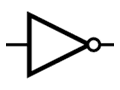

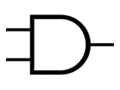

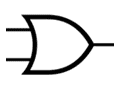

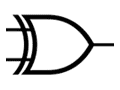

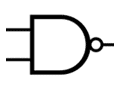

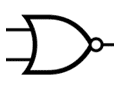

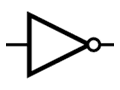

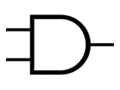

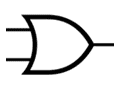

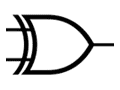

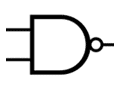

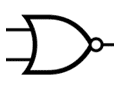

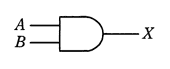

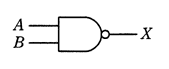

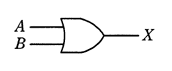

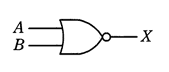

論理式 X=A・B+A・B+A・B と同じ結果が得られる論理回路はどれか。ここで,論理式中の・は論理積,+は論理和,AはAの否定を表す。

注:

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

問23

次の方式によって求められるチェックデジットを付加した結果はどれか。ここで,データを 7394,重み付け定数を 1234,基数を 11 とする。

〔方式〕

(1)データと重み付け定数の,対応する桁ごとの積を求め,それらの和を求める。

(2)和を基数で割って,余りを求める。

(3)基数から余りを減じ,その結果の1の位をチェックデジットとしてデータの末尾に付加する。

〔方式〕

(1)データと重み付け定数の,対応する桁ごとの積を求め,それらの和を求める。

(2)和を基数で割って,余りを求める。

(3)基数から余りを減じ,その結果の1の位をチェックデジットとしてデータの末尾に付加する。

| ア | 73940 |

|---|---|

| イ | 73941 |

| ウ | 73944 |

| エ | 73947 |

問25

| ア | 2相コミットメント |

|---|---|

| イ | グループコミットメント |

| ウ | サーバプロセスのマルチスレッド化 |

| エ | ストアドプロシージャ |

問27

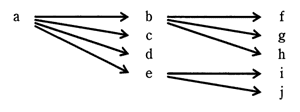

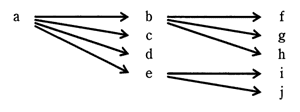

属性aの値が決まれば属性bの値が一意に定まることを,a → b で表す。例えば,社員番号が決まれば社員名が一意に定まるということの表現は,社員番号 → 社員名である。この表記法に基づいて,図の関係が成立している属性 a~j を,関係データベース上の三つのテーブルで定義する組合せとして,適切なものはどれか。

| ア | テーブル1(a) テーブル2(b,c,d,e) テーブル3(f,g,h,i,j) |

|---|---|

| イ | テーブル1(a,b,c,d,e) テーブル2(b,f,g,h) テーブル3(e,i,j) |

| ウ | テーブル1(a,b,f,g,h) テーブル2(c,d) テーブル3(e,i,j) |

| エ | テーブル1(a,c,d) テーブル2(b,f,g,h) テーブル3(e,i,j) |

問28

“学生” 表と “学部” 表に対して次のSQL文を実行した結果として,正しいものはどれか。

〔SQL文〕

SELECT 氏名 FROM 学生,学部

WHERE 所属 = 学部名 AND 学部.住所 =‘新宿’

学生

|

学部

|

〔SQL文〕

SELECT 氏名 FROM 学生,学部

WHERE 所属 = 学部名 AND 学部.住所 =‘新宿’

| ア | 氏名 -------- 応用花子 |

|---|---|

| イ | 氏名 -------- 応用花子 午前桜子 |

| ウ | 氏名 -------- 応用花子 情報太郎 |

| エ | 氏名 -------- 応用花子 情報太郎 午前桜子 |

問29

関係データベースの “注文” 表の “顧客番号” は, “顧客” 表の主キー “顧客番号” を参照する外部キーである。このとき,参照の整合性を損なうデータ操作はどれか。ここで,ア~エの記述におけるデータの並びは,それぞれの表の列の並びと同順とする。

注文

|

顧客

|

| ア | “顧客” 表の行

| ||

|---|---|---|---|

| イ | “注文” 表に行

| ||

| ウ | “注文” 表に行

| ||

| エ | “注文” 表の行

|

問33

PCとWebサーバがHTTPで通信している。PCからWebサーバ宛てのパケットでは,送信元ポート番号はPC側で割り当てた50001,宛先ポート番号は80であった。WebサーバからPCへの戻りのパケットでのポート番号の組合せはどれか。

| 送信元(Webサーバ)のポート番号 | 宛先(PC)の ポート番号 | |

| ア | 80 | 50001 |

| イ | 50001 | 80 |

| ウ | 80と50001以外からサーバ側で割り当てた番号 | 80 |

| エ | 80と50001以外からサーバ側で割り当てた番号 | 50001 |

問34

| ア | RFIDを用いるIoT(InternetofThings)技術の一つであり,物流ネットワークを最適化するためのソフトウェアアーキテクチャ |

|---|---|

| イ | 様々なコンテンツをインターネット経由で効率よく配信するために開発された,ネットワーク上のサーバの最適配置手法 |

| ウ | データ転送と経路制御の機能を論理的に分離し,データ転送に特化したネットワーク機器とソフトウェアによる経路制御の組合せで実現するネットワーク技術 |

| エ | データフロー図やアクティビティ図などを活用し,業務プロセスの問題点を発見して改善を行うための,業務分析と可視化ソフトウェアの技術 |

問35

SQLインジェクション攻撃の説明として,適切なものはどれか。

| ア | Webアプリケーションのデータ操作言語の呼出し方に不備がある場合に,攻撃者が悪意をもって構成した文字列を入力することによって,データベースのデータの不正な取得,改ざん及び削除をする攻撃 |

|---|---|

| イ | Webサイトに対して,他のサイトを介して大量のパケットを送り付け,そのネットワークトラフィックを異常に高めてサービスを提供不能にする攻撃 |

| ウ | 確保されているメモリ空間の下限又は上限を超えてデータの書込みと読出しを行うことによって,プログラムを異常終了させたりデータエリアに挿入された不正なコードを実行させたりする攻撃 |

| エ | 攻撃者が罠を仕掛けたWebページを利用者が閲覧し,当該ページ内のリンクをぜいクリックしたときに,不正スクリプトを含む文字列が脆弱なWebサーバに送り込まれ,レスポンスに埋め込まれた不正スクリプトの実行によって,情報漏えいをもたらす攻撃 |

問36

| ア | ソーシャルエンジニアリング |

|---|---|

| イ | トロイの木馬 |

| ウ | 踏み台攻撃 |

| エ | ブルートフォース攻撃 |

問37

| ア | |

|---|---|

| イ | |

| ウ | |

| エ |

問38

パスワードリスト攻撃に該当するものはどれか。

| ア | 一般的な単語や人名からパスワードのリストを作成し,インターネットバンキングへのログインを試行する。 |

|---|---|

| イ | 想定し得るパスワードとそのハッシュ値との対のリストを用いて,入手したハッシュ値からパスワードを効率的に解析する。 |

| ウ | どこかのWebサイトから流出した利用者IDとパスワードのリストを用いて,他のWebサイトに対してログインを試行する。 |

| エ | ピクチャパスワードの入力を録画してリスト化しておき,それを利用することによってタブレット端末へのログインを試行する。 |

問39

楕円曲線暗号の特徴はどれか。

| ア | RSA暗号と比べて,短い鍵長で同レベルの安全性が実現できる。 |

|---|---|

| イ | 共通鍵暗号方式であり,暗号化や復号の処理を高速に行うことができる。 |

| ウ | 総当たりによる解読が不可能なことが,数学的に証明されている。 |

| エ | データを秘匿する目的で用いる場合,復号鍵を秘密にしておく必要がない。 |

問41

ファイルの属性情報として,ファイルに対する読取り,書込み,実行の権限を独立に設定できるOSがある。この3種類の権限は,それぞれに1ビットを使って許可,不許可を設定する。この3ビットを8進数表現 0~7 の数字で設定するとき,次の試行結果から考えて,適切なものはどれか。

〔試行結果〕

① 0を設定したら,読取り,書込み,実行ができなくなってしまった。

② 3を設定したら,読取りと書込みはできたが,実行ができなかった。

③ 7を設定したら,読取り,書込み,実行ができるようになった。

〔試行結果〕

① 0を設定したら,読取り,書込み,実行ができなくなってしまった。

② 3を設定したら,読取りと書込みはできたが,実行ができなかった。

③ 7を設定したら,読取り,書込み,実行ができるようになった。

| ア | 2を設定すると,読取りと実行ができる。 |

|---|---|

| イ | 4を設定すると,実行だけができる。 |

| ウ | 5を設定すると,書込みだけができる。 |

| エ | 6を設定すると,読取りと書込みができる。 |

問42

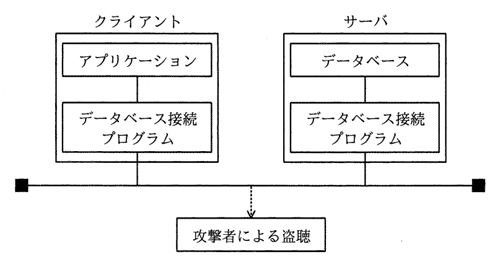

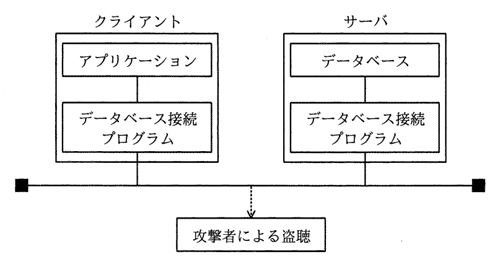

図のように,クライアント上のアプリケーションがデータベース接続プログラム経由でサーバ上のデータベースのデータにアクセスする。アプリケーションとデータベースとの間で送受信されるコマンドや実行結果の漏えいを防止する対策はどれか。

| ア | サーバ側のデータベース接続プログラムにアクセスできるクライアントのIPアドレスを必要なものだけに制限する。 |

|---|---|

| イ | サーバ側のデータベース接続プログラムを起動・停止するときに必要なパスワードを設定する。 |

| ウ | データベース接続プログラムが通信に使用するポート番号をデータベース管理システムでの初期値から変更する。 |

| エ | データベース接続プログラム間の通信を暗号化する。 |

問43

| ア | A |

|---|---|

| イ | B |

| ウ | C |

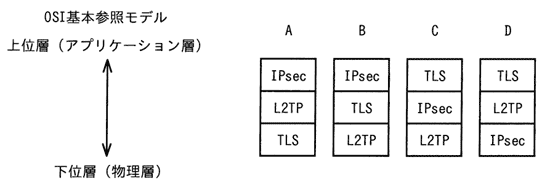

| エ | D |

問44

取引履歴などのデータとハッシュ値の組みを順次つなげて記録した分散型台帳を,ネットワーク上の多数のコンピュータで同期して保有し,管理することによって,一部の台帳で取引データが改ざんされても,取引データの完全性と可用性が確保されることを特徴とする技術はどれか。

| ア | MAC(Message Authentication Code) |

|---|---|

| イ | XML署名 |

| ウ | ニューラルネットワーク |

| エ | ブロックチェーン |

答え : エ

分野 : テクノロジ系 › 技術要素 › セキュリティ › セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › セキュリティ実装技術

問45

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

問47

| ア | 指定された条件のテストデータや,プログラムの入力ファイルを自動的に生成する。 |

|---|---|

| イ | テストの実行結果を基に,命令の網羅率や分岐の網羅率を自動的に計測し,分析する。 |

| ウ | プログラム中に文法上の誤りや論理的な誤りなどがあるかどうかを,ソースコードを分析して調べる。 |

| エ | モジュールの呼出し回数や実行時間,実行文の実行回数などの,プログラム実行時の動作特性に関するデータを計測する。 |

問48

スタブを使用したテストの説明として,適切なものはどれか。

| ア | 指定した命令が実行されるたびに,レジスタや主記憶の一部の内容を出力することによって,正しく処理が行われていることを確認する。 |

|---|---|

| イ | トップダウンでプログラムのテストを行うとき,作成したモジュールをテストするために,仮の下位モジュールを用意して動作を確認する。 |

| ウ | プログラムの実行中,必要に応じて変数やレジスタなどの内容を表示し,必要ならばその内容を修正して,テストを継続する。 |

| エ | プログラムを構成するモジュールの単体テストを行うとき,そのモジュールを呼び出す仮の上位モジュールを用意して,動作を確認する。 |

問49

条件に従うとき,アプリケーションプログラムの初年度の修正費用の期待値は,何万円か。

〔条件〕

(1)プログラム規模:2,000kステップ

(2)プログラムの潜在不良率:0.04件/kステップ

(3)潜在不良の年間発見率:20%/年

(4)発見した不良の分類

影響度大の不良:20%,影響度小の不良:80%

(5)不良1件当たりの修正費用

影響度大の不良:200万円,影響度小の不良:50万円

(6)初年度は影響度大の不良だけを修正する

〔条件〕

(1)プログラム規模:2,000kステップ

(2)プログラムの潜在不良率:0.04件/kステップ

(3)潜在不良の年間発見率:20%/年

(4)発見した不良の分類

影響度大の不良:20%,影響度小の不良:80%

(5)不良1件当たりの修正費用

影響度大の不良:200万円,影響度小の不良:50万円

(6)初年度は影響度大の不良だけを修正する

| ア | 640 |

|---|---|

| イ | 1,280 |

| ウ | 1,600 |

| エ | 6,400 |

問50

ソフトウェアのリバースエンジニアリングの説明はどれか。

| ア | 開発支援ツールなどを用いて,設計情報からソースコードを自動生成する。 |

|---|---|

| イ | 外部から見たときの振る舞いを変えずに,ソフトウェアの内部構造を変える。 |

| ウ | 既存のソフトウェアを解析し,その仕様や構造を明らかにする。 |

| エ | 既存のソフトウェアを分析し理解した上で,ソフトウェア全体を新しく構築し直す。 |

問51

ファンクションポイント法の説明はどれか。

| ア | 開発するプログラムごとのステップ数を積算し,開発規模を見積もる。 |

|---|---|

| イ | 開発プロジェクトで必要な作業のWBSを作成し,各作業の工数を見積もる。 |

| ウ | 外部入出力や内部論理ファイル,外部照会,外部インタフェースファイルの個数と特性などから開発規模を見積もる。 |

| エ | 過去の類似例を探し,その実績や開発するシステムとの差異などを分析・評価して開発規模を見積もる。 |

問52

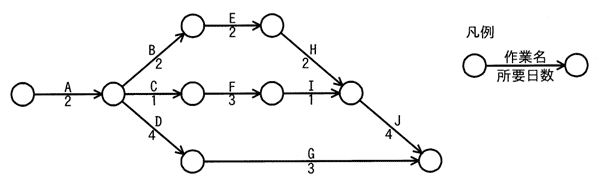

| ア | 9 |

|---|---|

| イ | 10 |

| ウ | 11 |

| エ | 12 |

問53

システムを構成するプログラムの本数とプログラム1本当たりのコーディング所要工数が表のとおりであるとき,システムを95日間で開発するには少なくとも何人の要員が必要か。ここで,システムの開発にはコーディングのほかに,設計及びテストの作業が必要であり,それらの作業にはコーディング所要工数の8倍の工数が掛かるものとする。

| プログラム の本数 | プログラム1本当たりの コーディング所要工数(人日) | |

| 入力処理 | 20 | 1 |

| 出力処理 | 10 | 3 |

| 計算処理 | 5 | 9 |

| ア | 8 |

|---|---|

| イ | 9 |

| ウ | 12 |

| エ | 13 |

問54

プロジェクトで発生した課題の傾向を分析するために,ステークホルダ,コスト,スケジュール,品質などの管理項目別の課題件数を棒グラフとして件数が多い順に並べ,この順で累積した課題件数を折れ線グラフとして重ね合わせた図を作成した。この図はどれか。

| ア | 管理図 |

|---|---|

| イ | 散布図 |

| ウ | 特性要因図 |

| エ | パレート図 |

問55

ITサービスマネジメントにおける問題管理プロセスにおいて実施することはどれか。

| ア | インシデントの発生後に暫定的にサービスを復旧させ,業務を継続できるようにする。 |

|---|---|

| イ | インシデントの発生後に未知の根本原因を特定し,恒久的な解決策を策定する。 |

| ウ | インシデントの発生に備えて,復旧のための設計をする。 |

| エ | インシデントの発生を記録し,関係する部署に状況を連絡する。 |

問56

| ア | 業務処理がバックアップ処理と重なると応答時間が長くなる可能性がある場合には,両方の処理が重ならないようにスケジュールを立てる。 |

|---|---|

| イ | バックアップ処理時間を短くするためには,バックアップデータをバックアップ元データと同一の記憶媒体内に置く。 |

| ウ | バックアップデータからの復旧時間を短くするためには,差分バックアップを採用する。 |

| エ | バックアップデータを長期間保存するためには,ランダムアクセスが可能な媒体を使用する。 |

問57

次の条件でITサービスを提供している。SLAを満たすことができる,1か月のサービス時間帯中の停止時間は最大何時間か。ここで,1か月の営業日数は30日とし,サービス時間帯中は,保守などのサービス計画停止は行わないものとする。

〔SLAの条件〕

・サービス時間帯は,営業日の午前8時から午後10時までとする。

・可用性を99.5%以上とする。

〔SLAの条件〕

・サービス時間帯は,営業日の午前8時から午後10時までとする。

・可用性を99.5%以上とする。

| ア | 0.3 |

|---|---|

| イ | 2.1 |

| ウ | 3.0 |

| エ | 3.6 |

問58

システム監査人がインタビュー実施時にすべきことのうち,最も適切なものはどれか。

| ア | インタビューで監査対象部門から得た情報を裏付けるための文書や記録を入手するよう努める。 |

|---|---|

| イ | インタビューの中で気が付いた不備事項について,その場で監査対象部門に改善を指示する。 |

| ウ | 監査対象部門内の監査業務を経験したことのある管理者をインタビューの対象者として選ぶ。 |

| エ | 複数の監査人でインタビューを行うと記録内容に相違が出ることがあるので,1人の監査人が行う。 |

問59

| ア | ソフトウェアの提供元の開発体制について考慮しているか。 |

|---|---|

| イ | ソフトウェアの導入時に既存システムとの整合性を評価しているか。 |

| ウ | ソフトウェアのライセンス証書などのエビデンスが保管されているか。 |

| エ | データベースの分割などによって障害の局所化が図られているか。 |

問60

A社では,自然災害などの際の事業継続を目的として,業務システムのデータベースのバックアップを取得している。その状況について, “情報セキュリティ管理基準(平成28年)” に従って実施した監査結果として判明した状況のうち,監査人が指摘事項として監査報告書に記載すべきものはどれか。

| ア | バックアップ取得手順書を作成し,取得担当者を定めていた。 |

|---|---|

| イ | バックアップを取得した電子記録媒体からデータベースを復旧する試験を,事前に定めたスケジュールに従って実施していた。 |

| ウ | バックアップを取得した電子記録媒体を,機密保持を含む契約を取り交わした外部の倉庫会社に委託保管していた。 |

| エ | バックアップを取得した電子記録媒体を,業務システムが稼働しているサーバの近くで保管していた。 |

問61

| ア | 売上増やコスト削減などによって創出された利益額を投資額で割ったもの |

|---|---|

| イ | 売上高投資金額比,従業員当たりの投資金額などを他社と比較したもの |

| ウ | 現金流入の現在価値から,現金流出の現在価値を差し引いたもの |

| エ | プロジェクトを実施しない場合の,市場での競争力を表したもの |

問62

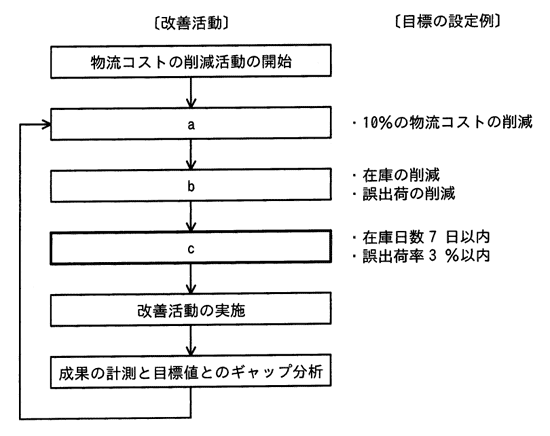

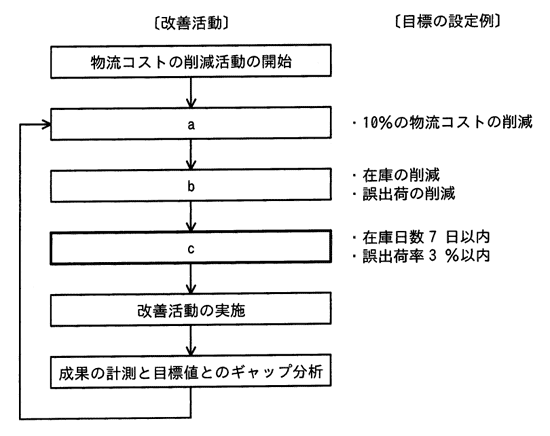

物流業務において,10%の物流コストの削減の目標を立てて,図のような業務プロセスの改善活動を実施している。図中のcに相当する活動はどれか。

| ア | CSF(Critical Success Factor)の抽出 |

|---|---|

| イ | KGI(Key Goal Indicator)の設定 |

| ウ | KPI(Key Performance Indicator)の設定 |

| エ | MBO(Management by Objectives)の導入 |

問63

BI(Business Intelligence)を説明したものはどれか。

| ア | 企業内外のデータを蓄積し,分類・加工・分析して活用することによって,企業の意思決定の迅速化を支援する手法 |

|---|---|

| イ | 企業内の慣行などにとらわれず,業務プロセスを抜本的に再構築することによって,コスト・品質・サービスなどを改善する手法 |

| ウ | 企業内の業務の流れを可視化し,業務改善サイクルを適用することによって,継続的な業務改善を図る手法 |

| エ | 企業内の異なるシステムを互いに連結し,データやプロセスの統合を図ることによって,システムを全体として効率よく活用する手法 |

問64

| ア | 売上高営業利益率を前年比5%アップとする。 |

|---|---|

| イ | 顧客クレーム件数を1か月当たり20件以内とする。 |

| ウ | 新システムの利用者研修会の受講率を100%とする。 |

| エ | 注文受付から製品出荷までの日数を3日短縮とする。 |

答え : エ

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › ビジネス戦略と目標・評価

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › ビジネス戦略と目標・評価

問65

| ア | システムに関わり合いをもつ利害関係者の種類を識別し,利害関係者のニーズ及び要望並びに課せられる制約条件を識別する。 |

|---|---|

| イ | 事業の目的,目標を達成するために必要なシステム化の方針,及びシステムを実現するための実施計画を立案する。 |

| ウ | 目的とするシステムを得るために,システムの機能及び能力を定義し,システム方式設計によってハードウェア,ソフトウェアなどによる実現方式を確立する。 |

| エ | 利害関係者の要件を満足するソフトウェア製品又はソフトウェアサービスを得るための,方式設計と適格性の確認を実施する。 |

問66

SCMの目的はどれか。

| ア | 顧客情報や購買履歴,クレームなどを一元管理し,きめ細かな顧客対応を行うことによって,良好な顧客関係の構築を目的とする。 |

|---|---|

| イ | 顧客情報や商談スケジュール,進捗状況などの商談状況を一元管理することによって,営業活動の効率向上を目的とする。 |

| ウ | 生産,販売,在庫管理,財務会計,人事管理など基幹業務のあらゆる情報を統合管理することによって,経営効率の向上を目的とする。 |

| エ | 複数の企業や組織にまたがる調達から販売までの業務プロセス全ての情報を統合的に管理することによって,コスト低減や納期短縮などを目的とする。 |

問67

コトラーの競争戦略によると,業界でのシェアは高くないが,特定の製品・サービスに経営資源を集中することによって,収益を高め,独自の地位を獲得することを戦略目標とする企業はどれか。

| ア | マーケットチャレンジャ |

|---|---|

| イ | マーケットニッチャ |

| ウ | マーケットフォロワ |

| エ | マーケットリーダ |

問68

アンゾフの成長マトリクスにおける多角化戦略に当てはまるものはどれか。

| ア | 新たな機能を付加した製品や新規に開発した製品を,現在の市場に投入する。 |

|---|---|

| イ | 技術開発,業務提携,M&Aなどで,新たな製品や市場での成長の機会を求める。 |

| ウ | 現在の市場で現有製品の広告,宣伝を強化し,顧客の購入頻度や購入量を増やす。 |

| エ | 現有製品で海外市場に進出し,新たな市場セグメントの開拓を図る。 |

問70

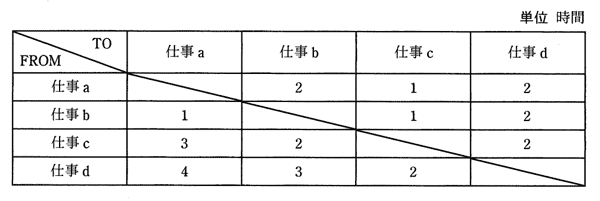

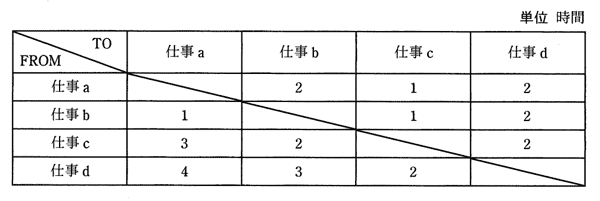

製造業のA社では,NC工作機械を用いて,四つの仕事 a~d を行っている。各仕事間の段取り時間は表のとおりである。合計の段取り時間が最小になるように仕事を行った場合の合計段取り時間は何時間か。ここで,仕事はどの順序で行ってもよく,a~d を一度ずつ行うものとし,FROMからTOへの段取り時間で検討する。

| ア | 4 |

|---|---|

| イ | 5 |

| ウ | 6 |

| エ | 7 |

問71

CGM(Consumer Generated Media)の例はどれか。

| ア | 企業が,経営状況や財務状況,業績動向に関する情報を,個人投資家向けに公開する自社のWebサイト |

|---|---|

| イ | 企業が,自社の商品の特徴や使用方法に関する情報を,一般消費者向けに発信する自社のWebサイト |

| ウ | 行政機関が,政策,行政サービスに関する情報を,一般市民向けに公開する自組織のWebサイト |

| エ | 個人が,自らが使用した商品などの評価に関する情報を,不特定多数に向けて発信するブログやSNSなどのWebサイト |

問72

RFIDを説明したものはどれか。

| ア | ICカードや携帯電話に保存される貨幣的価値による決済手段のことであり,POSレジスタなどで用いられている。 |

|---|---|

| イ | 極小の集積回路とアンテナの組合せであり,無線自動認識技術によって対象の識別や位置確認などができ,電子荷札に利用される。 |

| ウ | 白黒の格子状のパターンで情報を表すものであり,情報量が多く,数字だけでなく英字や漢字データも格納できる。 |

| エ | 人間の身体的特徴としての生体情報を,個人の識別・認証に利用する技術であり,指紋認証,静脈認証などがある。 |

問73

通信機能及び他の機器の管理機能をもつ高機能型の電力メータであるスマートメータを導入する目的として,適切でないものはどれか。

| ア | 自動検針によって,検針作業の効率を向上させる。 |

|---|---|

| イ | 停電時に補助電源によって,一定時間電力を供給し続ける。 |

| ウ | 電力需要制御によって,ピーク電力を抑制する。 |

| エ | 電力消費量の可視化によって,節電の意識を高める。 |

問74

ディジタルサイネージの説明として,適切なものはどれか。

| ア | 情報技術を利用する機会又は能力によって,地域間又は個人間に生じる経済的又は社会的な格差 |

|---|---|

| イ | 情報の正当性を保証するために使用される電子的な署名 |

| ウ | ディスプレイに映像,文字などの情報を表示する電子看板 |

| エ | 不正利用を防止するためにデータに識別情報を埋め込む技術 |

問75

ABC分析を適用する事例はどれか。

| ア | 顧客が買物をしたときの購入商品の組合せを把握したい。 |

|---|---|

| イ | 商品ごとの販売金額や粗利益額から,売れ筋商品を把握したい。 |

| ウ | 商品の品切れを起こさないように,きめ細かな販売見込数量を把握したい。 |

| エ | 地域ごとのオピニオンリーダにアンケート調査を行い,市場ニーズを把握したい。 |

問76

令和2年4月に30万円で購入したPCを3年後に1万円で売却するとき,固定資産売却損は何万円か。ここで,耐用年数は4年,減価償却は定額法,定額法の償却率は0.250,残存価額は0円とする。

| ア | 6.0 |

|---|---|

| イ | 6.5 |

| ウ | 7.0 |

| エ | 7.5 |

問77

部品の受払記録が表のように示される場合,先入先出法を採用したときの4月10日の払出単価は何円か。

| 取引日 | 取引内容 | 数量(個) | 単価(円) | 金額(円) |

| 4月1日 | 前月繰越 | 2,000 | 100 | 200,000 |

| 4月5日 | 購入 | 3,000 | 130 | 390,000 |

| 4月10日 | 払出 | 3,000 |

| ア | 100 |

|---|---|

| イ | 110 |

| ウ | 115 |

| エ | 118 |

問78

損益分岐点の特性を説明したものはどれか。

| ア | 固定費が変わらないとき,変動費率が低くなると損益分岐点は高くなる。 |

|---|---|

| イ | 固定費が変わらないとき,変動費率の変化と損益分岐点の変化は正比例する。 |

| ウ | 損益分岐点での売上高は,固定費と変動費の和に等しい。 |

| エ | 変動費率が変わらないとき,固定費が小さくなると損益分岐点は高くなる。 |

問79

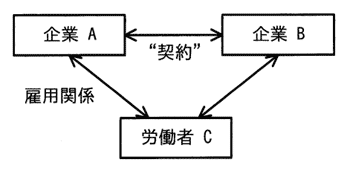

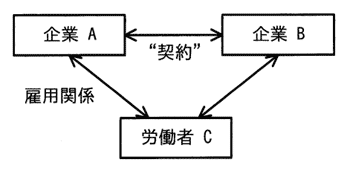

図は,企業と労働者の関係を表している。企業Bと労働者Cの関係に関する記述のうち,適切なものはどれか。

| ア | “契約” が請負契約で,企業Aが受託者,企業Bが委託者であるとき,企業Bと労働者Cとの間には,指揮命令関係が生じる。 |

|---|---|

| イ | “契約” が出向にかかわる契約で,企業Aが企業Bに労働者Cを出向させたとき,企業Bと労働者Cとの間には指揮命令関係が生じる。 |

| ウ | “契約” が労働者派遣契約で,企業Aが派遣元,企業Bが派遣先であるとき,企業Bと労働者Cの間にも,雇用関係が生じる。 |

| エ | “契約” が労働者派遣契約で,企業Aが派遣元,企業Bが派遣先であるとき,企業Bに労働者Cが出向しているといえる。 |

問80

制御用ソフトウェアの不具合のうち,製造物責任法の対象となるものはどれか。ここで,制御用ソフトウェアはエレベータの制御装置に組み込まれているものとする。

| ア | エレベータの可動部分の交換を早める原因となった不具合 |

|---|---|

| イ | エレベータの出荷前に発見された動作不良の原因となる不具合 |

| ウ | エレベータの待ち時間が長くなる原因となった不具合 |

| エ | 人的被害が出たエレベータ事故の原因となった不具合 |