基本情報技術者(科目A)過去問集 - 令和6年7月修了試験

問1

浮動小数点演算において,絶対値の大きな数と絶対値の小さな数の加減算を行ったとき,絶対値の小さな数の有効桁の一部又は全部が結果に反映されないことを何というか。

| ア | 打切り誤差 |

|---|---|

| イ | 桁落ち |

| ウ | 情報落ち |

| エ | 絶対誤差 |

問2

正規分布の説明として,適切なものはどれか。

| ア | 故障確率に用いられ,バスタブのような形状をした連続確率分布のこと |

|---|---|

| イ | 全ての事象の起こる確率が等しい現象を表す確率分布のこと |

| ウ | 平均値を中心とする左右対称で釣鐘状の連続確率分布のこと |

| エ | 離散的に発生し,発生確率は一定である離散確率分布のこと |

問3

| ア | ある特定の分野に特化した知識を基にルールベースの推論を行うことによって,専門家と同じレベルの問題解決を行う。 |

|---|---|

| イ | 試行錯誤しながら条件を満たす解に到達する方法であり,場合分けを行い深さ優先で探索し,解が見つからなければ一つ前の場合分けの状態に後戻りする。 |

| ウ | 神経回路網を模倣した方法であり,多層に配置された素子とそれらを結ぶ信号線で構成されたモデルにおいて,信号線に付随するパラメタを調整することによって入力に対して適切な解が出力される。 |

| エ | 生物の進化を模倣した方法であり,与えられた問題の解の候補を記号列で表現して,それらを遺伝子に見立てて突然変異,交配,とう汰を繰り返して逐次的により良い解に近づける。 |

問4

コンピュータで連立一次方程式の解を求めるのに,式に含まれる未知数の個数の3乗に比例する計算時間が掛かるとする。あるコンピュータで100元連立一次方程式の解を求めるのに2秒掛かったとすると,その4倍の演算速度をもつコンピュータで1,000元連立一次方程式の解を求めるときの計算時間は何秒か。

| ア | 5 |

|---|---|

| イ | 50 |

| ウ | 500 |

| エ | 5,000 |

問5

| ア | A,D,B,C |

|---|---|

| イ | B,D,A,C |

| ウ | C,B,D,A |

| エ | D,C,A,B |

問6

| ア | log2n |

|---|---|

| イ | (log2n+1)/2 |

| ウ | n |

| エ | n2 |

問7

プログラム言語における関数呼出し時の引数の性質のうち,適切なものはどれか。

| ア | 値呼出しでは,仮引数の値を変えると実引数の値も変わる。 |

|---|---|

| イ | 実引数から仮引数に情報を渡す方法として,値呼出し,参照呼出しなどがある。 |

| ウ | 実引数は変数だけであるが,仮引数は変数でも定数でもよい。 |

| エ | 実引数は呼び出される関数の中だけで有効であるが,仮引数は関数の呼出し側でも有効である。 |

問8

動作クロック周波数が700MHzのCPUで,命令実行に必要なクロック数及びその命令の出現率が表に示す値である場合,このCPUの性能は約何MIPSか。

| 命令の種別 | 命令実行に必要なクロック数 | 出現率(%) |

| レジスタ間演算 | 4 | 30 |

| メモリ・レジスタ間演算 | 8 | 60 |

| 無条件分歧 | 10 | 10 |

| ア | 10 |

|---|---|

| イ | 50 |

| ウ | 70 |

| エ | 100 |

問9

| ア | キャッシュメモリから所要のデータをブロック転送し,磁気ディスクに書き込む。 |

|---|---|

| イ | 磁気ディスクから所要のデータをブロック転送し,キャッシュメモリに読み込む。 |

| ウ | 主記憶から所要のデータをブロック転送し,キャッシュメモリに読み込む。 |

| エ | ディスクキャッシュから所要のデータをブロック転送し,主記憶に読み込む。 |

問10

1画素当たり24ビットのカラー情報をビデオメモリに記憶する場合,横1,024画素,縦768画素の画面表示に必要なメモリ量として,最も少ないものはどれか。ここで,単位はMバイトとし,1Mバイトは106バイトとする。

| ア | 0.8 |

|---|---|

| イ | 2.4 |

| ウ | 6.3 |

| エ | 18.9 |

問11

フォールトトレラントシステムの説明として,適切なものはどれか。

| ア | システムが部分的に故障しても,システム全体としては必要な機能を維持するシステム |

|---|---|

| イ | 地域的な災害などの発生に備えて,遠隔地に予備を用意しておくシステム |

| ウ | 複数のプロセッサがネットワークを介して接続され,資源を共有するシステム |

| エ | 複数のプロセッサで一つのトランザクションを並行して処理し,結果を照合するシステム |

問14

コンパイラによる最適化の主な目的はどれか。

| ア | プログラムの実行時間を短縮する。 |

|---|---|

| イ | プログラムのデバッグを容易にする。 |

| ウ | プログラムの保守性を改善する。 |

| エ | 目的プログラムを生成する時間を短縮する。 |

問15

オープンソースソフトウェアの特徴のうち,適切なものはどれか。

| ア | 一定の条件の下で,ソースコードの変更を許可している。 |

|---|---|

| イ | 使用分野及び利用者を制限して再配布できる。 |

| ウ | 著作権が放棄されている。 |

| エ | 無償で配布しなければならない。 |

問16

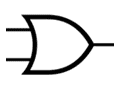

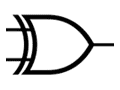

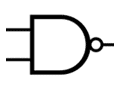

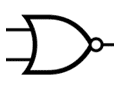

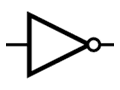

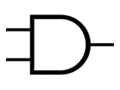

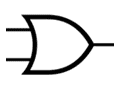

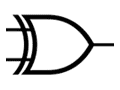

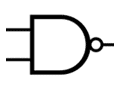

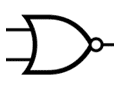

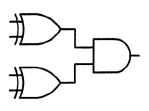

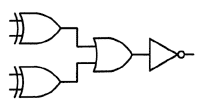

4ビットの入力データに対し,1の入力数が0個又は偶数個のとき出力が1に,奇数個のとき出力が0になる回路はどれか。

注:

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

問17

テクスチャマッピングを説明したものはどれか。

| ア | 光源からの反射や屈折,透過を計算し描画していく。 |

|---|---|

| イ | 光源と物体の形状などに基づいて,表示するときに陰影をつける。 |

| ウ | 表示画面からはみ出す箇所をあらかじめ見つけ,表示対象から外す。 |

| エ | 物体の表面に画像を貼り付けることによって,表面の質感を表現する。 |

問18

企業の様々な活動を介して得られた大量のデータを整理・統合して蓄積しておき,意思決定支援などに利用するものはどれか。

| ア | データアドミニストレーション |

|---|---|

| イ | データウェアハウス |

| ウ | データディクショナリ |

| エ | データマッピング |

問19

“発注伝票” 表を第3正規形に書き換えたものはどれか。ここで,下線部は主キーを表す。

発注伝票 (注文番号,商品番号,商品名,注文数量)

発注伝票 (注文番号,商品番号,商品名,注文数量)

| ア | 発注 (注文番号,注文数量) 商品 (商品番号,商品名) |

|---|---|

| イ | 発注 (注文番号,注文数量) 商品 (注文番号,商品番号,商品名) |

| ウ | 発注 (注文番号,商品番号,注文数量) 商品 (商品番号,商品名) |

| エ | 発注 (注文番号,商品番号,注文数量) 商品 (商品番号,商品名,注文数量) |

問20

“商品” 表, “在庫” 表に対する次のSQL文の結果と同じ結果が得られるSQL文はどれか。ここで,下線部は主キーを表す。

SELECT 商品番号 FROM 商品

WHERE 商品番号 NOT IN (SELECT 商品番号 FROM 在庫)

SELECT 商品番号 FROM 商品

WHERE 商品番号 NOT IN (SELECT 商品番号 FROM 在庫)

商品

|

在庫

|

| ア | SELECT 商品番号 FROM 在庫 WHERE EXISTS (SELECT 商品番号 FROM 商品) |

|---|---|

| イ | SELECT 商品番号 FROM 在庫 WHERE NOT EXISTS (SELECT 商品番号 FROM 商品) |

| ウ | SELECT 商品番号 FROM 商品 WHERE EXISTS (SELECT 商品番号 FROM 在庫 WHERE 商品.商品番号 = 在庫.商品番号) |

| エ | SELECT 商品番号 FROM 商品 WHERE NOT EXISTS (SELECT 商品番号 FROM 在庫 WHERE 商品.商品番号 = 在庫.商品番号) |

問22

データベースシステムにおいて,二つのプログラムが同一データへのアクセス要求を行うとき,後続プログラムのアクセス要求に対する並行実行の可否の組合せのうち,適切なものはどれか。ここで,表中の○は二つのプログラムが並行して実行されることを表し,×は先行プログラムの実行終了まで後続プログラムは待たされることを表す。

| ア |

| |||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| イ |

| |||||||||||||

| ウ |

| |||||||||||||

| エ |

| |||||||||||||

問23

| ア | 13 |

|---|---|

| イ | 60 |

| ウ | 80 |

| エ | 107 |

答え : エ

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク方式

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク方式

問25

| ア | 10.1.2.132/26 |

|---|---|

| イ | 10.1.2.132/28 |

| ウ | 10.1.2.144/26 |

| エ | 10.1.2.144/28 |

問26

Webサーバにおいて,クライアントからの要求に応じてアプリケーションプログラムを実行して,その結果をWebブラウザに返すなどのインタラクティブなページを実現するために,Webサーバと外部プログラムを連携させる仕組みはどれか。

| ア | CGI |

|---|---|

| イ | HTML |

| ウ | MIME |

| エ | URL |

問27

サイバーキルチェーンに関する説明として,適切なものはどれか。

| ア | 委託先の情報セキュリティリスクが委託元にも影響するという考え方を基にしたリスク分析のこと |

|---|---|

| イ | 攻撃者がクライアントとサーバとの間の通信を中継し,あたかもクライアントとサーバが直接通信しているかのように装うことによって情報を盗聴するサイバー攻撃手法のこと |

| ウ | 攻撃者の視点から,攻撃の手口を偵察から目的の実行までの段階に分けたもの |

| エ | 取引データを複数の取引ごとにまとめ,それらを時系列につなげたチェーンに保存することによって取引データの改ざんを検知可能にしたもの |

答え : ウ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ

問28

| ア | 暗号化鍵で平文を暗号化してから,その暗号化鍵を別の暗号化鍵で暗号化する。 |

|---|---|

| イ | 暗号化メールを送信する際に,送信者が電子メールの返信先メールアドレスを設定する。 |

| ウ | 公開鍵暗号方式を利用し,電子メールの受信者の公開鍵でメール本文を暗号化する。 |

| エ | 光の最小単位である光子1個1個に1ビットのデータを載せて送り,受信した光子の数を確認することによって盗聴を発見できる。 |

答え : ア

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ

問29

リスクベース認証の特徴はどれか。

| ア | いかなる利用条件でのアクセスの要求においても,ハードウェアトークンとパスワードを併用するなど,常に二つの認証方式を併用することによって,不正アクセスに対する安全性を高める。 |

|---|---|

| イ | いかなる利用条件でのアクセスの要求においても認証方法を変更せずに,同一の手順によって普段どおりにシステムにアクセスできるようにし,可用性を高める。 |

| ウ | 普段と異なる利用条件でのアクセスと判断した場合には,追加の本人認証をすることによって,不正アクセスに対する安全性を高める。 |

| エ | 利用者が認証情報を忘れ,かつ,Webブラウザに保存しているパスワード情報を使用できないリスクを想定して,緊急と判断した場合には,認証情報を入力せずに,利用者は普段どおりにシステムを利用できるようにし,可用性を高める。 |

問30

JIS Q 27014:2015(情報セキュリティガバナンス)における,情報セキュリティガバナンスの範囲とITガバナンスの範囲に関する記述のうち,適切なものはどれか。

| ア | 情報セキュリティガバナンスの範囲とITガバナンスの範囲は重複する場合がある。 |

|---|---|

| イ | 情報セキュリティガバナンスの範囲とITガバナンスの範囲は重複せず,それぞれが独立している。 |

| ウ | 情報セキュリティガバナンスの範囲はITガバナンスの範囲に包含されている。 |

| エ | 情報セキュリティガバナンスの範囲はITガバナンスの範囲を包含している。 |

答え : ア

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ管理

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ管理

問31

IPSの説明はどれか。

| ア | Webサーバなどの負荷を軽減するために,暗号化や復号の処理を高速に行う専用ハードウェア |

|---|---|

| イ | 許可されていない者による入室を防ぐために,指紋,虹彩などの生体情報を用いて本人認証を行うシステム |

| ウ | サーバやネットワークへの侵入を防ぐために,不正な通信を検知して遮断する装置 |

| エ | システムの脆弱性を見つけるために,疑似的に攻撃を行い侵入を試みるツール |

問32

ステガノグラフィはどれか。

| ア | 画像などのデータの中に,秘密にしたい情報を他者に気付かれることなく埋め込む。 |

|---|---|

| イ | 検索エンジンの巡回ロボットにWebページの閲覧者とは異なる内容を応答し,該当Webページの検索順位が上位に来るようにする。 |

| ウ | 検査対象の製品に,問題を引き起こしそうなJPEG画像などのテストデータを送信し読み込ませて,製品の応答や挙動から脆弱性を検出する。 |

| エ | コンピュータには認識できないほどゆがんだ文字を画像として表示し,利用者に文字を認識させて入力させることによって,利用者が人であることを確認する。 |

答え : ア

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策

問33

| ア | アクセスポイントは,IEEE 802.11acに準拠している端末だけに接続を許可する。 |

|---|---|

| イ | アクセスポイントは,自身に設定されているSSIDを共通鍵とし,通信を暗号化する。 |

| ウ | アクセスポイントは,自身に設定されているのと同じSSIDと事前共有鍵が設定されている端末だけに接続を許可する。 |

| エ | アクセスポイントは,利用者ごとに付与されたSSIDを確認し,無線LANへのアクセス権限を識別する。 |

問34

| ア | 多くの並行処理を含むシステムの,オブジェクトの振る舞いが記述できる。 |

|---|---|

| イ | オブジェクト群がどのようにコラボレーションを行うか記述できる。 |

| ウ | クラスの仕様と,クラスの間の静的な関係が記述できる。 |

| エ | システムのコンポーネント間の物理的な関係が記述できる。 |

問35

| ア | インスタンスはクラスの仕様を定義したものである。 |

|---|---|

| イ | クラスの定義に基づいてインスタンスが生成される。 |

| ウ | 一つのインスタンスに対して,複数のクラスが対応する。 |

| エ | 一つのクラスに対して,インスタンスはただ一つ存在する。 |

問36

デザインレビューを実施するねらいとして,適切なものはどれか。

| ア | 開発スケジュールを見直し,実現可能なスケジュールに変更する。 |

|---|---|

| イ | 仕様の不備や設計の誤りなどを早期に発見し,手戻り工数の削減を図る。 |

| ウ | 設計工程での誤りの混入を防止し,テストを簡略化して,開発効率の向上を図る。 |

| エ | 設計の品質を向上させることで,開発規模見積りの精度の向上を図る。 |

問37

| ア | 指定された条件のテストデータや,プログラムの入力ファイルを自動的に生成する。 |

|---|---|

| イ | テストの実行結果を基に,命令の網羅率や分岐の網羅率を自動的に計測し,分析する。 |

| ウ | プログラム中に文法上の誤りや論理的な誤りなどがあるかどうかを,ソースコードを分析して調べる。 |

| エ | モジュールの呼出し回数や実行時間,実行文の実行回数などの,プログラム実行時の動作特性に関するデータを計測する。 |

問38

条件に従うとき,アプリケーションプログラムの初年度の修正費用の期待値は,何万円か。

〔条件〕

(1)プログラム規模:2,000kステップ

(2)プログラムの潜在不良率:0.04件/kステップ

(3)潜在不良の年間発見率:20%/年

(4)発見した不良の分類

影響度大の不良:20%,影響度小の不良:80%

(5)不良1件当たりの修正費用

影響度大の不良:200万円,影響度小の不良:50万円

(6)初年度は影響度大の不良だけを修正する

〔条件〕

(1)プログラム規模:2,000kステップ

(2)プログラムの潜在不良率:0.04件/kステップ

(3)潜在不良の年間発見率:20%/年

(4)発見した不良の分類

影響度大の不良:20%,影響度小の不良:80%

(5)不良1件当たりの修正費用

影響度大の不良:200万円,影響度小の不良:50万円

(6)初年度は影響度大の不良だけを修正する

| ア | 640 |

|---|---|

| イ | 1,280 |

| ウ | 1,600 |

| エ | 6,400 |

問39

| ア | 各スプリントの終わりにプロダクトインクリメントのリリースの可否を判断する。 |

|---|---|

| イ | スクラムの理論とプラクティスを全員が理解するように支援する。 |

| ウ | プロダクトバックログアイテムを明確に表現する。 |

| エ | プロダクトバックログの優先順位を決定する。 |

問40

エクストリームプログラミング(XP)におけるリファクタリングの説明はどれか。

| ア | 外部から見た動作を変えずにプログラムをより良く作り直すこと |

|---|---|

| イ | コーチがチームメンバの意識を高めること |

| ウ | プログラミングとテストを繰り返し行うこと |

| エ | プログラムを作成するよりも先にテストケースを考えること |

問41

ある会社におけるウォータフォールモデルによるシステム開発の標準では,開発工程ごとの工数比率を表のとおりに配分することになっている。全体工数が40人月と見積もられるシステム開発に対し,表2に示す開発要員数を割り当てることになった。このシステム開発に要する期間は何か月になるか。

表1

|

表2

|

| ア | 2.5 |

|---|---|

| イ | 6.7 |

| ウ | 12 |

| エ | 14 |

問43

システム障害が発生したときにシステムを初期状態に戻して再開する方法であり,更新前コピー又は更新後コピーの前処理を伴わないシステム開始のことであって,初期プログラムロードとも呼ばれるものはどれか。

| ア | ウォームスタート |

|---|---|

| イ | コールドスタート |

| ウ | ロールバック |

| エ | ロールフォワード |

問44

落雷によって発生する過電圧の被害から情報システムを守るための手段として,有効なものはどれか。

| ア | サージ防護デバイス(SPD)を介して通信ケーブルとコンピュータを接続する。 |

|---|---|

| イ | 自家発電装置を設置する。 |

| ウ | 通信線を,経路が異なる2系統とする。 |

| エ | 電源設備の制御回路をデジタル化する。 |

問45

情報セキュリティ監査基準(Ver1.0)に関する記述のうち,最も適切なものはどれか。

| ア | 情報セキュリティ監査基準(Ver1.0)は情報セキュリティマネジメントシステムの国際規格と同一の内容で策定され,更新されている。 |

|---|---|

| イ | 情報セキュリティ監査人は,他の専門家の支援を受けてはならないとしている。 |

| ウ | 情報セキュリティ監査の判断の尺度には,原則として,情報セキュリティ管理基準(平成28年)を用いることとしている。 |

| エ | 情報セキュリティ監査は高度な技術的専門性が求められるので,監査人に独立性は不要としている。 |

問47

スマートグリッドの説明はどれか。

| ア | 健康診断結果や投薬情報など,類似した症例に基づく分析を行い,個人ごとに最適な健康アドバイスを提供できるシステム |

|---|---|

| イ | 在宅社員やシニアワーカなど,様々な勤務形態で働く労働者の相互のコミュニケーションを可能にし,多様なワークスタイルを支援するシステム |

| ウ | 自動車に設置された情報機器を用いて,飲食店娯楽情報などの検索,交通情報の受発信,緊急時の現在位置の通報などが行えるシステム |

| エ | 通信と情報処理技術によって,発電と電力消費を総合的に制御し,再生可能エネルギーの活用,安定的な電力供給,最適な需給調整を図るエネルギーマネジメントシステム |

問48

| ア | システムに関わり合いをもつ利害関係者の種類を識別し,利害関係者のニーズ及び要望並びに課せられる制約条件を識別する。 |

|---|---|

| イ | 事業の目的,目標を達成するために必要なシステム化の方針,及びシステムを実現するための実施計画を立案する。 |

| ウ | 目的とするシステムを得るために,システムの機能及び能力を定義し,システム方式設計によってハードウェア,ソフトウェアなどによる実現方式を確立する。 |

| エ | 利害関係者の要件を満足するソフトウェア製品又はソフトウェアサービスを得るための,方式設計と適格性の確認を実施する。 |

問49

M&Aを説明したものはどれか。

| ア | 企業独自のノウハウや技術などによって競争優位を維持・強化できる分野に対して,資金と人材を集中的に投入する。 |

|---|---|

| イ | 自社の業務プロセスを改革する際に,他社のベストプラクティスと比較分析を行う。 |

| ウ | 新規分野への進出や,事業の拡大,再編などのために,他社の経営資源を獲得し活用する。 |

| エ | それぞれの事業を,市場成長率と市場占有率のマトリックスによって分析し,経営資源の最適な配分を行う。 |

問50

プロダクトライフサイクルにおける成長期を説明したものはどれか。

| ア | 売上が急激に増加する時期である。市場が活性化し,新規参入企業によって競争が激化してくる。 |

|---|---|

| イ | 売上と利益が徐々に減少する時期である。追加投資を控えて市場から撤退することが検討される。 |

| ウ | 売上の伸びが鈍化してくる時期である。製品の品質改良などによって,シェアの維持,利益の確保が行われる。 |

| エ | 先進的な消費者に対して製品を販売する時期である。製品の認知度を高める戦略が採られる。 |

問51

バランススコアカードの顧客の視点における戦略目標と業績評価指標の例はどれか。

| ア | 持続的成長が目標であるので,受注残を指標とする。 |

|---|---|

| イ | 主要顧客との継続的な関係構築が目標であるので,クレーム件数を指標とする。 |

| ウ | 製品開発力の向上が目標であるので,製品開発領域の研修受講時間を指標とする。 |

| エ | 製品の納期遵守が目標であるので,製造期間短縮日数を指標とする。 |

問52

技術は,理想とする技術を目指す過程において,導入期,成長期,成熟期,衰退期,そして次の技術フェーズに移行するという進化の過程をたどる。この技術進化過程を表すものはどれか。

| ア | 技術のSカーブ |

|---|---|

| イ | 需要曲線 |

| ウ | バスタブ曲線 |

| エ | ラーニングカーブ |

問53

HEMSの説明として,適切なものはどれか。

| ア | 太陽光発電システム及び家庭用燃料電池が発電した電気を,家庭などで利用できるように変換するシステム |

|---|---|

| イ | 廃棄物の減量及び資源の有効利用推進のために,一般家庭及び事務所から排出された家電製品の有用な部分をリサイクルするシステム |

| ウ | ヒートポンプを利用して,より少ないエネルギーで大きな熱量を発生させる電気給湯システム |

| エ | 複数の家電製品をネットワークでつなぎ,電力の可視化及び電力消費の最適制御を行うシステム |

問54

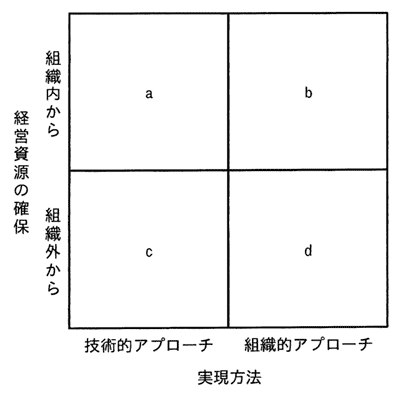

| ア | CAD,CAM,CAEなど既に一部利用しているツールの積極的な活用 |

|---|---|

| イ | 消費者ニーズを調査し,製品開発につなげるための市場調査会社の活用 |

| ウ | 設計部門と生産部門の作業を並列に進めるコンカレントエンジニアリング |

| エ | 大学との共同研究開発や,同業他社からの技術導入 |

問55

クラウドソーシングの説明はどれか。

| ア | インターネット上での商取引の決済手段として,デジタルデータ化された貨幣を使用する。 |

|---|---|

| イ | 企業や起業家がインターネット上で事業資金を必要とする目的や内容を告知し資金提供者を募集する。 |

| ウ | 商品の売手がインターネット上で対象商品の内容や希望する販売条件を告知し,入札者が価格を競い落札する。 |

| エ | 発注者がインターネット上で発注対象の業務内容や発注条件を告知し,受注者を募集する。 |

問56

マトリックス組織を説明したものはどれか。

| ア | 業務遂行に必要な機能と利益責任を,製品別,顧客別又は地域別にもつことによって,自己完結的な経営活動が展開できる組織である。 |

|---|---|

| イ | 構成員が,自己の専門とする職能部門と特定の事業を遂行する部門の両方に所属する組織である。 |

| ウ | 購買・生産・販売・財務など,仕事の専門性によって機能分化された部門をもつ組織である。 |

| エ | 特定の課題の下に各部門から専門家を集めて編成し,期間と目標を定めて活動する一時的かつ柔軟な組織である。 |

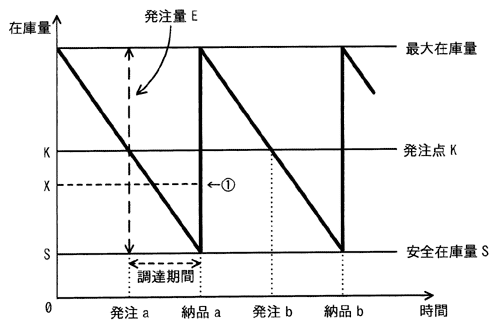

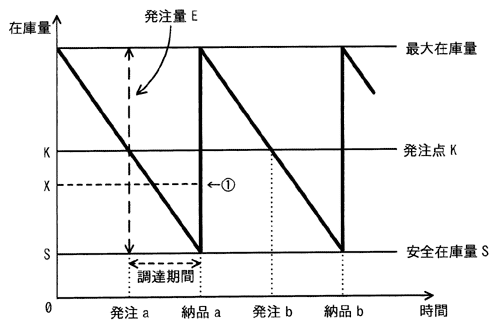

問57

図は,定量発注方式の在庫モデルを表している。発注aの直後に使用量の予測が変わって,納品の直前の時点における在庫量予測が安全在庫量Sから①で示されるXになるとき,発注a時点での発注量Eに対する適切な変更はどれか。ここで,発注直後の発注量の変更は可能であり,納品直後の在庫量は最大在庫量を超えてはならないものとする。

| ア | E+S-Xを追加発注する。 |

|---|---|

| イ | K+S-Xを追加発注する。 |

| ウ | K-Xだけの発注を取り消す。 |

| エ | X-Sだけの発注を取り消す。 |

問58

ヒストグラムとその利用目的を説明したものはどれか。

| ア | 原因と結果の関連を魚の骨のような形態に整理して体系的にまとめ,結果に対してどのような原因が関連しているかを明確にする。 |

|---|---|

| イ | 時系列的に発生するデータのばらつきを折れ線グラフで表し,管理限界線を利用して客観的に管理する。 |

| ウ | 収集したデータを幾つかの階級に分類し,各階級に属するデータの個数を棒グラフとして描き,データの分布状況を視覚的に認識する。 |

| エ | データを幾つかの項目に分類し,出現頻度の大きさの順に棒グラフとして並べ,累積和を折れ線グラフで描き,問題点を絞り込む。 |