基本情報技術者(科目A)過去問集 - 平成30年1月修了試験

問2

| ア | 1011 |

|---|---|

| イ | 1100 |

| ウ | 1101 |

| エ | 1110 |

答え : エ

分野 : テクノロジ系 › 基礎理論 › 基礎理論 › 離散数学

分野 : テクノロジ系 › 基礎理論 › 基礎理論 › 離散数学

問3

与えられた正の整数 x0,x1(x0>x1)の最大公約数を,次の手順で求める。x0=175,x1=77の場合,手順(2)は何回実行するか。ここで, “A→B” は,AをBに代入することを表す。

〔手順〕

(1)2 → i

(2) “xi-2をxi-1で割った剰余” → xi (3)xi=0 ならばxi-1を最大公約数として終了する。

(4)i+1 → i として(2)に戻る。

〔手順〕

(1)2 → i

(2) “xi-2をxi-1で割った剰余” → xi (3)xi=0 ならばxi-1を最大公約数として終了する。

(4)i+1 → i として(2)に戻る。

| ア | 3 |

|---|---|

| イ | 4 |

| ウ | 6 |

| エ | 7 |

問4

表は,文字列を検査するための状態遷移表である。検査では,初期状態をaとし,文字列の検査中に状態がeになれば不合格とする。

解答群で示される文字列のうち,不合格となるものはどれか。ここで,文字列は左端から検査し,解答群中の△は空白を表す。

解答群で示される文字列のうち,不合格となるものはどれか。ここで,文字列は左端から検査し,解答群中の△は空白を表す。

| 文字 | ||||||

| 空白 | 数字 | 符号 | 小数点 | その他 | ||

| 現 在 の 状 態 | a | a | b | c | d | e |

| b | a | b | e | d | e | |

| c | e | b | e | d | e | |

| d | a | e | e | e | e | |

| ア | +0010 |

|---|---|

| イ | -1 |

| ウ | 12.2 |

| エ | 9.△ |

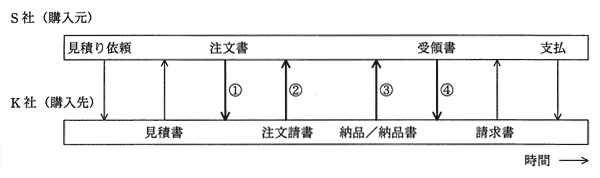

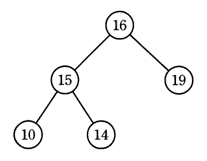

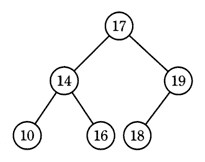

問5

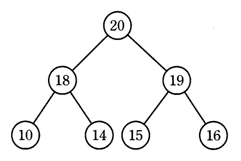

2分探索木になっている2分木はどれか。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

問6

次の規則に従って配列の要素 A[0],A[1],…,A[9] に正の整数kを格納する。kとして 16,43,73,24,85 を順に格納したとき,85が格納される場所はどこか。ここで,x mod yは,xをyで割った剰余を返す。また,配列の要素は全て0に初期化されている。

〔規則〕

(1)A[k mod 10] = 0 ならば,k を A[k mod 10] に格納する。

(2)(1)で格納できないとき,A[(k+1) mod 10] = 0 ならば,k を A[(k+1) mod 10] に格納する。

(3)(2)で格納できないとき,A[(k+4) mod 10] = 0 ならば,k を A[(k+4) mod 10] に格納する。

〔規則〕

(1)A[k mod 10] = 0 ならば,k を A[k mod 10] に格納する。

(2)(1)で格納できないとき,A[(k+1) mod 10] = 0 ならば,k を A[(k+1) mod 10] に格納する。

(3)(2)で格納できないとき,A[(k+4) mod 10] = 0 ならば,k を A[(k+4) mod 10] に格納する。

| ア | A[3] |

|---|---|

| イ | A[5] |

| ウ | A[6] |

| エ | A[9] |

問7

再帰的に定義された手続 proc で,proc(5)を実行したとき,印字される数字を順番に並べたものはどれか。

proc(n)

n=0 ならば戻る

そうでなければ

{

nを印字する

proc(n-1)を呼び出す

nを印字する

}

を実行して戻る

proc(n)

n=0 ならば戻る

そうでなければ

{

nを印字する

proc(n-1)を呼び出す

nを印字する

}

を実行して戻る

| ア | 543212345 |

|---|---|

| イ | 5432112345 |

| ウ | 54321012345 |

| エ | 543210012345 |

問8

JavaBeansを利用してソフトウェア開発を行うメリットとして,適切なものはどれか。

| ア | HTML文書が動的に生成できる。 |

|---|---|

| イ | コンポーネントが容易に再利用できる。 |

| ウ | 分散トランザクション処理ができる。 |

| エ | メッセージングによって非同期に通信できる。 |

答え : イ

分野 : テクノロジ系 › コンピュータシステム › ソフトウェア › ミドルウェア

分野 : テクノロジ系 › コンピュータシステム › ソフトウェア › ミドルウェア

問9

| ア | 20 |

|---|---|

| イ | 200 |

| ウ | 250 |

| エ | 313 |

問10

パイプラインの深さをD,パイプラインピッチをP秒とすると,I個の命令をパイプラインで実行するのに要する時間を表す式はどれか。ここで,パイプラインは1本だけとし,全ての命令は処理にDステージ分の時間がかかり,各ステージは1ピッチで処理されるものとする。また,パイプラインハザードについては,考慮しなくてよい。

| ア | (I+D)×P |

|---|---|

| イ | (I+D-1)×P |

| ウ | (I×D)+P |

| エ | (I×D-1)+P |

答え : イ

分野 : テクノロジ系 › コンピュータシステム › コンピュータ構成要素 › プロセッサ

分野 : テクノロジ系 › コンピュータシステム › コンピュータ構成要素 › プロセッサ

問12

回転数が4,200回/分で,平均位置決め時間が5ミリ秒の磁気ディスク装置がある。この磁気ディスク装置の平均待ち時間は約何ミリ秒か。ここで,平均待ち時間は,平均位置決め時間と平均回転待ち時間の合計である。

| ア | 7 |

|---|---|

| イ | 10 |

| ウ | 12 |

| エ | 14 |

問13

3層クライアントサーバシステムの説明のうち,適切なものはどれか。

| ア | システムを機能的に,Webサーバ,ファイアウォール,クライアントの3階層に分けたシステムである。 |

|---|---|

| イ | システムを機能的に,アプリケーション,通信,データベースの3階層に分けたシステムである。 |

| ウ | システムを物理的に,メインフレーム,サーバ,クライアントの3階層に分けたシステムである。 |

| エ | システムを論理的に,プレゼンテーション,ファンクション,データベースの3階層に分けたシステムである。 |

答え : エ

分野 : テクノロジ系 › コンピュータシステム › システム構成要素 › システムの構成

分野 : テクノロジ系 › コンピュータシステム › システム構成要素 › システムの構成

問14

フェールセーフの考え方として,適切なものはどれか。

| ア | システムに障害が発生したときでも,常に安全側にシステムを制御する。 |

|---|---|

| イ | システムの機能に異常が発生したときに,すぐにシステムを停止しないで機能を縮退させて運用を継続する。 |

| ウ | システムを構成する要素のうち,信頼性に大きく影響するものを複数備えることによって,システムの信頼性を高める。 |

| エ | 不特定多数の人が操作しても,誤動作が起こりにくいように設計する。 |

問15

アプリケーションの変更をしていないにもかかわらず,サーバのデータベース応答性能が悪化してきたので,表のような想定原因と,特定するための調査項目を検討した。調査項目cとして,適切なものはどれか。

| 想定原因 | 調査項目 |

| ・同一マシンに他のシステムを共存させたことによる負荷の増加 ・接続クライアント数の増加による通信量の増加 | a |

| ・非定型検索による膨大な処理時間を要するSQL文の発行 | b |

| ・フラグメンテーションによるディスクI/Oの増加 | c |

| ・データベースバッファの容量の不足 | d |

| ア | 遅い処理の特定 |

|---|---|

| イ | 外的要因の変化の確認 |

| ウ | キャッシュメモリのヒット率の調査 |

| エ | データの格納状況の確認 |

問16

二つのタスクの優先度と各タスクを単独で実行した場合のCPUと入出力装置(I/O)の動作順序と処理時間は,表のとおりである。二つのタスクが同時に実行可能状態になってから,全てのタスクの実行が終了するまでの経過時間は何ミリ秒か。ここで,CPUは1個であり,I/Oの同時動作はできないものとし,OSのオーバヘッドは考慮しないものとする。また,表の()内の数字は処理時間を示すものとする。

| 優先度 | 単独実行時の動作順序と処理時間(ミリ秒) |

| 高 | CPU(2) → I/O(7) → CPU(3) → I/O(4) → CPU(3) |

| 低 | CPU(2) → I/O(3) → CPU(2) → I/O(2) → CPU(3) |

| ア | 19 |

|---|---|

| イ | 20 |

| ウ | 21 |

| エ | 22 |

問18

三つの資源 X~Z を占有して処理を行う四つのプロセス A~D がある。各プロセスは処理の進行に伴い,表中の数値の順に資源を占有し,実行終了時に三つの資源を一括して解放する。プロセスAとデッドロックを起こす可能性があるプロセスはどれか。

| プロセス | 資源の占有順序 | ||

| 資源X | 資源Y | 資源Z | |

| A | 1 | 2 | 3 |

| B | 1 | 2 | 3 |

| C | 2 | 3 | 1 |

| D | 3 | 2 | 1 |

| ア | B,C,D |

|---|---|

| イ | C,D |

| ウ | Cだけ |

| エ | Dだけ |

答え : イ

分野 : テクノロジ系 › コンピュータシステム › ソフトウェア › オペレーティングシステム

分野 : テクノロジ系 › コンピュータシステム › ソフトウェア › オペレーティングシステム

問20

OSS(Open Source Software)の特徴のうち,適切なものはどれか。ここで,OSSはOSI(Open Source Initiative)によるOSD(The Open Source Definition)の定義に基づくものとする。

| ア | OSSはフリーウェアと同様に無償で入手できるが,商用システムの開発への利用は禁止されている。 |

|---|---|

| イ | OSSをパッケージ化したり,自社のソフトウェアを組み合わせたりして,有償で販売することができる。 |

| ウ | システム開発で利用するためにソースコードを入手できるが,利用者がある数以上になるとライセンス料が発生する。 |

| エ | 複製と改良は自由にできるが,改良したソフトウェアを再頒布することはできない。 |

問21

8ビットD/A変換器を使って負でない電圧を発生させる。使用するD/A変換器は,最下位の1ビットの変化で出力が10ミリV変化する。データに0を与えたときの出力は0ミリVである。データに16進数で82を与えたときの出力は何ミリVか。

| ア | 820 |

|---|---|

| イ | 1,024 |

| ウ | 1,300 |

| エ | 1,312 |

問22

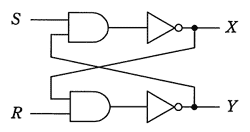

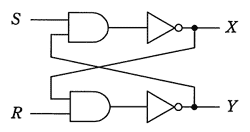

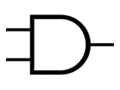

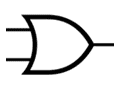

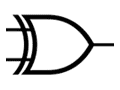

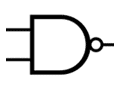

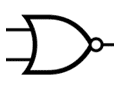

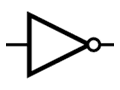

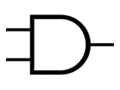

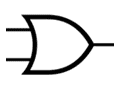

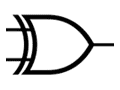

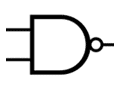

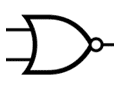

図の論理回路において,S=1,R=1,X=0,Y=1のとき,Sを一旦0にした後,再び1に戻した。この操作を行った後のX,Yの値はどれか。

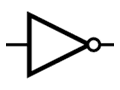

注:

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

| ア | X=0,Y=0 |

|---|---|

| イ | X=0,Y=1 |

| ウ | X=1,Y=0 |

| エ | X=1,Y=1 |

問23

音声を標本化周波数10kHz,量子化ビット数16ビットで4秒間サンプリングして音声データを取得した。この音声データを,圧縮率1/4のADPCMを用いて圧縮した場合のデータ量は何kバイトか。ここで,1kバイトは1,000バイトとする。

| ア | 10 |

|---|---|

| イ | 20 |

| ウ | 80 |

| エ | 160 |

問24

使用性(ユーザビリティ)の規格JIS Z 8521:1999では,使用性を, “ある製品が,指定された利用者によって,指定された利用の状況下で,指定された目的を達成するために用いられる際の,有効さ,効率及び利用者の満足度の度合い” と定義している。この定義中の “利用者の満足度” を評価するのに適した方法はどれか。

| ア | インタビュー法 |

|---|---|

| イ | ヒューリスティック評価 |

| ウ | ユーザビリティテスト |

| エ | ログデータ分析法 |

問25

3次元グラフィックス処理におけるクリッピングの説明はどれか。

| ア | CG映像作成における最終段階として,物体のデータをディスプレイに描画できるように映像化する処理である。 |

|---|---|

| イ | 画像表示領域にウィンドウを定義し,ウィンドウの外側を除去し,内側の見える部分だけを取り出す処理である。 |

| ウ | スクリーンの画素数が有限であるために図形の境界近くに生じる,階段状のギザギザを目立たなくする処理である。 |

| エ | 立体感を生じさせるために,物体の表面に陰影を付ける処理である。 |

問26

| ア | 機密保護機能 |

|---|---|

| イ | 障害回復機能 |

| ウ | 定義機能 |

| エ | 保全機能 |

問27

同じ属性から成る関係RとSがある。RとSの属性値の一部が一致する場合,関係演算 R-(R-S) と同じ結果が得られるものはどれか。ここで,-は差集合,∩は共通集合,∪は和集合,×は直積,÷は商の演算を表す。

| ア | R∩S |

|---|---|

| イ | R∪S |

| ウ | R×S |

| エ | R÷S |

問28

R表に,(A,B)の2列で一意にする制約(UNIQUE制約)が定義されているとき,R表に対するSQL文のうち,この制約に違反するものはどれか。ここで,R表には主キーの定義がなく,また,全ての列は値が決まっていない場合(NULL)もあるものとする。

R

R

| A | B | C | D |

| AA01 | BB01 | CC01 | DD01 |

| AA01 | BB02 | CC02 | NULL |

| AA02 | BB01 | NULL | DD03 |

| AA02 | BB03 | NULL | NULL |

| ア | DELETE FROM R WHERE A = ‘AA01’ AND B = ‘BB02’ |

|---|---|

| イ | INSERT INTO R(A,B,C,D)VALUES(‘AA01’,‘NULL’,‘DD01’,‘EE01’) |

| ウ | INSERT INTO R(A,B,C,D)VALUES(NULL,NULL,‘AA01’,‘BB02’) |

| エ | UPDATE R SET A = ‘AA02’ WHERE A = ‘AA01’ |

答え : エ

分野 : テクノロジ系 › 技術要素 › データベース › データ操作

分野 : テクノロジ系 › 技術要素 › データベース › データ操作

問29

“社員” と “部門” 表に対して,次のSQL文を実行したときの結果はどれか。

SELECT COUNT(*)FROM 社員,部門 WHERE 社員.部門 = 部門.部門名 AND 部門.フロア = 2

SELECT COUNT(*)FROM 社員,部門 WHERE 社員.部門 = 部門.部門名 AND 部門.フロア = 2

社員

|

部門

|

| ア | 1 |

|---|---|

| イ | 2 |

| ウ | 3 |

| エ | 4 |

問30

関係データベースの “注文” 表の “顧客番号” は, “顧客” 表の主キー “顧客番号” を参照する外部キーである。このとき,参照の整合性を損なうデータ操作はどれか。ここで,ア~エの記述におけるデータの並びは,それぞれの表の列の並びと同順とする。

注文

|

顧客

|

| ア | “顧客” 表の行

| ||

|---|---|---|---|

| イ | “注文” 表に行

| ||

| ウ | “注文” 表に行

| ||

| エ | “注文” 表の行

|

問31

| ア | 255.255.255.1 |

|---|---|

| イ | 255.255.255.32 |

| ウ | 255.255.255.64 |

| エ | 255.255.255.128 |

問32

JavaScriptなどのスクリプト言語を使って,Webブラウザに組み込まれているサーバとの非同期通信機能を利用する技術であり,地図の高速なスクロールや,キーボード入力に合わせた検索候補の逐次表示などを実現するものはどれか。

| ア | Ajax |

|---|---|

| イ | CSS |

| ウ | DOM |

| エ | SAX |

答え : ア

分野 : テクノロジ系 › 基礎理論 › アルゴリズムとプログラミング › プログラミング

分野 : テクノロジ系 › 基礎理論 › アルゴリズムとプログラミング › プログラミング

問33

PCが,NAPT(IPマスカレード)機能を有効にしているルータを経由してインターネットに接続されているとき,PCからインターネットに送出されるパケットのTCPとIPのヘッダのうち,ルータを経由する際に書き換えられるものはどれか。

| ア | 宛先のIPアドレスと宛先のポート番号 |

|---|---|

| イ | 宛先のIPアドレスと送信元のIPアドレス |

| ウ | 送信元のポート番号と宛先のポート番号 |

| エ | 送信元のポート番号と送信元のIPアドレス |

問35

地上から高度約36,000kmの静止軌道衛星を中継して,地上のA地点とB地点で通信をする。衛星とA地点,衛星とB地点の距離がどちらも37,500kmであり,衛星での中継による遅延を10ミリ秒とするとき,Aから送信し始めたデータがBに到達するまでの伝送遅延時間は何秒か。ここで,電波の伝搬速度は3×108m/秒とする。

| ア | 0.13 |

|---|---|

| イ | 0.26 |

| ウ | 0.35 |

| エ | 0.52 |

問36

検索サイトの検索結果の上位に悪意のあるサイトが表示されるように細工する攻撃の名称はどれか。

| ア | DNSキャッシュポイズニング |

|---|---|

| イ | SEOポイズニング |

| ウ | クロスサイトスクリプティング |

| エ | ソーシャルエンジニアリング |

問37

| ア | 他人のIDやパスワードを用いて,回線の一部にひそかにアクセスしてデータを盗用する方法である。 |

|---|---|

| イ | ネットワークを介して送受信されているデータを不正に傍受する方法である。 |

| ウ | 不正行為が表面化しない程度に,多数の資産から少しずつ詐取する方法である。 |

| エ | プログラム実行後のコンピュータの内部又は周囲に残っている情報をひそかに探索して,必要情報を入手する方法である。 |

問38

| ア | 血管の分岐点の分岐角度や分岐点間の長さから特徴を抽出して認証する。 |

|---|---|

| イ | 署名するときの速度や筆圧から特徴を抽出して認証する。 |

| ウ | 瞳孔から外側に向かって発生するカオス状のしわの特徴を抽出して認証する。 |

| エ | 隆線によって形作られる紋様からマニューシャと呼ばれる特徴点を抽出して認証する。 |

問39

| ア | ICカードによって個々の利用者が識別できるので,管理負荷を軽減するために全利用者に共通のPINを設定する。 |

|---|---|

| イ | ICカード紛失時には,新たなICカードを発行し,PINを再設定した後で,紛失したICカードの失効処理を行う。 |

| ウ | PINには,ICカードの表面に刻印してある数字情報を組み合わせたものを設定する。 |

| エ | PINは,ICカードの配送には同封せず,別経路で利用者に知らせる。 |

問40

| ア | 暗号通信方式としてIPsecとTLSを選択可能にすることによって利用者の利便性を高める。 |

|---|---|

| イ | 公開鍵暗号方式と共通鍵暗号方式を組み合わせることによって鍵管理コストと処理性能の両立を図る。 |

| ウ | 複数の異なる共通鍵暗号方式を組み合わせることによって処理性能を高める。 |

| エ | 複数の異なる公開鍵暗号方式を組み合わせることによって安全性を高める。 |

問41

SPF(Sender Policy Framework)を利用する目的はどれか。

| ア | HTTP通信の経路上での中間者攻撃を検知する。 |

|---|---|

| イ | LANへのPCの不正接続を検知する。 |

| ウ | 内部ネットワークへの侵入を検知する。 |

| エ | メール送信元のなりすましを検知する。 |

答え : エ

分野 : テクノロジ系 › 技術要素 › セキュリティ › セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › セキュリティ実装技術

問42

安全なWebアプリケーションの作り方について,攻撃と対策の適切な組合せはどれか。

| 攻擊 | 対策 | |

| ア | SQLインジェクション | SQL文の組立てに静的プレースホルダを使用する。 |

| イ | クロスサイトスクリプティング | 任意の外部サイトのスタイルシートを取り込めるようにする。 |

| ウ | クロスサイトリクエストフォージェリ | リクエストにGETメソッドを使用する。 |

| エ | セッションハイジャック | 利用者ごとに固定のセッションIDを使用する。 |

問43

ファイルの属性情報として,ファイルに対する読取り,書込み,実行の権限を独立に設定できるOSがある。この3種類の権限は,それぞれに1ビットを使って許可,不許可を設定する。この3ビットを8進数表現 0~7 の数字で設定するとき,次の試行結果から考えて,適切なものはどれか。

〔試行結果〕

① 0を設定したら,読取り,書込み,実行ができなくなってしまった。

② 3を設定したら,読取りと書込みはできたが,実行ができなかった。

③ 7を設定したら,読取り,書込み,実行ができるようになった。

〔試行結果〕

① 0を設定したら,読取り,書込み,実行ができなくなってしまった。

② 3を設定したら,読取りと書込みはできたが,実行ができなかった。

③ 7を設定したら,読取り,書込み,実行ができるようになった。

| ア | 2を設定すると,読取りと実行ができる。 |

|---|---|

| イ | 4を設定すると,実行だけができる。 |

| ウ | 5を設定すると,書込みだけができる。 |

| エ | 6を設定すると,読取りと書込みができる。 |

問44

PCで行うマルウェア対策のうち,適切なものはどれか。

| ア | PCにおけるウイルスの定期的な手動検査では,ウイルス対策ソフトの定義ファイルを最新化した日時以降に作成したファイルだけを対象にしてスキャンする。 |

|---|---|

| イ | PCの脆弱性を突いたウイルス感染が起きないように,OS及びアプリケーションの修正パッチを適切に適用する。 |

| ウ | 電子メールに添付されたウイルスに感染しないように,使用しないTCPポート宛ての通信を禁止する。 |

| エ | ワームが侵入しないように,PCに動的グローバルIPアドレスを付与する。 |

問45

| ア | パスワードリスト攻撃 |

|---|---|

| イ | ブルートフォース攻撃 |

| ウ | リバースブルートフォース攻撃 |

| エ | レインボー攻撃 |

問46

オブジェクト指向に基づく開発では,オブジェクトの内部構造が変更されても利用者がその影響を受けないようにすることができ,それによってオブジェクトの利用者がオブジェクトの内部構造を知らなくてもよいようにすることができる。これを実現するための概念を表す用語はどれか。

| ア | カプセル化 |

|---|---|

| イ | クラス化 |

| ウ | 構造化 |

| エ | モジュール化 |

問47

| ア | エンティティを長方形で表し,その関係を線で結んで表現したものである。 |

|---|---|

| イ | 外部インタフェース,プロセス,データストア間でのデータの流れを表現したものである。 |

| ウ | 条件の組合せと各組合せに対する動作とを表現したものである。 |

| エ | 処理や選択などの制御の流れを,直線又は矢印で表現したものである。 |

問48

設計するときに,状態遷移図を用いることが最も適切なシステムはどれか。

| ア | 月末及び決算時の棚卸資産を集計処理する在庫棚卸システム |

|---|---|

| イ | システム資源の日次の稼働状況を,レポートとして出力するシステム資源稼働状況報告システム |

| ウ | 水道の検針データを入力として, 料金を計算する水道料金計算システム |

| エ | 設置したセンサの情報から,温室内の環境を最適に保つ温室制御システム |

問49

表は,あるソフトウェアにおける品質特性の測定方法と受入れ可能な基準値を示している。a〜c に入る品質特性の組合せはどれか。

| 品質特性 | 測定方法 | 受入れ可能な基準値 |

| 機能性 | 必須な要求仕様のうち,ソフトウェアで実現できた仕様の割合 | 100% |

| a | 特定の機能の使い方を学ぶのに必要となる時間 | 10分未満 |

| b | 識別された類似の変更に対して変更が必要となるモジュール数 | 1モジュール |

| c | システムに処理を要求してから,応答が返ってくるまでの時間 | 5秒未満 |

| 信賴性 | 特定の運用期間中の停止時間 | 年間8時間以内 |

| 移植性 | 他のOS上で動作させるために再コンパイルが必要なモジュール数 | 6モジュール未満 |

| a | b | c | |

| ア | 効率性 | 使用性 | 保守性 |

| イ | 効率性 | 保守性 | 使用性 |

| ウ | 使用性 | 効率性 | 保守性 |

| エ | 使用性 | 保守性 | 効率性 |

答え : エ

分野 : テクノロジ系 › 開発技術 › システム開発技術 › 設計

分野 : テクノロジ系 › 開発技術 › システム開発技術 › 設計

問50

ソフトウェアを保守するときなどに利用される技術であるリバースエンジニアリングに該当するものはどれか。

| ア | ソースプログラムを解析してプログラム仕様書を作る。 |

|---|---|

| イ | ソースプログラムを探索して修正箇所や影響度を調べる。 |

| ウ | ソースプログラムを見直して構造化されたプログラムに変換する。 |

| エ | ソースプログラムを分かりやすい表現に書き換える。 |

問51

WBS(Work Breakdown Structure)を利用する効果として,適切なものはどれか。

| ア | 作業の内容や範囲が体系的に整理でき,作業の全体が把握しやすくなる。 |

|---|---|

| イ | ソフトウェア,ハードウェアなど,システムの構成要素を効率よく管理できる。 |

| ウ | プロジェクト体制を階層的に表すことによって,指揮命令系統が明確になる。 |

| エ | 要員ごとに作業が適正に配分されているかどうかが把握できる。 |

問52

プロジェクトの進捗を金銭価値に換算して,コスト効率とスケジュール効率を評価する手法はどれか。

| ア | アーンドバリューマネジメント |

|---|---|

| イ | クリティカルパス法 |

| ウ | ファンクションポイント法 |

| エ | モンテカルロ法 |

答え : ア

分野 : マネジメント系 › プロジェクトマネジメント › プロジェクトマネジメント › プロジェクトのコスト

分野 : マネジメント系 › プロジェクトマネジメント › プロジェクトマネジメント › プロジェクトのコスト

問53

開発期間10か月,開発工数200人月のプロジェクトを計画する。次の配分表を前提とすると,ピーク時の要員は何人か。ここで,各工程では開始から終了までの要員数は一定とする。

| 工程名 | |||||

| 要件定義 | 設計 | 開発・テスト | システムテスト | ||

| 項 目 | 工数配分(%) | 16 | 33 | 42 | 9 |

| 期間配分(%) | 20 | 30 | 40 | 10 | |

| ア | 18 |

|---|---|

| イ | 20 |

| ウ | 21 |

| エ | 22 |

問54

プロジェクトメンバが16人のとき,2人ずつの総当たりでプロジェクトメンバ相互の顔合わせ会を行うためには,延べ何時間の顔合わせ会が必要か。ここで,顔合わせ会1回の所要時間は0.5時間とする。

| ア | 8 |

|---|---|

| イ | 16 |

| ウ | 30 |

| エ | 60 |

問55

SLAを説明したものはどれか。

| ア | ITサービスマネジメントのベストプラクティスを集めたフレームワーク |

|---|---|

| イ | 開発から保守までのソフトウェアライフサイクルプロセス |

| ウ | サービス及びサービス目標値に関するサービス提供者と顧客との間の合意 |

| エ | 品質マネジメントシステムに関する国際規格 |

問56

ITサービスを廃止する際には,使われていた資産を包括的に識別し,余分な資産の除去や解放を適切に行うことが重要である。除去すべきでない資産を誤って除去することが原因で起こる可能性がある事象はどれか。

| ア | 磁気ディスク内の使わなくなる領域の無駄使い |

|---|---|

| イ | ソフトウェアやハードウェアの保守料金の過払い |

| ウ | ソフトウェアライセンスの無駄使い |

| エ | 廃止するITサービスと資産を共有している別のITサービスでのインシデントの発生 |

問57

次の処理条件で磁気ディスクに保存されているファイルを磁気テープにバックアップするとき,バックアップの運用に必要な磁気テープは最少で何本か。

〔処理条件〕

(1)毎月初日(1日)にフルバックアップを取る。フルバックアップは1本の磁気テープに1回分を記録する。

(2)フルバックアップを取った翌日から次のフルバックアップを取るまでは,毎日,差分バックアップを取る。差分バックアップは,差分バックアップ用としてフルバックアップとは別の磁気テープに追記録し,1本に1か月分を記録する。

(3)常に6か月前の同一日までのデータについて,指定日の状態にファイルを復元できるようにする。ただし,6か月前の月に同一日が存在しない場合は,当該月の末日までのデータについて,指定日の状態にファイルを復元できるようにする(例:本日が10月31日の場合は,4月30日までのデータについて,指定日の状態にファイルを復元できるようにする)。

〔処理条件〕

(1)毎月初日(1日)にフルバックアップを取る。フルバックアップは1本の磁気テープに1回分を記録する。

(2)フルバックアップを取った翌日から次のフルバックアップを取るまでは,毎日,差分バックアップを取る。差分バックアップは,差分バックアップ用としてフルバックアップとは別の磁気テープに追記録し,1本に1か月分を記録する。

(3)常に6か月前の同一日までのデータについて,指定日の状態にファイルを復元できるようにする。ただし,6か月前の月に同一日が存在しない場合は,当該月の末日までのデータについて,指定日の状態にファイルを復元できるようにする(例:本日が10月31日の場合は,4月30日までのデータについて,指定日の状態にファイルを復元できるようにする)。

| ア | 12 |

|---|---|

| イ | 13 |

| ウ | 14 |

| エ | 15 |

問58

システム監査人の役割と権限に関する記述のうち,適切なものはどれか。

| ア | システム監査人によるシステム監査によって,法令による会計監査を代替できる。 |

|---|---|

| イ | システム監査人は,システム管理者に対して監査の実施に協力するよう要請できる。 |

| ウ | システム監査人は,情報セキュリティ方針を決定できる。 |

| エ | システム監査人は,被監査部門に対して改善命令を出すことができる。 |

問59

リスクアセスメントに基づいて選定する監査対象として,適切なものはどれか。

| ア | 運用開始時期の順に,全てのシステムを対象とする。 |

|---|---|

| イ | 監査実施体制を踏まえて,実施可能なシステムを対象とする。 |

| ウ | 無作為に抽出したシステムを対象とする。 |

| エ | 問題発生の可能性とその影響の大きなシステムを対象とする。 |

問60

営業債権管理業務に関する内部統制のうち,適切なものはどれか。

| ア | 売掛金回収条件の設定は,営業部門ではなく,審査部門が行っている。 |

|---|---|

| イ | 売掛金の消込み入力と承認処理は,販売を担当した営業部門が行っている。 |

| ウ | 顧客ごとの与信限度の決定は,審査部門ではなく,営業部門の責任者が行っている。 |

| エ | 値引き又は割戻しの処理は,取引先の実態を熟知している営業部門の担当者が行っている。 |

問61

エンタープライズアーキテクチャを構成するアプリケーションアーキテクチャについて説明したものはどれか。

| ア | 業務に必要なデータの内容,データ間の関連や構造などを体系的に示したもの |

|---|---|

| イ | 業務プロセスを支援するシステムの機能や構成などを体系的に示したもの |

| ウ | 情報システムの構築・運用に必要な技術的構成要素を体系的に示したもの |

| エ | ビジネス戦略に必要な業務プロセスや情報の流れを体系的に示したもの |

問62

2種類のIT機器a,bの購入を検討している。それぞれの耐用年数を考慮して投資の回収期間を設定し,この投資で得られる利益の全額を投資額の回収に充てることにした。a,bそれぞれにおいて,設定した回収期間で投資額を回収するために最低限必要となる年間利益に関する記述のうち,適切なものはどれか。ここで,年間利益は毎年均等とし,回収期間における利率は考慮しないものとする。

| a | b | |

| 投資額(万円) | 90 | 300 |

| 回収期間(年) | 3 | 5 |

| ア | aとbは同額の年間利益が必要である。 |

|---|---|

| イ | aはbの2倍の年間利益が必要である。 |

| ウ | bはaの1.5倍の年間利益が必要である。 |

| エ | bはaの2倍の年間利益が必要である。 |

問63

IoT(Internet of Things)を説明したものはどれか。

| ア | インターネットとの接続を前提として設計されているデータセンタのことであり,サーバ運用に支障を来さないように,通信回線の品質管理,サーバのメンテナンス,空調設備,瞬断や停電に対応した電源対策などが施されている。 |

|---|---|

| イ | インターネットを通して行う電子商取引の一つの形態であり,出品者がWebサイト上に,商品の名称,写真,最低価格などの情報を掲載し,期限内に最高額を提示した入札者が商品を落札する,代表的なC to C取引である。 |

| ウ | 広告主のWebサイトへのリンクを設定した画像を広告媒体となるWebサイトに掲載するバナー広告や,広告主のWebサイトの宣伝をメールマガジンに掲載するメール広告など,インターネットを使った広告のことである。 |

| エ | コンピュータなどの情報通信機器だけでなく様々なものに通信機能をもたせ,インターネットに接続することによって自動認識や遠隔計測を可能にし,大量のデータを収集・分析して高度な判断サービスや自動制御を実現することである。 |

問64

BI(Business Intelligence)の活用事例として,適切なものはどれか。

| ア | 競合する他社が発行するアニュアルレポートなどの刊行物を入手し,経営戦略や財務状況を把握する。 |

|---|---|

| イ | 業績の評価や経営戦略の策定を行うために,業務システムなどに蓄積された膨大なデータを分析する。 |

| ウ | 電子化された学習教材を社員がネットワーク経由で利用することを可能にし,学習・成績管理を行う。 |

| エ | りん議や決裁など,日常の定型的業務を電子化することによって,手続を確実に行い,処理を迅速にする。 |

問65

表は,ビジネスプロセスをUMLで記述する際に使用される図法とその用途を示している。表中のbに相当する図法はどれか。ここで,ア~エは,a~d のいずれかに該当する。

| 図法 | 記述用途 |

| a | モデル要素の型,内部構造,他のモデル要素との関連を記述する。 |

| b | システムが提供する機能単位と利用者との関連を記述する。 |

| c | イベントの反応としてオブジェクトの状態遷移を記述する。 |

| d | オブジェクト間のメッセージの交信と相互作用を記述する。 |

| ア | クラス図 |

|---|---|

| イ | コラボレーション図 |

| ウ | ステートチャート図 |

| エ | ユースケース図 |

答え : エ

分野 : ストラテジ系 › システム戦略 › システム戦略 › 業務プロセス

分野 : ストラテジ系 › システム戦略 › システム戦略 › 業務プロセス

問66

社内の業務システムの要件定義の合意形成の対象者に含まれるのはどれか。

| ア | 開発要員を派遣している派遣元の責任者 |

|---|---|

| イ | システムの運用・保守を担当している社内部門の責任者 |

| ウ | 当システムのRFP発行先の全てのベンダの責任者 |

| エ | プロジェクト管理で使用する進捗管理ツールの提供元の責任者 |

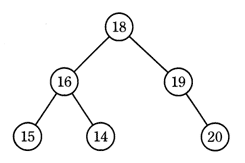

問68

企業経営で用いられるベンチマーキングを説明したものはどれか。

| ア | 企業全体の経営資源の配分を有効かつ総合的に計画して管理し,経営の効率向上を図ることである。 |

|---|---|

| イ | 競合相手又は先進企業と,自社の製品,サービス,オペレーションなどを定性的・定量的に比較して,自社の戦略策定に生かすことである。 |

| ウ | 顧客視点から業務のプロセスを再設計し,情報技術を十分に活用して,企業の体質や構造を抜本的に変革することである。 |

| エ | 利益をもたらすことができる,他社よりも優越した自社独自のスキルや技術に経営資源を集中することである。 |

問69

EMS(Electronics Manufacturing Services)の説明として適切なものはどれか。

| ア | 一般消費者からの家電製品に関する問合せの受付窓口となって電話対応を行う。 |

|---|---|

| イ | 製造設備をもたず,製品の企画,設計及び開発を行う。 |

| ウ | 他メーカから仕入れた電子機器などの販売を専門に行う。 |

| エ | 他メーカから受注した電子機器などの受託生産を行う。 |

問70

技術経営におけるプロダクトイノベーションの説明として, 適切なものはどれか。

| ア | 新たな商品や他社との差別化ができる商品を開発すること |

|---|---|

| イ | 技術開発の成果によって事業利益を獲得すること |

| ウ | 技術を核とするビジネスを戦略的にマネジメントすること |

| エ | 業務プロセスにおいて革新的な改革をすること |

問71

小売業におけるフランチャイズチェーンを説明したものはどれか。

| ア | 卸売業者が主導し,多数の小売業者が自発的に参加して,それぞれの独立性を保ちながら共同化の利点を生かす運営を行う組織形態である。 |

|---|---|

| イ | 多数の小売業者が主宰して設立する共同仕入や共同在庫管理,共同商品開発などを行う運営組織形態である。 |

| ウ | 地域開発事業によって計画的に形成された商業集積地域内に,集中して出店する組織形態である。 |

| エ | 本部が加盟店に対し,一定の対価を徴収して商標や標識の使用権を与え,経営指導や援助をして,販売活動をさせる組織形態である。 |

問72

PDM(Product Data Management)の目的はどれか。

| ア | NC工作機械,自動搬送装置・倉庫などを有機的に結合し,コンピュータで集中管理することで多品種少量生産に対応できる生産の自動化を実現する。 |

|---|---|

| イ | 図面データ,部品の構成データ,仕様書データなどの設計及び開発の段階で発生する情報を一元管理することで設計業務及び開発業務の効率向上を図る。 |

| ウ | 製品の生産計画に基づいてその生産に必要な資材の所要量を展開し,これを基準にして資材の需要とその発注時期を算出する。 |

| エ | 部品の供給から製品の販売までの一連のプロセスの情報をリアルタイムで交換することで,在庫の削減とリードタイムの短縮を実現する。 |

答え : イ

分野 : ストラテジ系 › 経営戦略 › ビジネスインダストリ › エンジニアリングシステム

分野 : ストラテジ系 › 経営戦略 › ビジネスインダストリ › エンジニアリングシステム

問73

CGM(Consumer Generated Media)の例はどれか。

| ア | 企業が,経営状況や財務状況,業績動向に関する情報を,個人投資家向けに公開する自社のWebサイト |

|---|---|

| イ | 企業が,自社の商品の特徴や使用方法に関する情報を,一般消費者向けに発信する自社のWebサイト |

| ウ | 行政機関が,政策,行政サービスに関する情報を,一般市民向けに公開する自組織のWebサイト |

| エ | 個人が,自らが使用した商品などの評価に関する情報を,不特定多数に向けて発信するブログやSNSなどのWebサイト |

問74

ディジタルサイネージの説明として,適切なものはどれか。

| ア | 情報技術を利用する機会又は能力によって,地域間又は個人間に生じる経済的又は社会的な格差 |

|---|---|

| イ | 情報の正当性を保証するために使用される電子的な署名 |

| ウ | ディスプレイに映像,文字などの情報を表示する電子看板 |

| エ | 不正利用を防止するためにデータに識別情報を埋め込む技術 |

問75

企業が社会的責任を果たすために採るべき施策のうち,環境対策の観点で実施するものはどれか。

| ア | 株主に対し,企業の経営状況の透明化を図る。 |

|---|---|

| イ | グリーン購入に向けて社内体制を整備する。 |

| ウ | 災害時における従業員のボランティア活動を支援する制度を構築する。 |

| エ | 社内に倫理ヘルプラインを設置する。 |

問76

ガントチャートを説明したものはどれか。

| ア | 作業別に作業内容とその実施期間を棒状に図示したものであり,作業の予定や実績を示す場合に効果的である。 |

|---|---|

| イ | 散点グラフにプロットされた要素の,比較的短期間での座標上の移動変化を示す場合に効果的である。 |

| ウ | 複数の属性項目の値を線で結び,その値のバランスを評価する場合に効果的である。 |

| エ | 棒グラフと折れ線グラフを組み合わせ,管理上の優先度を明示する場合に効果的である。 |

答え : ア

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 業務分析・データ利活用

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 業務分析・データ利活用

問77

ある工場で製品A,Bを生産している。製品Aを1トン生産するのに,原料P,Qをそれぞれ4トン,9トン必要とし,製品Bについてもそれぞれ8トン,6トン必要とする。また,製品A,Bの1トン当たりの利益は,それぞれ2万円,3万円である。原料Pが40トン,Qが54トンしかないとき,製品A,Bの合計の利益が最大となる生産量を求めるための線形計画問題として定式化したものはどれか。ここで,製品A,Bの生産量をそれぞれxトン,yトンとする。

| ア | 条件 4x+8y≧40 9x+6y≧54 x≧0,y≧0 目的関数 2x+3y → 最大化 |

|---|---|

| イ | 条件 4x+8y≦40 9x+6y≦54 x≧0,y≧0 目的関数 2x+3y → 最大化 |

| ウ | 条件 4x+9y≧40 8x+6y≧54 x≧0,y≧0 目的関数 2x+3y → 最大化 |

| エ | 条件 4x+9y≦40 8x+6y≦54 x≧0,y≧0 目的関数 2x+3y → 最大化 |

問78

サーバ機器(取得価額800千円,耐用年数5年)を3年間利用した後に115千円で売却したときの固定資産売却損は何千円か。ここで,減価償却は定額法で行うものとし,残存価額は0円とする。また,売却時期は4年目の期首であるとみなす。

| ア | 205 |

|---|---|

| イ | 229 |

| ウ | 253 |

| エ | 320 |