基本情報技術者(科目A)過去問集 - 令和3年7月修了試験

問1

次に示す手順は,列中の少なくとも一つは1であるビット列が与えられたとき,最も右にある1を残し,他のビットを全て0にするアルゴリズムである。例えば,00101000が与えられたとき,00001000が求まる。aに入る論理演算はどれか。

手順1 与えられたビット列Aを符号なしの2進数と見なし,Aから1を引き,結果をBとする。

手順2 AとBの排他的論理和(XOR)を求め,結果をCとする。

手順3 AとCの [ a ] を求め,結果をAとする。

手順1 与えられたビット列Aを符号なしの2進数と見なし,Aから1を引き,結果をBとする。

手順2 AとBの排他的論理和(XOR)を求め,結果をCとする。

手順3 AとCの [ a ] を求め,結果をAとする。

| ア | 排他的論理和(XOR) |

|---|---|

| イ | 否定論理積(NAND) |

| ウ | 論理積(AND) |

| エ | 論理和(OR) |

問2

P,Q,Rはいずれも命題である。命題Pの真理値は真であり,命題(not P)or Q 及び命題(not Q)or R のいずれの真理値も真であることが分かっている。Q,Rの真理値はどれか。ここで,X or Y はXとYの論理和,not X はXの否定を表す。

| Q | R | |

| ア | 偽 | 偽 |

| イ | 偽 | 真 |

| ウ | 真 | 偽 |

| エ | 真 | 真 |

問3

通信回線を使用したデータ伝送システムにM/M/1の待ち行列モデルを適用すると,平均回線待ち時間,平均伝送時間,回線利用率の関係は,次の式で表すことができる。

回線利用率が0から徐々に増加していく場合,平均回線待ち時間が平均伝送時間よりも最初に長くなるのは,回線利用率が幾つを超えたときか。

回線利用率が0から徐々に増加していく場合,平均回線待ち時間が平均伝送時間よりも最初に長くなるのは,回線利用率が幾つを超えたときか。

| ア | 0.4 |

|---|---|

| イ | 0.5 |

| ウ | 0.6 |

| エ | 0.7 |

問4

ある工場では,同じ製品を独立した二つのラインA,Bで製造している。ラインAでは製品全体の60%を製造し,ラインBでは40%を製造している。ラインAで製造された製品の2%が不良品であり,ラインBで製造された製品の1%が不良品であることが分かっている。いま,この工場で製造された製品の一つを無作為に抽出して調べたところ,それは不良品であった。その製品がラインAで製造された確率は何%か。

| ア | 40 |

|---|---|

| イ | 50 |

| ウ | 60 |

| エ | 75 |

問5

コンピュータで連立一次方程式の解を求めるのに,式に含まれる未知数の個数の3乗に比例する計算時間が掛かるとする。あるコンピュータで100元連立一次方程式の解を求めるのに2秒掛かったとすると,その4倍の演算速度をもつコンピュータで1,000元連立一次方程式の解を求めるときの計算時間は何秒か。

| ア | 5 |

|---|---|

| イ | 50 |

| ウ | 500 |

| エ | 5,000 |

問6

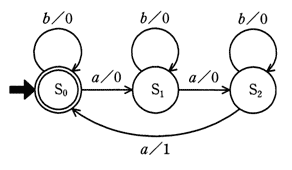

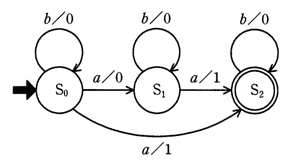

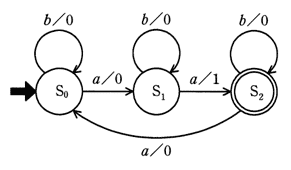

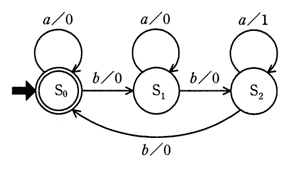

300円の商品を販売する自動販売機の状態遷移図はどれか。ここで,入力と出力の関係を “入力/出力” で表し,入力の “a” は “100円硬貨” を, “b” は “100円硬貨以外” を示し,S0~S2は状態を表す。入力が “b” の場合はすぐにその硬貨を返却する。また,終了状態に遷移する際,出力の “1” は商品の販売を, “0” は何もしないことを示す。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

問7

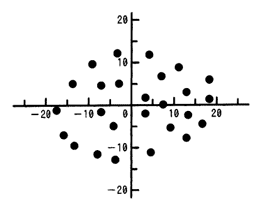

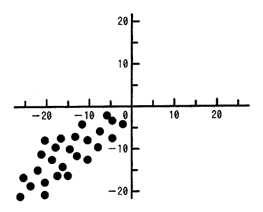

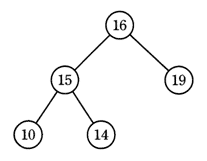

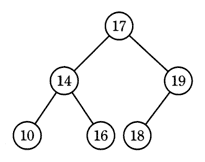

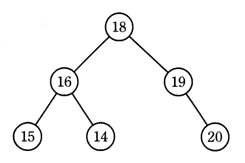

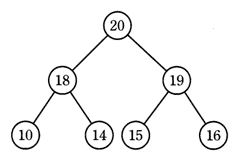

2分探索木になっている2分木はどれか。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

問8

三つのスタックA,B,Cのいずれの初期状態も [1,2,3] であるとき,再帰的に定義された関数 f() を呼び出して終了した後のBの状態はどれか。ここで,スタックが [a1,a2,…,an-1] の状態のときに an をpushした後のスタックの状態は [a1,a2,…,an-1,an] で表す。

f(){

Aが空ならば{

何もしない。

}

そうでない場合{

Aからpopした値をCにpushする。

f() を呼び出す。

Cからpopした値をBにpushする。

}

}

f(){

Aが空ならば{

何もしない。

}

そうでない場合{

Aからpopした値をCにpushする。

f() を呼び出す。

Cからpopした値をBにpushする。

}

}

| ア | [1,2,3,1,2,3] |

|---|---|

| イ | [1,2,3,3,2,1] |

| ウ | [3,2,1,1,2,3] |

| エ | [3,2,1,3,2,1] |

問9

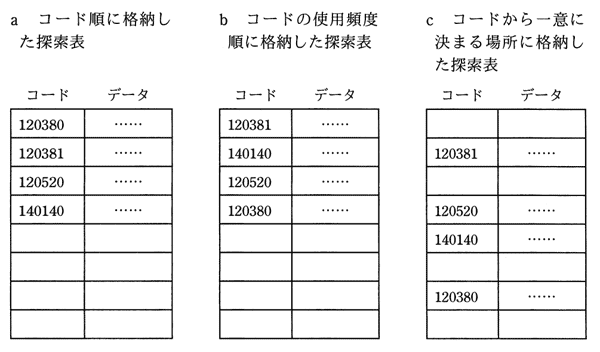

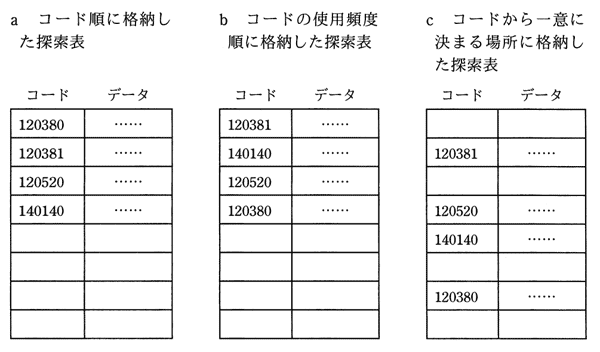

探索表の構成法を例とともに a〜c に示す。最も適した探索手法の組合せはどれか。ここで,探索表のコードの空欄は表の空きを示す。

| a | b | c | |

| ア | 2分探索 | 線形探索 | ハッシュ表探索 |

| イ | 2分探索 | ハッシュ表探索 | 線形探索 |

| ウ | 線形探索 | 2分探索 | ハッシュ表探索 |

| エ | 線形探索 | ハッシュ表探索 | 2分探索 |

答え : ア

分野 : テクノロジ系 › 基礎理論 › アルゴリズムとプログラミング › アルゴリズム

分野 : テクノロジ系 › 基礎理論 › アルゴリズムとプログラミング › アルゴリズム

問10

| ア | n+F(n-1) |

|---|---|

| イ | n-1+F(n) |

| ウ | n×F(n-1) |

| エ | (n-1)×F(n) |

問11

動作クロック周波数が700MHzのCPUで,命令実行に必要なクロック数及びその命令の出現率が表に示す値である場合,このCPUの性能は約何MIPSか。

| 命令の種別 | 命令実行に必要なクロック数 | 出現率(%) |

| レジスタ間演算 | 4 | 30 |

| メモリ・レジスタ間演算 | 8 | 60 |

| 無条件分歧 | 10 | 10 |

| ア | 10 |

|---|---|

| イ | 50 |

| ウ | 70 |

| エ | 100 |

問13

USB 3.0の説明として,適切なものはどれか。

| ア | 1クロックで2ビットの情報を伝送する4対の信号線を使用し,最大1Gビット/秒のスループットをもつインタフェースである。 |

|---|---|

| イ | PCと周辺機器とを接続するATA仕様をシリアル化したものである。 |

| ウ | 音声,映像などに適したアイソクロナス転送を採用しており,ブロードキャスト転送モードをもつシリアルインタフェースである。 |

| エ | スーパースピードと呼ばれる5Gビット/秒のデータ転送モードをもつシリアルインタフェースである。 |

問15

仮想化マシン環境を物理マシン20台で運用しているシステムがある。次の運用条件のとき,物理マシンが最低何台停止すると縮退運転になるか。

〔運用条件〕

(1)物理マシンが停止すると,そこで稼働していた仮想マシンは他の全ての物理マシンで均等に稼働させ,使用していた資源も同様に配分する。

(2)物理マシンが20台のときに使用する資源は,全ての物理マシンにおいて70%である。

(3)1台の物理マシンで使用している資源が90%を超えた場合,システム全体が縮退運転となる。

(4)(1)~(3)以外の条件は考慮しなくてよい。

〔運用条件〕

(1)物理マシンが停止すると,そこで稼働していた仮想マシンは他の全ての物理マシンで均等に稼働させ,使用していた資源も同様に配分する。

(2)物理マシンが20台のときに使用する資源は,全ての物理マシンにおいて70%である。

(3)1台の物理マシンで使用している資源が90%を超えた場合,システム全体が縮退運転となる。

(4)(1)~(3)以外の条件は考慮しなくてよい。

| ア | 2 |

|---|---|

| イ | 3 |

| ウ | 4 |

| エ | 5 |

問16

東京~大阪及び東京~名古屋がそれぞれ独立した通信回線で接続されている。東京~大阪の稼働率は0.9,東京~名古屋の稼働率は0.8である。東京~大阪の稼働率を0.95以上に改善するために,大阪~名古屋にバックアップ回線を新設することを計画している。新設される回線の稼働率は,最低限幾ら必要か。

| ア | 0.167 |

|---|---|

| イ | 0.205 |

| ウ | 0.559 |

| エ | 0.625 |

問17

五つのジョブ A~E に対して,ジョブの多重度が1で,処理時間順方式のスケジューリングを適用した場合,ジョブBのターンアラウンドタイムは何秒か。ここで,OSのオーバヘッドは考慮しないものとする。

単位 秒

単位 秒

| ジョブ | 到着時刻 | 単独実行時の処理時間 |

| A | 0 | 2 |

| B | 1 | 4 |

| C | 2 | 3 |

| D | 3 | 2 |

| E | 4 | 1 |

| ア | 8 |

|---|---|

| イ | 9 |

| ウ | 10 |

| エ | 11 |

答え : エ

分野 : テクノロジ系 › コンピュータシステム › ソフトウェア › オペレーティングシステム

分野 : テクノロジ系 › コンピュータシステム › ソフトウェア › オペレーティングシステム

問18

メモリリークの説明として,適切なものはどれか。

| ア | OSやアプリケーションのバグなどが原因で,動作中に確保した主記憶が解放されないことであり,これが発生すると主記憶中の利用可能な部分が減少する。 |

|---|---|

| イ | アプリケーションの同時実行数を増やした場合に,主記憶容量が不足し,処理時間のほとんどがページングに費やされ,スループットの極端な低下を招くことである。 |

| ウ | 実行時のプログラム領域の大きさに制限があるときに,必要になったモジュールを主記憶に取り込む手法である。 |

| エ | 主記憶で利用可能な空き領域の総量は足りているのに,主記憶中に不連続で散在しているので,大きなプログラムをロードする領域が確保できないことである。 |

問19

コンパイラで構文解析した結果の表現方法の一つに四つ組形式がある。

(演算子,被演算子1,被演算子2,結果)

この形式は,被演算子1と被演算子2に演算子を作用させたものが結果であることを表す。次の一連の四つ組は,どの式を構文解析したものか。ここで,T1,T2,T3 は一時変数を表す。

(*,B,C,T1)

(/,T1,D,T2)

(+,A,T2,T3)

(演算子,被演算子1,被演算子2,結果)

この形式は,被演算子1と被演算子2に演算子を作用させたものが結果であることを表す。次の一連の四つ組は,どの式を構文解析したものか。ここで,T1,T2,T3 は一時変数を表す。

(*,B,C,T1)

(/,T1,D,T2)

(+,A,T2,T3)

| ア | A+B*C/D |

|---|---|

| イ | B*C+A/D |

| ウ | A+B*C/T2 |

| エ | B*C+T1/D |

問20

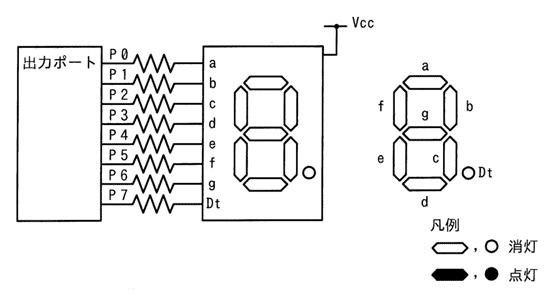

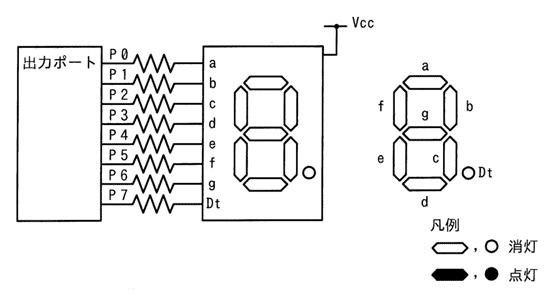

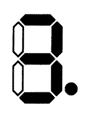

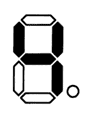

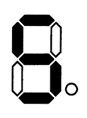

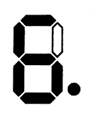

アノードコモン型7セグメントLEDの点灯回路で,出力ポートに16進数で92を出力したときの表示状態はどれか。ここで,P7を最上位ビット(MSB),P0を最下位ビット(LSB)とし,ポートの出力が0のときLEDは点灯する。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

問21

フラッシュメモリに関する記述として,適切なものはどれか。

| ア | 高速に書換えができ,CPUのキャッシュメモリに用いられる。 |

|---|---|

| イ | 紫外線で全データを一括消去できる。 |

| ウ | 周期的にデータの再書込みが必要である。 |

| エ | ブロック単位で電気的にデータが消去できる。 |

問22

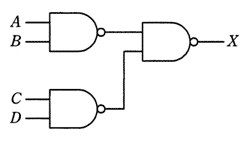

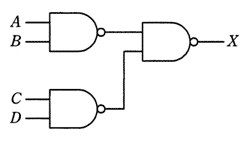

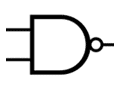

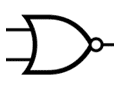

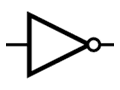

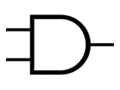

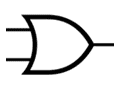

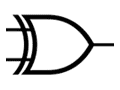

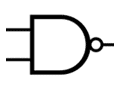

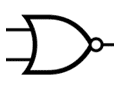

図のNANDゲートの組合せ回路で,入力A,B,C,Dに対する出力Xの論理式はどれか。ここで,論理式中の “・” は論理積, “+” は論理和を表す。

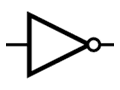

注:

はNOT(否定)を,

はNOT(否定)を,

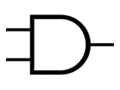

はAND(論理積)を,

はAND(論理積)を,

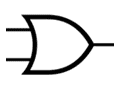

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

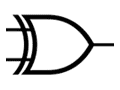

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

はNOT(否定)を,

はNOT(否定)を,

はAND(論理積)を,

はAND(論理積)を,

はOR(論理和)を,

はOR(論理和)を,

はXOR(排他的論理和)を,

はXOR(排他的論理和)を,

はNAND(否定論理積)を,

はNAND(否定論理積)を,

はNOR(否定論理和)を表す。

はNOR(否定論理和)を表す。

| ア | (A+B)・(C+D) |

|---|---|

| イ | A+B+C+D |

| ウ | A・B+C・D |

| エ | A・B・C・D |

問24

| ア | 80 |

|---|---|

| イ | 160 |

| ウ | 320 |

| エ | 640 |

問25

| ア | 実表ではない,利用者の視点による仮想的な表である。 |

|---|---|

| イ | データの性質,形式,他のデータとの関連などのデータ定義の集合である。 |

| ウ | データの挿入,更新,削除,検索などのデータベース操作の総称である。 |

| エ | データベースの一貫性を保持するための各種制約条件の総称である。 |

問26

“売上” 表への次の検索処理のうち,B+木インデックスよりもハッシュインデックスを設定した方が適切なものはどれか。ここで,インデックスを設定する列を<>内に示す。

売上(伝票番号,売上年月日,商品名,利用者ID,店舗番号,売上金額)

売上(伝票番号,売上年月日,商品名,利用者ID,店舗番号,売上金額)

| ア | 売上金額が1万円以上の売上を検索する。<売上金額> |

|---|---|

| イ | 売上年月日が今月の売上を検索する。<売上年月日> |

| ウ | 商品名が ‘DB’ で始まる売上を検索する。<商品名> |

| エ | 利用者IDが ‘1001’ の売上を検索する。<利用者ID> |

問27

| ア | 他のトランザクションにデータを更新されないようにするために,テーブルに対するロックをアプリケーションプログラムが解放した。 |

|---|---|

| イ | トランザクション障害が発生したので,異常終了したトランザクションをDBMSがロールフォワードした。 |

| ウ | トランザクションの更新結果を確定するために,トランザクションをアプリケーションプログラムがロールバックした。 |

| エ | 複数のトランザクション間でデッドロックが発生したので,トランザクションをDBMSがロールバックした。 |

答え : エ

分野 : テクノロジ系 › 技術要素 › データベース › トランザクション処理

分野 : テクノロジ系 › 技術要素 › データベース › トランザクション処理

問28

ロックの粒度に関する説明のうち,適切なものはどれか。

| ア | データを更新するときに,粒度を大きくすると,他のトランザクションの待ちが多くなり,全体のスループットが低下する。 |

|---|---|

| イ | 同一のデータを更新するトランザクション数が多いときに,粒度を大きくすると,同時実行できるトランザクション数が増える。 |

| ウ | 表の全データを参照するときに,粒度を大きくすると,他のトランザクションのデータ参照を妨げないようにできる。 |

| エ | 粒度を大きくすると,含まれるデータ数が多くなるので,一つのトランザクションでかけるロックの個数が多くなる。 |

問29

| ア | データウェアハウス |

|---|---|

| イ | データディクショナリ |

| ウ | データマイニング |

| エ | メタデータ |

問30

| ア | 0.02 |

|---|---|

| イ | 0.08 |

| ウ | 0.16 |

| エ | 1.6 |

問31

| ア | 各ノードに論理的な順位付けを行い,送信権を順次受け渡し,これを受け取ったノードだけが送信を行う。 |

|---|---|

| イ | 各ノードは伝送媒体が使用中かどうかを調べ,使用中でなければ送信を行う。衝突を検出したらランダムな時間の経過後に再度送信を行う。 |

| ウ | 各ノードを環状に接続して,送信権を制御するための特殊なフレームを巡回させ,これを受け取ったノードだけが送信を行う。 |

| エ | タイムスロットを割り当てられたノードだけが送信を行う。 |

問34

TCP/IPネットワークで使用されるARPの説明として,適切なものはどれか。

| ア | IPアドレスからMACアドレスを得るためのプロトコル |

|---|---|

| イ | IPアドレスからホスト名(ドメイン名)を得るためのプロトコル |

| ウ | MACアドレスからIPアドレスを得るためのプロトコル |

| エ | ホスト名(ドメイン名)からIPアドレスを得るためのプロトコル |

問35

アプリケーションソフトウェアにディジタル署名を施す目的はどれか。

| ア | アプリケーションソフトウェアの改ざんを利用者が検知できるようにする。 |

|---|---|

| イ | アプリケーションソフトウェアの使用を特定の利用者に制限する。 |

| ウ | アプリケーションソフトウェアの著作権が作成者にあることを証明する。 |

| エ | アプリケーションソフトウェアの利用者による修正や改変を不可能にする。 |

問36

データベースのアカウントの種類とそれに付与する権限の組合せのうち,情報セキュリティ上,適切なものはどれか。

| アカウントの種類 | レコードの 更新権限 | テーブルの 作成・削除権限 | |

| ア | データ構造の定義用アカウント | 有 | 無 |

| イ | データ構造の定義用アカウント | 無 | 有 |

| ウ | データの入力・更新用アカウント | 有 | 有 |

| エ | データの入力・更新用アカウント | 無 | 有 |

答え : イ

分野 : テクノロジ系 › 技術要素 › セキュリティ › セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › セキュリティ実装技術

問37

共通鍵暗号の鍵を見つけ出そうとする,ブルートフォース攻撃に該当するものはどれか。

| ア | ー組みの平文と暗号文が与えられたとき,全ての鍵候補を一つずつ試して鍵を見つけ出す。 |

|---|---|

| イ | 平文と暗号文と鍵の関係を表す代数式を手掛かりにして鍵を見つけ出す。 |

| ウ | 平文の一部分の情報と,暗号文の一部分の情報との間の統計的相関を手掛かりにして鍵を見つけ出す。 |

| エ | 平文を一定量変化させたときの暗号文の変化から鍵を見つけ出す。 |

問38

共通鍵暗号方式の特徴はどれか。

| ア | 暗号化通信に使用する場合,鍵を相手と共有する必要があり,事前に平文で送付することが推奨されている。 |

|---|---|

| イ | 暗号化通信をする相手が1人の場合,使用する鍵の個数は公開鍵暗号方式よりも多い。 |

| ウ | 同じ程度の暗号強度をもつ鍵長を選んだ場合,公開鍵暗号方式と比較して,暗号化や復号に必要な時間が短い。 |

| エ | 鍵のペアを生成し,一方の鍵で文書を暗号化すると,他方の鍵でだけ復号することができる。 |

問39

| ア | シンクライアントエージェント |

|---|---|

| イ | ストリクトルーティング |

| ウ | デジタルフォレンジックス |

| エ | バックドア |

問40

| ア | ストレージを二重化し,耐障害性を向上させる。 |

|---|---|

| イ | ディジタル証明書を利用し,利用者の本人確認を可能にする。 |

| ウ | ファイルを暗号化し,情報漏えいを防ぐ。 |

| エ | フォルダにアクセス権を設定し,部外者の不正アクセスを防止する。 |

答え : ア

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ管理

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ管理

問41

Webサーバのコンテンツの改ざんを検知する方法のうち,最も有効なものはどれか。

| ア | Webサーバのコンテンツの各ファイルの更新日時を保管しておき,定期的に各ファイルの更新日時と比較する。 |

|---|---|

| イ | Webサーバのコンテンツの各ファイルのハッシュ値を保管しておき,定期的に各ファイルからハッシュ値を生成し,比較する。 |

| ウ | Webサーバのメモリ使用率を定期的に確認し,バッファオーバフローが発生していないことを確認する。 |

| エ | Webサーバへの通信を監視し,HTTP,HTTPS以外の通信がないことを確認する。 |

問42

IPSの説明はどれか。

| ア | Webサーバなどの負荷を軽減するために,暗号化や復号の処理を高速に行う専用ハードウェア |

|---|---|

| イ | サーバやネットワークへの侵入を防ぐために,不正な通信を検知して遮断する装置 |

| ウ | システムの脆弱性を見つけるために,疑似的に攻撃を行い侵入を試みるツール |

| エ | 認可されていない者による入室を防ぐために,指紋,虹彩などの生体情報を用いて本人認証を行うシステム |

問43

ワームの検知方式の一つとして,検査対象のファイルからSHA-256を使ってハッシュ値を求め,既知のワーム検体ファイルのハッシュ値のデータベースと照合する方式がある。この方式によって,検知できるものはどれか。

| ア | ワーム検体と同一のワーム |

|---|---|

| イ | ワーム検体と特徴あるコード列が同じワーム |

| ウ | ワーム検体とファイルサイズが同じワーム |

| エ | ワーム検体の亜種に該当するワーム |

問44

| ア | Webサーバで稼働しているサービスを列挙して,不要なサービスが稼働していないことを確認する。 |

|---|---|

| イ | Webサーバの利用者IDの管理状況を運用者に確認して,情報セキュリティポリシからの逸脱がないことを調べる。 |

| ウ | Webサーバへのアクセスの履歴を解析して,不正利用を検出する。 |

| エ | 正規の利用者IDでログインし,Webサーバのコンテンツを直接確認して,コンテンツの脆弱性を検出する。 |

問45

| ア | 同じ性質をもつ複数のオブジェクトを抽象化して,整理すること |

|---|---|

| イ | 基底クラスの性質を派生クラスに受け継がせること |

| ウ | クラス間に共通する性質を抽出し,基底クラスを作ること |

| エ | データとそれを操作する手続を一つのオブジェクトにして,データと手続の詳細をオブジェクトの外部から隠蔽すること |

問47

要求の分析・設計時に使用する状態遷移図の説明として,適切なものはどれか。

| ア | 階層構造の形でプログラムの全体構造を記述する。 |

|---|---|

| イ | 時間の経過や制御信号の変化などの,状態を変化させるきっかけと,変化に伴って実行する動作を記述する。 |

| ウ | システムの機能を概要から詳細へと段階的に記述する。 |

| エ | 処理間のデータの流れをデータフロー,処理,データストア及び外部の四つの記号で記述する。 |

問48

ソフトウェアのテストの種類のうち,ソフトウェア保守のために行った変更によって,影響を受けないはずの箇所に影響を及ぼしていないかどうかを確認する目的で行うものはどれか。

| ア | 運用テスト |

|---|---|

| イ | 結合テスト |

| ウ | システムテスト |

| エ | リグレッションテスト |

問49

XP(Extreme Programming)のプラクティスの説明のうち,適切なものはどれか。

| ア | 顧客は単体テストの仕様に責任をもつ。 |

|---|---|

| イ | コードの結合とテストを継続的に繰り返す。 |

| ウ | コードを作成して結合できることを確認した後,テストケースを作成する。 |

| エ | テストを通過したコードは,次のイテレーションまでリファクタリングしない。 |

問50

自社開発したソフトウェアの他社への使用許諾に関する説明として,適切なものはどれか。

| ア | 既に自社の製品に搭載して販売していると,ソフトウェア単体では使用許諾できない。 |

|---|---|

| イ | 既にハードウェアと組み合わせて特許を取得していると,ソフトウェア単体では使用許諾できない。 |

| ウ | ソースコードを無償で使用許諾すると,無条件でオープンソースソフトウェアになる。 |

| エ | 特許で保護された技術を使っていないソフトウェアであっても,使用許諾することは可能である。 |

答え : エ

分野 : テクノロジ系 › 開発技術 › ソフトウェア開発管理技術 › 知的財産適用管理

分野 : テクノロジ系 › 開発技術 › ソフトウェア開発管理技術 › 知的財産適用管理

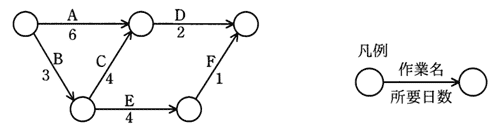

問52

| ア | A,C,E |

|---|---|

| イ | A,D |

| ウ | B,C,E |

| エ | B,D |

問53

あるソフトウェアにおいて,機能の個数と機能の複雑度に対する重み付け係数は表のとおりである。このソフトウェアのファンクションポイント値は幾らか。ここで,ソフトウェアの全体的な複雑さの補正係数は0.75とする。

| ユーザファンクションタイプ | 個数 | 重み付け係数 |

| 外部入力 | 1 | 4 |

| 外部出力 | 2 | 5 |

| 内部論理ファイル | 1 | 10 |

| ア | 18 |

|---|---|

| イ | 24 |

| ウ | 30 |

| エ | 32 |

問54

開発期間10か月,開発工数200人月のプロジェクトを計画する。次の配分表を前提とすると,ピーク時の要員は何人か。ここで,各工程では開始から終了までの要員数は一定とする。

| 工程名 | |||||

| 要件定義 | 設計 | 開発・テスト | システムテスト | ||

| 項 目 | 工数配分(%) | 16 | 33 | 42 | 9 |

| 期間配分(%) | 20 | 30 | 40 | 10 | |

| ア | 18 |

|---|---|

| イ | 20 |

| ウ | 21 |

| エ | 22 |

問55

システムの移行テストを実施する主要な目的はどれか。

| ア | 確実性や効率性の観点で,既存システムから新システムへの切替え手順や切替えに伴う問題点を確認する。 |

|---|---|

| イ | 既存システムの実データのコピーを利用して,新システムでも十分な性能が得られることを確認する。 |

| ウ | 既存の他システムのプログラムと新たに開発したプログラムとのインタフェースの整合性を確認する。 |

| エ | 新システムが,要求された全ての機能を満たしていることを確認する。 |

問56

システムの開発部門と運用部門が別々に組織化されているとき,システム開発を伴う新規サービスの設計及び移行を円滑かつ効果的に進めるための方法のうち,適切なものはどれか。

| ア | 運用テストの完了後に,開発部門がシステム仕様と運用方法を運用部門に説明する。 |

|---|---|

| イ | 運用テストは,開発部門の支援を受けずに,運用部門だけで実施する。 |

| ウ | 運用部門からもシステムの運用に関わる要件の抽出に積極的に参加する。 |

| エ | 開発部門は運用テストを実施して,運用マニュアルを作成し,運用部門に引き渡す。 |

問57

| ア | 画面上の複数のウィンドウを同時に使用する作業では,ウィンドウを間違えないようにウィンドウの背景色をそれぞれ異なる色にする。 |

|---|---|

| イ | 長時間に及ぶシステム監視作業では,疲労が蓄積しないように,2時間おきに交代で休憩を取得する体制にする。 |

| ウ | ミスが発生しやすい作業について,過去に発生したヒヤリハット情報を共有して同じミスを起こさないようにする。 |

| エ | 臨時の作業を行う際にも落ち着いて作業ができるように,臨時の作業の教育や訓練を定期的に行う。 |

答え : ア

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › サービスの運用

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › サービスの運用

問58

システム監査における “監査手続” として,最も適切なものはどれか。

| ア | 監査計画の立案や監査業務の進捗管理を行うための手順 |

|---|---|

| イ | 監査結果を受けて,監査報告書に監査人の結論や指摘事項を記述する手順 |

| ウ | 監査項目について,十分かつ適切な証拠を入手するための手順 |

| エ | 監査テーマに合わせて,監査チームを編成する手順 |

答え : ウ

分野 : マネジメント系 › サービスマネジメント › システム監査 › システム監査

分野 : マネジメント系 › サービスマネジメント › システム監査 › システム監査

問59

システム監査において,電子文書の真正性の検証に電子証明書が利用できる公開鍵証明書取得日,電子署名生成日及び検証日の組合せはどれか。

なお,公開鍵証明書の有効期間は4年間とし,当該期間中の公開鍵証明書の更新や失効は考慮しない前提とする。

なお,公開鍵証明書の有効期間は4年間とし,当該期間中の公開鍵証明書の更新や失効は考慮しない前提とする。

| 公開鍵証明書取得日 | 電子署名生成日 | 検証日 | |

| ア | 2012年3月1日 | 2014年8月1日 | 2018年12月1日 |

| イ | 2014年1月1日 | 2016年12月1日 | 2018年2月1日 |

| ウ | 2015年4月1日 | 2015年5月1日 | 2018年12月1日 |

| エ | 2016年8月1日 | 2014年7月1日 | 2018年3月1日 |

問61

2種類のIT機器a,bの購入を検討している。それぞれの耐用年数を考慮して投資の回収期間を設定し,この投資で得られる利益の全額を投資額の回収に充てることにした。a,bそれぞれにおいて,設定した回収期間で投資額を回収するために最低限必要となる年間利益に関する記述のうち,適切なものはどれか。ここで,年間利益は毎年均等とし,回収期間における利率は考慮しないものとする。

| a | b | |

| 投資額(万円) | 90 | 300 |

| 回収期間(年) | 3 | 5 |

| ア | aとbは同額の年間利益が必要である。 |

|---|---|

| イ | aはbの2倍の年間利益が必要である。 |

| ウ | bはaの1.5倍の年間利益が必要である。 |

| エ | bはaの2倍の年間利益が必要である。 |

問62

| ア | CRMソリューション |

|---|---|

| イ | HRMソリューション |

| ウ | SCMソリューション |

| エ | 財務管理ソリューション |

答え : ア

分野 : ストラテジ系 › システム戦略 › システム戦略 › ソリューションビジネス

分野 : ストラテジ系 › システム戦略 › システム戦略 › ソリューションビジネス

問63

SOAを説明したものはどれか。

| ア | 業務体系,データ体系,適用処理体系,技術体系の四つの主要概念から構成され,業務とシステムの最適化を図る。 |

|---|---|

| イ | サービスというコンポーネントからソフトウェアを構築することによって,ビジネス変化に対応しやすくする。 |

| ウ | データフローダイアグラムを用い,情報に関するモデルと機能に関するモデルを同時に作成する。 |

| エ | 連接,選択,反復の三つの論理構造の組合せで,コンポーネントレベルの設計を行う。 |

問64

投資案件において,5年間の投資効果をROI(Return On Investment)で評価した場合,次の四つの案件のうち,最もROIが高いものはどれか。ここで,割引率は考慮しなくてもよいものとする。

| ア |

| |||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| イ |

| |||||||||||||||||||||

| ウ |

| |||||||||||||||||||||

| エ |

|

問65

定性的な評価項目を定量化するために評価点を与える方法がある。表に示す4段階評価を用いた場合,重み及び4段階評価の結果から評価されたシステム全体の目標達成度は,評価項目が全て目標どおりだった場合の評価点に対し,何%となるか。

4段階評価点 3:目標どおり 2:ほぼ目標どおり

1:部分改善 0:変わらず

| システムの評価項目 | 重み | 4段階評価の結果 |

| 省力化効果 期間の短縮 情報の統合化 | 5 8 12 | 目標どおり 変わらず 部分改善 |

1:部分改善 0:変わらず

| ア | 27 |

|---|---|

| イ | 36 |

| ウ | 43 |

| エ | 52 |

問66

コアコンピタンスの説明はどれか。

| ア | 競合他社にはまねのできない自社ならではの卓越した能力 |

|---|---|

| イ | 経営を行う上で法令や各種規制,社会的規範などを遵守する企業活動 |

| ウ | 市場・技術・商品(サービス)の観点から設定した,事業の展開領域 |

| エ | 組織活動の目的を達成するために行う,業務とシステムの全体最適化手法 |

問67

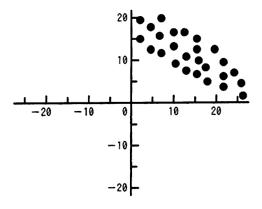

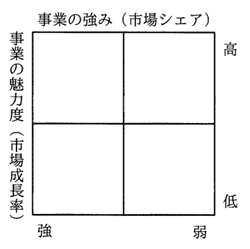

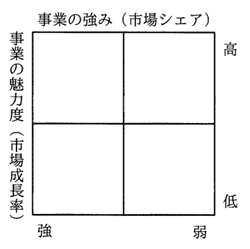

図に示すマトリックスを用いたポートフォリオマネジメントによって,事業計画や競争優位性の分析を行う目的はどれか。

| ア | 目標として設定したプロモーション効果を測定するために,自社の事業のポジションを評価する。 |

|---|---|

| イ | 目標を設定し,資源配分の優先順位を設定するための基礎として,自社の事業のポジションを評価する。 |

| ウ | 目標を設定し,製品の品質を高めることによって,市場での優位性を維持する方策を評価する。 |

| エ | 目標を設定するために,季節変動要因や地域的広がりを加味することによって,市場の変化を評価する。 |

問68

プロダクトライフサイクルにおける導入期を説明したものはどれか。

| ア | 売上が急激に増加する時期である。市場が活性化し,新規参入企業によって競争が激化してくる。 |

|---|---|

| イ | 売上と利益が徐々に減少する時期である。追加投資を控えて市場から撤退することが検討される。 |

| ウ | 需要の伸びが鈍化してくる時期である。製品の品質改良などによって,シェアの維持,利益の確保が行われる。 |

| エ | 先進的な消費者に対して製品を販売する時期である。製品の認知度を高める戦略が採られる。 |

問69

コストプラス価格決定法を説明したものはどれか。

| ア | 買い手が認める品質や価格をリサーチし,訴求力のある価格を決定する。 |

|---|---|

| イ | 業界の平均水準や競合企業の設定価格を参考に,競争力のある価格を決定する。 |

| ウ | 製造原価又は仕入原価に一定のマージンを乗せて価格を決定する。 |

| エ | 目標販売量を基に,総費用吸収後に一定の利益率が確保できる価格を決定する。 |

問70

IoTの構成要素に関する記述として,適切なものはどれか。

| ア | アナログ式の機器を除く,ディジタル式の機器が対象となる。 |

|---|---|

| イ | インターネット又は閉域網に接続できる全てのものが対象となる。 |

| ウ | 自律的にデータを収集してデータ分析を行う機器だけが対象となる。 |

| エ | 人や生物を除く,形のある全てのものが対象となる。 |

問71

MRPの特徴はどれか。

| ア | 顧客の注文を受けてから製品の生産を行う。 |

|---|---|

| イ | 作業指示票を利用して作業指示,運搬指示をする。 |

| ウ | 製品の開発,設計,生産準備を同時並行で行う。 |

| エ | 製品の基準生産計画と手持在庫を基に,部品の手配数量を算出する。 |

問72

| ア | GPSを利用し,現在地の位置情報や属性情報を表示する。 |

|---|---|

| イ | 専用の磁気読取り装置に挿入して使用する。 |

| ウ | 大量の情報を扱うので,情報の記憶には外部記憶装置を使用する。 |

| エ | 汚れに強く,記録された情報を梱包の外から読むことができる。 |

問73

マーケティング施策としてのO to Oの説明はどれか。

| ア | 基本的なサービスや製品を無料で提供し,高度な機能や特別な機能については料金を課金するビジネスモデルである。 |

|---|---|

| イ | 顧客仕様に応じたカスタマイズを実現するために,顧客からの注文後に最終製品の生産を始める方式である。 |

| ウ | 電子商取引で,代金を払ったのに商品が届かない,商品を送ったのに代金が支払われないなどのトラブルが防止できる仕組みである。 |

| エ | モバイル端末などを利用している顧客を,仮想店舗から実店舗に,又は実店舗から仮想店舗に誘導しながら,購入につなげる仕組みである。 |

問74

シェアリングエコノミーの説明はどれか。

| ア | ITの活用によって経済全体の生産性が高まり,更にSCMの進展によって需給ギャップが解消されるので,インフレなき成長が持続するという概念である。 |

|---|---|

| イ | ITを用いて,再生可能エネルギーや都市基盤の効率的な管理・運営を行い,人々の生活の質を高め,継続的な経済発展を実現するという概念である。 |

| ウ | 商取引において,実店舗販売とインターネット販売を組み合わせ,それぞれの長所を生かして連携させることによって,全体の売上を拡大する仕組みである。 |

| エ | ソーシャルメディアのコミュニティ機能などを活用して,主に個人同士で,個人が保有している遊休資産を共有したり,貸し借りしたりする仕組みである。 |

問75

マトリックス組織を説明したものはどれか。

| ア | 業務遂行に必要な機能と利益責任を,製品別,顧客別又は地域別にもつことによって,自己完結的な経営活動が展開できる組織である。 |

|---|---|

| イ | 構成員が,自己の専門とする職能部門と特定の事業を遂行する部門の両方に所属する組織である。 |

| ウ | 購買・生産・販売・財務など,仕事の専門性によって機能分化された部門をもつ組織である。 |

| エ | 特定の課題の下に各部門から専門家を集めて編成し,期間と目標を定めて活動する一時的かつ柔軟な組織である。 |

問77

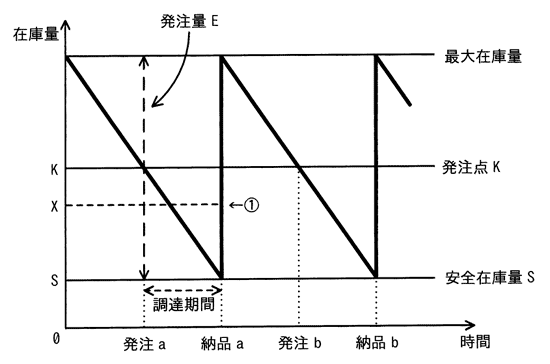

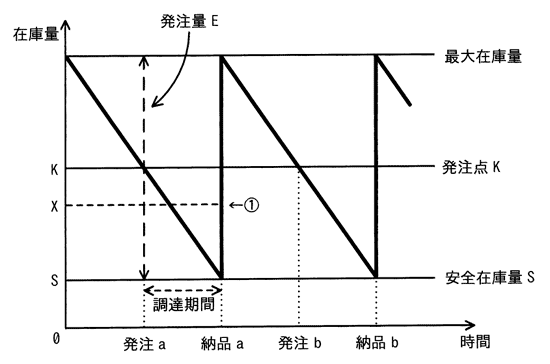

図は,定量発注方式の在庫モデルを表している。発注aの直後に使用量の予測が変わって,納品の直前の時点における在庫量予測が安全在庫量Sから①で示されるXになるとき,発注a時点での発注量Eに対する適切な変更はどれか。ここで,発注直後の発注量の変更は可能であり,納品直後の在庫量は最大在庫量を超えてはならないものとする。

| ア | E+S-Xを追加発注する。 |

|---|---|

| イ | K+S-Xを追加発注する。 |

| ウ | K-Xだけの発注を取り消す。 |

| エ | X-Sだけの発注を取り消す。 |

問78

ある商品の前月繰越と受払いが表のとおりであるとき,先入先出法によって算出した当月度の売上原価は何円か。

| 日付 | 摘要 | 受払個数 | 単価 (円) | |

| 受入 | 払出 | |||

| 1日 | 前月繰越 | 100 | 200 | |

| 5日 | 仕入 | 50 | 215 | |

| 15日 | 売上 | 70 | ||

| 20日 | 仕入 | 100 | 223 | |

| 25日 | 売上 | 60 | ||

| 30日 | 翌月繰越 | 120 | ||

| ア | 26,290 |

|---|---|

| イ | 26,450 |

| ウ | 27,250 |

| エ | 27,586 |

問80

発注者と受注者の間でソフトウェア開発における請負契約を締結した。ただし,発注者の事業所で作業を実施することになっている。この場合,指揮命令権と雇用契約に関して,適切なものはどれか。

| ア | 指揮命令権は発注者にあり,さらに,発注者の事業所での作業を実施可能にするために,受注者に所属する作業者は,新たな雇用契約を発注者と結ぶ。 |

|---|---|

| イ | 指揮命令権は発注者にあり,受注者に所属する作業者は,新たな雇用契約を発注者と結ぶことなく,発注者の事業所で作業を実施する。 |

| ウ | 指揮命令権は発注者にないが,発注者の事業所での作業を実施可能にするために,受注者に所属する作業者は,新たな雇用契約を発注者と結ぶ。 |

| エ | 指揮命令権は発注者になく,受注者に所属する作業者は,新たな雇用契約を発注者と結ぶことなく,発注者の事業所で作業を実施する。 |