ITパスポート過去問集 - 平成26年秋期

問1

商品の販売数が500個のときの営業利益は表のとおりである。販売単価を10%値下げしたとき,損益分岐点の売上高は何円か。ここで,商品1個当たりの変動費及び販売数は,販売単価の値下げの前後で変わらないものとする。

単位 円

単位 円

| 売上高 | 900,000 |

| 費用 変動費 固定費 | 324,000 300,000 |

| 営業利益 | 276,000 |

| ア | 468,750 |

|---|---|

| イ | 486,000 |

| ウ | 500,000 |

| エ | 576,000 |

答え : ウ

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 会計・財務

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 会計・財務

問2

組込みソフトウェアに該当するものはどれか。

| ア | PCにあらかじめインストールされているオペレーティングシステム |

|---|---|

| イ | スマートフォンに自分でダウンロードしたゲームソフトウェア |

| ウ | ディジタルカメラの焦点を自動的に合わせるソフトウェア |

| エ | 補助記憶媒体に記録されたカーナビゲーションシステムの地図更新データ |

答え : ウ

分野 : ストラテジ系 › 経営戦略 › ビジネスインダストリ › IoTシステム・組込みシステム

分野 : ストラテジ系 › 経営戦略 › ビジネスインダストリ › IoTシステム・組込みシステム

問3

品質に関するマネジメントシステムの規格はどれか。

| ア | JIS Q 9001 |

|---|---|

| イ | JIS Q 14001 |

| ウ | JIS Q 15001 |

| エ | JIS Q 27001 |

答え : ア

分野 : ストラテジ系 › 企業と法務 › 法務 › 標準化関連

分野 : ストラテジ系 › 企業と法務 › 法務 › 標準化関連

問4

出資元と投資先企業との関係に関して,次の記述中の a,b に入れる字句の適切な組合せはどれか。

A社が,投資先であるB社に対して [ a ] を高めるための行為として [ b ] がある。

A社が,投資先であるB社に対して [ a ] を高めるための行為として [ b ] がある。

| a | b | |

| ア | 経営の支配力 | 株式の一部売却 |

| イ | 経営の支配力 | 株式の追加取得 |

| ウ | 出資比率 | 監査役の派遣 |

| エ | 出資比率 | 取締役の派遣 |

答え : イ

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › 経営戦略手法

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › 経営戦略手法

問5

訪問販売や通信販売などのトラブルが生じやすい取引において,消費者を保護するために,事業者が守るべきルールを定めた法律はどれか。

| ア | PL法 |

|---|---|

| イ | 独占禁止法 |

| ウ | 特定商取引法 |

| エ | 不正競争防止法 |

答え : ウ

分野 : ストラテジ系 › 企業と法務 › 法務 › 労働関連・取引関連法規

分野 : ストラテジ系 › 企業と法務 › 法務 › 労働関連・取引関連法規

問7

顧客情報やコンタクト履歴などをデータベース化し,顧客からの質問や要望に迅速に対応できるようにして顧客との良好な関係を築くことによって,継続的に利益をもたらす優良な顧客の確保を目的とするものはどれか。

| ア | CRM |

|---|---|

| イ | HRM |

| ウ | PPM |

| エ | SCM |

答え : ア

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › 経営管理システム

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › 経営管理システム

問8

TOBの説明として,最も適切なものはどれか。

| ア | 経営権の取得や資本参加を目的として,買い取りたい株数,価格,期限などを 公告して不特定多数の株主から株式市場外で株式を買い集めること |

|---|---|

| イ | 経営権の取得を目的として,経営陣や幹部社員が親会社などから株式や営業資産を買い取ること |

| ウ | 事業に必要な資金の調達を目的として,自社の株式を株式市場に新規に公開すること |

| エ | 社会的責任の遂行を目的として,利益の追求だけでなく社会貢献や環境へ配慮した活動を行うこと |

答え : ア

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › 経営戦略手法

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › 経営戦略手法

問9

BSC(Balanced Scorecard)の説明として適切なものはどれか。

| ア | 一定の時点における資金調達と資金運用の状態を表示する会計報告書 |

|---|---|

| イ | 最低の総コストで必要な機能を確実に達成するための分析手法 |

| ウ | 財務,顧客,業務プロセス,学習と成長という視点から行う企業業績の評価手法 |

| エ | 電子商取引のうち企業と消費者で行う取引 |

答え : ウ

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › ビジネス戦略と目標・評価

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › ビジネス戦略と目標・評価

問10

特許戦略の一つであるクロスライセンスの説明として,最も適切なものはどれか。

| ア | 自社にない技術を有する企業を吸収合併することによって,その企業が有する特許を得ること |

|---|---|

| イ | 自社に不足する技術を補完して特許出願を行うために,自社以外の組織との共同研究を実施すること |

| ウ | 自社の特許を他社に開放し,その対価としてそれに見合ったロイヤルテイを得ること |

| エ | 特許の権利者同士がそれぞれの所有する権利に関して,相互にその使用を許諾すること |

答え : エ

分野 : ストラテジ系 › 企業と法務 › 法務 › 知的財産権

分野 : ストラテジ系 › 企業と法務 › 法務 › 知的財産権

問11

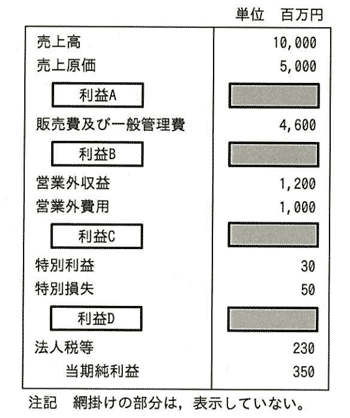

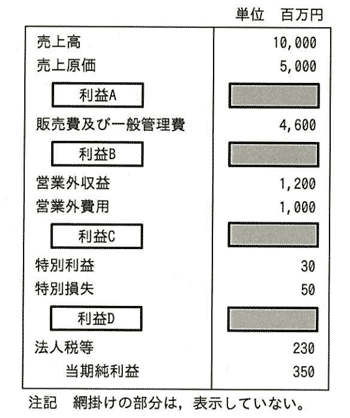

ある企業の損益計算書が表のとおりであるとき,この会計期間の経常利益は何百万円か。

| ア | 400 |

|---|---|

| イ | 580 |

| ウ | 600 |

| エ | 5,000 |

答え : ウ

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 会計・財務

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 会計・財務

問12

デビットカードに関する記述のうち,最も適切なものはどれか。

| ア | あらかじめ利用可能金額がカードに記録されている使い切り型の前払い方式 |

|---|---|

| イ | 商品購入時に,代金が金融機関の預貯金口座から即時に引き落とされる方式 |

| ウ | 商品購入やサービス利用時に提示することによって代金決済ができる後払い方式 |

| エ | 入金した金額に達するまで利用でき,繰り返し金額を補充できる前払い方式 |

答え : イ

分野 : ストラテジ系 › 経営戦略 › ビジネスインダストリ › e-ビジネス

分野 : ストラテジ系 › 経営戦略 › ビジネスインダストリ › e-ビジネス

問13

製造業において利用されているCADの説明として,適切なものはどれか。

| ア | 製品の生産計画に合わせて必要な資材の所要量を求め,資材の手配を行う。 |

|---|---|

| イ | 製品の製造に必要な部品や中間製品,所要量などの情報を管理する。 |

| ウ | 製品の設計図や部品表など,設計から製造に関する情報を一元管理する。 |

| エ | 製品の設計にコンピュータを利用し,設計作業の生産性や信頼性の向上を図る。 |

答え : エ

分野 : ストラテジ系 › 経営戦略 › ビジネスインダストリ › エンジニアリングシステム

分野 : ストラテジ系 › 経営戦略 › ビジネスインダストリ › エンジニアリングシステム

問15

最終製品の納期と製造量に基づいて,製造に必要な構成部品の在庫量の最適化を図りたい。この目的を実現するための施策として,最も適切なものはどれか。

| ア | CRMシステムの構築 |

|---|---|

| イ | MRPシステムの構築 |

| ウ | POSシステムの構築 |

| エ | SFAシステムの構築 |

答え : イ

分野 : ストラテジ系 › 経営戦略 › ビジネスインダストリ › エンジニアリングシステム

分野 : ストラテジ系 › 経営戦略 › ビジネスインダストリ › エンジニアリングシステム

問16

企業経営の意思決定を支援するために,目的別に編成された,時系列データの集まりを何というか。

| ア | データウェアハウス |

|---|---|

| イ | データセンタ |

| ウ | データフローダイアグラム |

| エ | データマイニング |

答え : ア

分野 : ストラテジ系 › システム戦略 › システム戦略 › システム活用促進・評価

分野 : ストラテジ系 › システム戦略 › システム戦略 › システム活用促進・評価

問17

自社の給与マスタの更新権限をもつ社員が,自身の給与を増額するよう給与マスタの内容を改ざんした。その事実が,給与支給前に発覚した。データの改ざんを行ったこの社員を処罰する法律として,適切なものはどれか。

| ア | 刑法 |

|---|---|

| イ | 個人情報保護法 |

| ウ | 電気通信事業法 |

| エ | 不正アクセス禁止法 |

答え : ア

分野 : ストラテジ系 › 企業と法務 › 法務 › セキュリティ関連法規

分野 : ストラテジ系 › 企業と法務 › 法務 › セキュリティ関連法規

問18

| ア | a,b,c |

|---|---|

| イ | a,b,d |

| ウ | a,c,d |

| エ | b,c,d |

答え : ウ

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 会計・財務

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 会計・財務

問19

| ア | 市場占有率が高く,事業拡大のための積極的な投資を必要としないので,収益源となる。 |

|---|---|

| イ | 市場の成長と高い占有率によって大きな売上がもたらされるが,競争力維持のために継続的な投資を必要とする。 |

| ウ | 市場の成長率及び市場占有率がともに低く,長期的なビジネスの期待を掛けられないので,撤退も検討しなければならない。 |

| エ | 市場は成長しているが占有率が低く,今後の収益の柱となる事業に育てるために積極的な投資を必要とする。 |

答え : エ

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › 経営戦略手法

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › 経営戦略手法

問20

グリーンITの考え方に基づく取組みの事例として,適切なものはどれか。

| ア | LEDの青色光による目の疲労を軽減するよう配慮したディスプレイを使用する。 |

|---|---|

| イ | サーバ室の出入口にエアシャワー装置を設置する。 |

| ウ | 災害時に備えたバックアップシステムを構築する。 |

| エ | 資料の紙への印刷は制限して,PCのディスプレイによる閲覧に留めることを原則とする。 |

答え : エ

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 経営・組織論

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 経営・組織論

問21

個人情報保護法における “個人情報” だけを全て挙げたものはどれか。

a 記号や数字だけからなるハンドルネームを集めたファイル

b 購入した職員録に載っている取引先企業の役職と社員名

c 電話帳に載っている氏名と住所,電話番号

d 取引先企業担当者の名刺データベース

a 記号や数字だけからなるハンドルネームを集めたファイル

b 購入した職員録に載っている取引先企業の役職と社員名

c 電話帳に載っている氏名と住所,電話番号

d 取引先企業担当者の名刺データベース

| ア | a,b |

|---|---|

| イ | a,c,d |

| ウ | b,c |

| エ | b,c,d |

答え : エ

分野 : ストラテジ系 › 企業と法務 › 法務 › その他の法律・ガイドライン・情報倫理

分野 : ストラテジ系 › 企業と法務 › 法務 › その他の法律・ガイドライン・情報倫理

問22

自社の業務処理の一部を外部の事業者に任せる経営手法はどれか。

| ア | BPO |

|---|---|

| イ | BTO |

| ウ | MBO |

| エ | OJT |

答え : ア

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › 経営戦略手法

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › 経営戦略手法

問23

| ア | セキュリティホールを利用してWebサイトに侵入する。 |

|---|---|

| イ | 不正なデータ送信や大量のトラフィックなどで,ターゲットのコンピュータやネットワーク機器に負荷をかけ,サービス不能にする。 |

| ウ | 傍受した無線LANの電波を解析して,競合他社の技術情報を読み取る。 |

| エ | 利用者の意図とは無関係な画像を表示するウイルス付きのメールを特定の相手に故意に送付する。 |

答え : ア

分野 : ストラテジ系 › 企業と法務 › 法務 › セキュリティ関連法規

分野 : ストラテジ系 › 企業と法務 › 法務 › セキュリティ関連法規

問24

| ア | a → c → d → b |

|---|---|

| イ | a → d → c → b |

| ウ | c → a → b →d |

| エ | c → b → a → d |

答え : イ

分野 : ストラテジ系 › システム戦略 › システム企画 › 調達計画・実施

分野 : ストラテジ系 › システム戦略 › システム企画 › 調達計画・実施

問26

監査役の役割の説明として,適切なものはどれか。

| ア | 公認会計士の資格を有して,会社の計算書類を監査すること |

|---|---|

| イ | 財務部門の最高責任者として職務を執行すること |

| ウ | 特定の事業に関する責任と権限を有して,職務を執行すること |

| エ | 取締役の職務執行を監査すること |

答え : エ

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 経営・組織論

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 経営・組織論

問27

| ア | 顧客の要望に合わせてPCをカスタマイズできる,ITを利用した新たな受注の仕組み |

|---|---|

| イ | コンピュータを利用して作成した,新製品の設計ドキュメント |

| ウ | 自社の専用サーバで稼働していたプログラムをクラウドコンピューティングにそのまま移し替えたもの |

| エ | 大規模で複雑なモデルの解析を高速に行うために開発された高性能コンピュータ |

答え : ア

分野 : ストラテジ系 › 企業と法務 › 法務 › 知的財産権

分野 : ストラテジ系 › 企業と法務 › 法務 › 知的財産権

問28

顧客の購買行動を分析するバスケット分析の事例として,適切なものはどれか。

| ア | コンビニエンスストアで商品ごとの販売促進費と売上高の関係を分析する。 |

|---|---|

| イ | コンビニエンスストアに来店する客が,一緒に購買する商品を分析する。 |

| ウ | スーパーマーケットで販売する商品カテゴリごとの収益率を分析する。 |

| エ | スーパーマーケットに来店する客の来店頻度や購入金額を分析する。 |

答え : イ

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › マーケティング

分野 : ストラテジ系 › 経営戦略 › 経営戦略マネジメント › マーケティング

問29

導入を検討している機械の経済性評価を行う。取得費用が1,000万円で,耐用年数は10年間である。導入によって,毎年,110万円の利益を得られる。また,保守費用として毎年取得費用の1%が発生する。この機械への投下資本利益率,すなわち機械への投資に対する利益の割合は何%か。

なお,投下資本利益率は,次の式で算出するものとする。

投下資本利益率(%)= 利益 ÷ 投下資本 × 100

なお,投下資本利益率は,次の式で算出するものとする。

投下資本利益率(%)= 利益 ÷ 投下資本 × 100

| ア | 90.0 |

|---|---|

| イ | 100.0 |

| ウ | 110.0 |

| エ | 120.0 |

答え : イ

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 会計・財務

分野 : ストラテジ系 › 企業と法務 › 企業活動 › 会計・財務

問30

情報システム戦略策定の主たる目的として,適切なものはどれか。

| ア | 新たに構築する業務と情報システムに対する要件を明確にし,それを基にIT化の範囲を決定してその具体的機能を明示する。 |

|---|---|

| イ | 経営戦略に基づいた情報システム全体のあるべき姿を明確にして,組織としての情報システム全体の最適化方針を決定する。 |

| ウ | 情報システム開発のために,組織として開発方法と管理方法を決定し,それらに基づいて開発と管理の標準手順を設定する。 |

| エ | 対象とする業務の情報システム構築に関する要求事項を整理し,そのシステム化の方針と構築のための実施計画を作成する。 |

答え : イ

分野 : ストラテジ系 › システム戦略 › システム戦略 › 情報システム戦略

分野 : ストラテジ系 › システム戦略 › システム戦略 › 情報システム戦略

問31

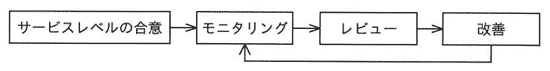

| ア | 応答時間の監視 |

|---|---|

| イ | 応答時間の実績の評価 |

| ウ | 応答時間の短縮 |

| エ | 応答時間の目標の設定・変更 |

答え : ア

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › サービスマネジメント

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › サービスマネジメント

問32

あるITサービスでは,システムの変更の優先度を即時,高,中,低の四段階に定めている。提案された変更のうち,即時と判断されるべき変更はどれか。ここで,変更の定期的なリリースは毎月末に実施されているものとする。

| 優先度 | 説明 |

| 即時 | 生命を危険にさらず,又は重要な公的サービスの提供能力を大きく減じるものであり,直ちに対応する。 |

| 高 | 何人かの重要な利用者に深刻な影響を及ぼす,又は多くの利用者に影響を与えるものであり,迅速に対応する。 |

| 中 | 深刻な影響はないが,次の定期リリースまでは延期できない。 |

| 低 | 変更は必要であるが,次の定期リリースまで待つことができる。 |

| ア | 2週間後の新サービスの開始に必要な補助的な照会画面の機能改善に関わるシステムの変更 |

|---|---|

| イ | 企業内に多くの利用者がいる電子会議システムの障害対策に関わるシステムの変更 |

| ウ | 地域の避難勧告の実施を判断する災害情報提供システムの障害対策に関わるシステムの変更 |

| エ | 翌月の処理日までにバグ対策をすればよいプログラムの改修 |

答え : ウ

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › サービスマネジメント

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › サービスマネジメント

問33

現行システムを新システムに切り替えるに当たり,システム移行計画書を作成した。システム移行計画書に記載すべき事項として,適切なものはどれか。

| ア | システムの選定方針 |

|---|---|

| イ | 新旧システムの並行運用に関するスケジュール |

| ウ | 新システムの成果物に関する品質評価尺度 |

| エ | プロジェクトメンバの業務経歴 |

答え : イ

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › サービスマネジメント

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › サービスマネジメント

問34

企業におけるガバナンスには,ITガバナンスとコーポレートガバナンスなどがある。 ITガバナンスの位置付けとして適切な説明はどれか。

| ア | ITガバナンスとコーポレートガバナンスは同じ概念である。 |

|---|---|

| イ | ITガバナンスとコーポレートガバナンスは対立する概念である。 |

| ウ | ITガバナンスの構成要素の一つとして,コーポレートガバナンスがある。 |

| エ | ITガバナンスはコーポレートガバナンスにとって,不可欠な要素の一つである。 |

答え : エ

分野 : マネジメント系 › サービスマネジメント › システム監査 › 内部統制

分野 : マネジメント系 › サービスマネジメント › システム監査 › 内部統制

問35

システムの開発を外部のベンダに委託する際に,納期及び品質を取り決めることにしている。調達に関する活動 a~d のうち,取り決めた納期と品質を実現するために不可欠な活動として,適切なものだけを全て挙げたものはどれか。

a ベンダからの成果物の受入れテストを実施する。

b ベンダとの間で,進捗確認と問題解決のための共同レビューを行う。

c ベンダとの間で,取り決めたことについての合意文書を取り交わす。

d ベンダヘの支払は,委託契約の支払条件に従って実行する。

a ベンダからの成果物の受入れテストを実施する。

b ベンダとの間で,進捗確認と問題解決のための共同レビューを行う。

c ベンダとの間で,取り決めたことについての合意文書を取り交わす。

d ベンダヘの支払は,委託契約の支払条件に従って実行する。

| ア | a,b,c |

|---|---|

| イ | a,b,d |

| ウ | a,c,d |

| エ | b,c,d |

答え : ア

分野 : マネジメント系 › 開発技術 › システム開発技術 › システム開発技術

分野 : マネジメント系 › 開発技術 › システム開発技術 › システム開発技術

問36

メールシステムに関するサービスマネジメントのPDCAサイクルのうち,C(Check)に該当するものはどれか。

| ア | メールシステムの応答時間を短縮するために,サーバ構成の見直しを提案した。 |

|---|---|

| イ | メールシステムの稼働率などの目標値を設定し,必要な資源を明確にした。 |

| ウ | メールシステムの障害回数や回復時間を測定して稼働率を算出し,目標値との比較を行った。 |

| エ | メールシステムの設計内容に従って,ファイルの割当てなどのシステムのセットアップ作業を実施した。 |

答え : ウ

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › サービスマネジメント

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › サービスマネジメント

問38

コミュニケーションの形式には,2人以上の当事者間で複数方向に情報が交わされる相互型コミュニケーション,特定の人に情報を送信するプッシュ型コミュニケーション,自分の意思で必要な情報にアクセスするプル型コミュニケーションがある。プル型コミュニケーションに該当するものはどれか。

| ア | 社内の掲示板サイトで進捗会議の日程を参照する。 |

|---|---|

| イ | 主要なメンバに電話し進捗会議の日程を調整する。 |

| ウ | テレビ会議システムを使って進捗会議を行う。 |

| エ | 電子メールに進捗会議の議事録を添付して配信する。 |

答え : ア

分野 : マネジメント系 › プロジェクトマネジメント › プロジェクトマネジメント › プロジェクトマネジメント

分野 : マネジメント系 › プロジェクトマネジメント › プロジェクトマネジメント › プロジェクトマネジメント

問39

ファシリティマネジメントを説明したものはどれか。

| ア | ITサービスのレベルを維持管理するためにSLAの遵守状況を確認し,定期的に見直す。 |

|---|---|

| イ | 経営の視点から,建物や設備などの保有,運用,維持などを最適化する手法である。 |

| ウ | 製品やサービスの品質の向上を図るために業務プロセスを継続的に改善する。 |

| エ | 部品の調達から製造,流通,販売に至る一連のプロセスに参加する部門と企業間で情報を共有・管理する。 |

答え : イ

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › ファシリティマネジメント

分野 : マネジメント系 › サービスマネジメント › サービスマネジメント › ファシリティマネジメント

問40

A社の内部監査人が同社の事業継続計画(BCP)についてシステム監査を行った。システム監査の指摘事項として,コンピュータ電源のバックアップ対策において,システム運用部門が管理する無停電電源装置のバッテリーに一部劣化が生じていることが挙げられた。この指摘事項に対して改善を行う責任者は誰か。

| ア | システム運用部門長 |

|---|---|

| イ | システム開発の責任者 |

| ウ | 内部監査人 |

| エ | 無停電電源装置を購入した購買部門長 |

答え : ア

分野 : マネジメント系 › サービスマネジメント › システム監査 › システム監査

分野 : マネジメント系 › サービスマネジメント › システム監査 › システム監査

問41

会計システムに次のようなアクセスの記録を蓄積する機能があるとき,この蓄積された情報を利用して実施するシステム監査の目的として,適切なものはどれか。

入力されたユーザIDとパスワードの組合せを,あらかじめ登録された内容と照合し,一致する場合は会計業務メニュー画面へ遷移し,一致しない場合はログインエラー画面へ遷移する。このとき,ユーザID,照合日時及び照合結果をアクセス記録として蓄積する。

入力されたユーザIDとパスワードの組合せを,あらかじめ登録された内容と照合し,一致する場合は会計業務メニュー画面へ遷移し,一致しない場合はログインエラー画面へ遷移する。このとき,ユーザID,照合日時及び照合結果をアクセス記録として蓄積する。

| ア | システムの障害情報を記録していることを確認する。 |

|---|---|

| イ | システムの利用者に対する利便性を確認する。 |

| ウ | システム利用権限の運用の適切性を確認する。 |

| エ | 品質マネジメントシステムの要求事項への適合性を確認する。 |

答え : ウ

分野 : マネジメント系 › サービスマネジメント › システム監査 › システム監査

分野 : マネジメント系 › サービスマネジメント › システム監査 › システム監査

問42

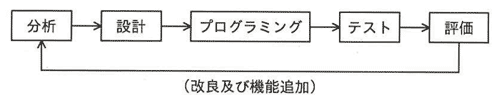

| ア | ウォータフォールモデル |

|---|---|

| イ | 再利用モデル |

| ウ | スパイラルモデル |

| エ | リエンジニアリングモデル |

答え : ウ

分野 : マネジメント系 › 開発技術 › ソフトウェア開発管理技術 › 開発プロセス・手法

分野 : マネジメント系 › 開発技術 › ソフトウェア開発管理技術 › 開発プロセス・手法

問45

システム監査の説明として,適切なものはどれか。

| ア | ISO 9001品質マネジメントシステム規格に基づき実施する。 |

|---|---|

| イ | ISO 14001環境マネジメントシステム規格への適合性を確認する。 |

| ウ | 監査ツールとしてITを利用する監査の総称である。 |

| エ | 情報システムのリスクに対するコントロールの整備状況,運用状況を検証又は評価する。 |

答え : エ

分野 : マネジメント系 › サービスマネジメント › システム監査 › システム監査

分野 : マネジメント系 › サービスマネジメント › システム監査 › システム監査

問46

プロジェクトチームのメンバの役割や責任を定義するものとして,最も適切なものはどれか。

| ア |  |

|---|---|

| イ |  |

| ウ |  |

| エ |  |

答え : ウ

分野 : マネジメント系 › プロジェクトマネジメント › プロジェクトマネジメント › プロジェクトマネジメント

分野 : マネジメント系 › プロジェクトマネジメント › プロジェクトマネジメント › プロジェクトマネジメント

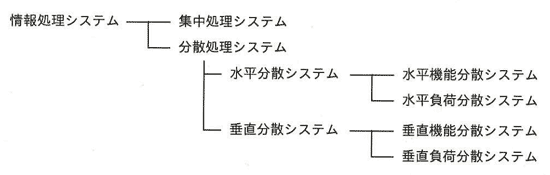

問48

| ア | PCをクライアントとしてデータの入力と処理要求や結果の表示を行い,サーバ 側でクライアントから要求されたデータの処理と結果の出力を行う方式 |

|---|---|

| イ | 業務データを処理するアプリケーションを実行するコンピュータとは別に,プリントサーバ,メールサーバなど専用のコンピュータを設ける方式 |

| ウ | 支店ごとに設置したコンピュータで支店内の売上データを処理し,本社のコンピュータが各支店で処理された売上データを集めて全体の売上データを処理する方式 |

| エ | 複数のコンピュータで同じアプリケーションを実行し,一つのコンピュータに処理が集中しないようにする方式 |

答え : エ

分野 : テクノロジ系 › コンピュータシステム › システム構成要素 › システムの構成

分野 : テクノロジ系 › コンピュータシステム › システム構成要素 › システムの構成

問49

プリンタが1分間に印刷できるページ数を表す単位はどれか。

| ア | cpi |

|---|---|

| イ | dpi |

| ウ | ppm |

| エ | rpm |

答え : ウ

分野 : テクノロジ系 › コンピュータシステム › ハードウェア › ハードウェア(コンピュータ・入出力装置)

分野 : テクノロジ系 › コンピュータシステム › ハードウェア › ハードウェア(コンピュータ・入出力装置)

問50

| ア | スマートフォン内の消えてしまうと困るデータは,スマートフォンとは別の場所に暗号化して保存する。 |

|---|---|

| イ | スマートフォンにもウイルスは感染する可能性があるので,ウイルス対策ソフトを導入する。 |

| ウ | スマートフォンの購入時が最もセキュリティが高い状態なので,OSの更新はしないで使い続ける。 |

| エ | スマートフォンを紛失した場合,遠隔からの強制ロックとデータの強制削除を行う。 |

答え : ウ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問51

次の認証方式の特徴に関する記述として,適切なものはどれか。

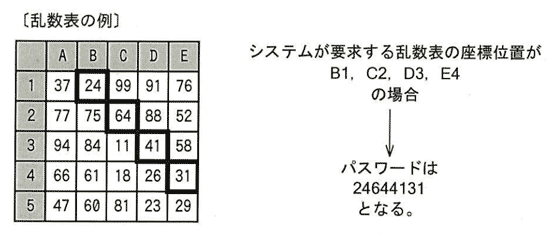

・利用者にはあらかじめ乱数表が渡されている。

・乱数表に印刷された数字は利用者ごとに異なる。

・システムが要求する乱数表の座標位置に記載された数字をパスワードとして入力する。(座標位置は毎回異なる。)

・正しいパスワードの入力が確認できた場合に認証が成功する。

・利用者にはあらかじめ乱数表が渡されている。

・乱数表に印刷された数字は利用者ごとに異なる。

・システムが要求する乱数表の座標位置に記載された数字をパスワードとして入力する。(座標位置は毎回異なる。)

・正しいパスワードの入力が確認できた場合に認証が成功する。

| ア | システムが要求する乱数表の座標位置が同じでも,パスワードは毎回異なる。 |

|---|---|

| イ | 知識による認証の一種である。 |

| ウ | 盗聴したパスワード利用による,なりすましの防止に有効である。 |

| エ | 乱数表を他人に渡しても安全である。 |

答え : ウ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問52

| ア | インターネットから直接アクセス可能なIPアドレスが他と重複しても,問題が生じなくなる。 |

|---|---|

| イ | インターネットから直接アクセス可能なIPアドレスの不足が,解消される。 |

| ウ | インターネットへの接続に光ファイバが利用できるようになる。 |

| エ | インターネットを利用するときの通信速度が速くなる。 |

答え : イ

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク応用

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク応用

問53

マルチコアプロセッサに関する記述のうち,適切なものはどれか。

| ア | 各コアでそれぞれ別の処理を同時に実行することによって,システム全体の処理能力の向上を図る。 |

|---|---|

| イ | 複数のコアで同じ処理を実行することによって,処理結果の信頼性の向上を図る。 |

| ウ | 複数のコアはハードウェアだけによって制御され,OSに特別な機能は必要ない。 |

| エ | プロセッサの処理能力はコアの数だけに依存し,クロック周波数には依存しない。 |

答え : ア

分野 : テクノロジ系 › コンピュータシステム › コンピュータ構成要素 › プロセッサ

分野 : テクノロジ系 › コンピュータシステム › コンピュータ構成要素 › プロセッサ

問54

セキュリティに問題があるPCを社内ネットワークなどに接続させないことを目的とした仕組みであり,外出先で使用したPCを会社に持ち帰った際に,ウイルスに感染していないことなどを確認するために利用するものはどれか。

| ア | DMZ |

|---|---|

| イ | IDS |

| ウ | 検疫ネットワーク |

| エ | ファイアウォール |

答え : ウ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問55

| ア | 通信内容の改ざんがあった場合,電子証明書を発行した認証局で検知する。 |

|---|---|

| イ | 電子メールに電子証明書を付与した場合,送信者が電子メールの送達記録を認証局に問い合わせることができる。 |

| ウ | 電子メールの送信者が公開鍵の所有者であることを,電子証明書を発行した認証局が保証することによって,なりすましを検出可能とする。 |

| エ | 認証局から電子証明書の発行を受けた送信者が,電子メールにディジタル署名を付与すると,認証局がその電子メールの控えを保持する。 |

答え : ウ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問56

LANに関する記述①~③のうち,適切なものだけを全て挙げたものはどれか。

① LANに,テレビやゲーム機を接続することもできる。

② LANの構築には,電気通信事業者との契約が必要である。

③ LANを構成する機器間の接続には,ケーブルや無線が用いられる。

① LANに,テレビやゲーム機を接続することもできる。

② LANの構築には,電気通信事業者との契約が必要である。

③ LANを構成する機器間の接続には,ケーブルや無線が用いられる。

| ア | ①,② |

|---|---|

| イ | ①,②,③ |

| ウ | ①,③ |

| エ | ②,③ |

答え : ウ

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク方式

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク方式

問57

生体認証による入退室管理システムに全社員を登録し,社内の各部屋に入室を許可する社員を設定した。退室は管理していない。a~d の記述のうち,この入退室管理システムで実現できることだけを全て挙げたものはどれか。

a 権限のある社員だけに入室を許可する。

b 入室者が部屋にいた時間を記録する。

c 入室を試みて,拒否された社員を記録する。

d 部屋にいる人数を把握する。

a 権限のある社員だけに入室を許可する。

b 入室者が部屋にいた時間を記録する。

c 入室を試みて,拒否された社員を記録する。

d 部屋にいる人数を把握する。

| ア | a,b,c |

|---|---|

| イ | a,c |

| ウ | a,d |

| エ | b,c,d |

答え : イ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問59

情報セキュリティにおける脅威であるバッファオーバフローの説明として,適切なものはどれか。

| ア | 特定のサーバに大量の接続要求を送り続けて,サーバが他の接続要求を受け付けることを妨害する。 |

|---|---|

| イ | 特定のメールアドレスに大量の電子メールを送り,利用者のメールボックスを満杯にすることで新たな電子メールを受信できなくする。 |

| ウ | ネットワークを流れるパスワードを盗聴し,それを利用して不正にアクセスする。 |

| エ | プログラムが用意している入力用のデータ領域を超えるサイズのデータを入力することで,想定外の動作をさせる。 |

答え : エ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ

問60

認証技術を,所有物による認証,身体的特徴による認証及び知識による認証の三つに分類したとき,分類と実現例①~③の適切な組合せはどれか。

① ICカードを用いた認証

② ID,パスワードによる認証

③ 指紋による認証

① ICカードを用いた認証

② ID,パスワードによる認証

③ 指紋による認証

| ① | ② | ③ | |

| ア | 所有物による認証 | 身体的特徴による認証 | 知識による認証 |

| イ | 所有物による認証 | 知識による認証 | 身体的特徴による認証 |

| ウ | 知識による認証 | 所有物による認証 | 身体的特徴による認証 |

| エ | 知識による認証 | 身体的特徴による認証 | 所有物による認証 |

答え : イ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問61

組織で策定する情報セキュリティポリシに関する記述のうち,最も適切なものはどれか。

| ア | 情報セキュリティ基本方針だけでなく,情報セキュリティに関する規則や手順の策定も経営者が行うべきである。 |

|---|---|

| イ | 情報セキュリティ基本方針だけでなく,情報セキュリティに関する規則や手順も社外に公開することが求められている。 |

| ウ | 情報セキュリティに関する規則や手順は組織の状況にあったものにすべきであるが,最上位の情報セキュリティ基本方針は業界標準の雛形をそのまま採用することが求められている。 |

| エ | 組織内の複数の部門で異なる情報セキュリティ対策を実施する場合でも,情報セキュリティ基本方針は組織全体で統一させるべきである。 |

答え : エ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ管理

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ管理

問62

ペネトレーションテストの説明として,適切なものはどれか。

| ア | システムに対して,実際に攻撃して侵入を試みることで,セキュリティ上の弱点を発見する。 |

|---|---|

| イ | システムに対して,通常以上の高い負荷をかけて,正常に機能するかどうかを確認する。 |

| ウ | プログラムを変更したときに,その変更によって想定外の影響が現れていないかどうかを確認する。 |

| エ | 利用者にシステムを実際に使ってもらうことで,使いやすさを確認する。 |

答え : ア

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問63

リスク対策のうち,ソーシャルエンジニアリングへの対策に該当するものはどれか。

| ア | 電子メールは,メールサーバでウイルス検査をしてから配信する。 |

|---|---|

| イ | 電力供給の停止に備えて,自家発電装置を設置する。 |

| ウ | 電話で重要情報を伝達するときの方法を定めて,その手順に従って行う。 |

| エ | 入荷物は,受取場所で危険物が含まれないことを検査してから使用場所へ移す。 |

答え : ウ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問64

| ア | Bccに指定した宛先には,自動的に暗号化された電子メールが送信される。 |

|---|---|

| イ | Bccに指定した宛先には,本文を削除した件名だけの電子メールが送信される。 |

| ウ | Bccに指定した宛先のメールアドレスは,他の宛先には通知されない。 |

| エ | Bccに指定した宛先は,配信エラーが発生したときの通知先になる。 |

答え : ウ

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク応用

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク応用

問67

| ア | データの入力者以外の者が,入力されたデータの正しさをチェックする。 |

|---|---|

| イ | データを外部媒体に保存するときは,暗号化する。 |

| ウ | データを処理するシステムに予備電源を増設する。 |

| エ | ファイルに読出し用パスワードを設定する。 |

答え : ア

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ管理

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ管理

問68

| ア | 使用頻度の高いデータを同じ表にまとめて,更新時のディスクアクセス回数を減らすことができる。 |

|---|---|

| イ | データの重複を排除して,更新時におけるデータの不整合の発生を防止することができる。 |

| ウ | 表の大きさを均等にすることで,主記憶の使用効率を向上させることができる。 |

| エ | 表の数を減らすことで,問合せへの応答時間を短縮することができる。 |

答え : イ

分野 : テクノロジ系 › 技術要素 › データベース › データベース設計

分野 : テクノロジ系 › 技術要素 › データベース › データベース設計

問69

バイオメトリクス認証の例として,適切なものはどれか。

| ア | 本人だけが知っているパスワードで認証する。 |

|---|---|

| イ | 本人だけがもっている身分証明書で認証する。 |

| ウ | 本人の指紋で認証する。 |

| エ | ワンタイムパスワードを用いて認証する。 |

答え : ウ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問71

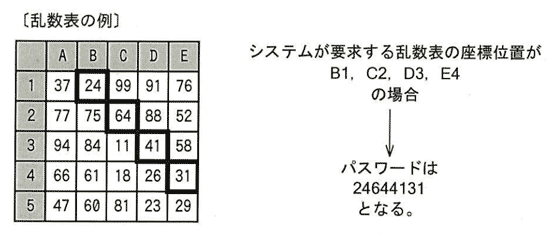

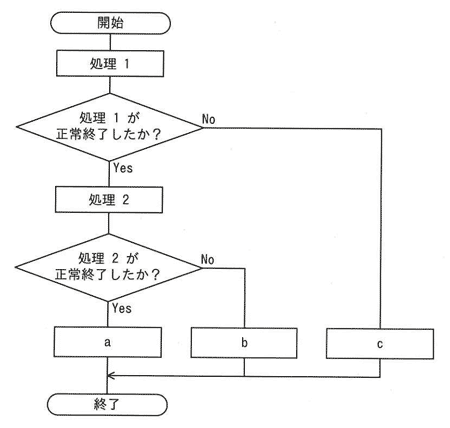

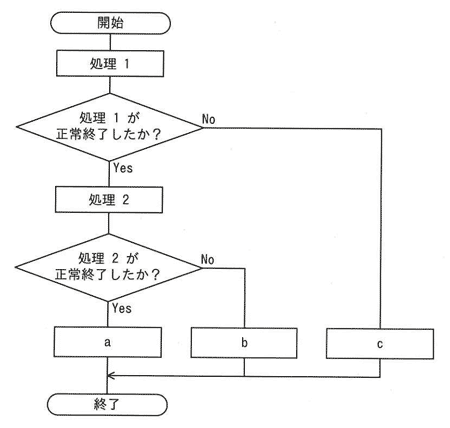

図は処理1,処理2の順でデータベースを更新するトランザクションの処理フローを示している。図中の a~c のうち,コミット処理(処理1,処理2の更新結果を確定させる処理)に該当する箇所だけを全て挙げたものはどれか。

| ア | a |

|---|---|

| イ | a,b |

| ウ | b,c |

| エ | c |

答え : ア

分野 : テクノロジ系 › 技術要素 › データベース › トランザクション処理

分野 : テクノロジ系 › 技術要素 › データベース › トランザクション処理

問73

| ア | 青 |

|---|---|

| イ | 赤 |

| ウ | 黒 |

| エ | 緑 |

答え : ウ

分野 : テクノロジ系 › 技術要素 › 情報メディア › マルチメディア応用

分野 : テクノロジ系 › 技術要素 › 情報メディア › マルチメディア応用

問74

| ア | データとデータの処理方法を,ひとまとめにしたオブジェクトとして表現する。 |

|---|---|

| イ | データ同士の関係を網の目のようにつながった状態で表現する。 |

| ウ | データ同士の関係を木構造で表現する。 |

| エ | データの集まりを表形式で表現する。 |

答え : エ

分野 : テクノロジ系 › 技術要素 › データベース › データベース方式

分野 : テクノロジ系 › 技術要素 › データベース › データベース方式

問75

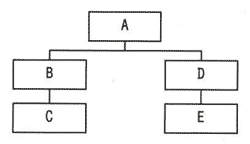

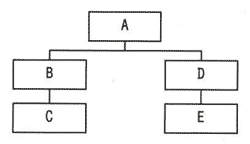

あるWebサーバにおいて,五つのディレクトリが図のような階層構造になっている。 このとき,ディレクトリBに格納されているHTML文書からディレクトリEに格納されているファイルimg.jpgを指定するものはどれか。ここで,ディレクトリ及びファイルの指定は,次の方法によるものとする。

〔ディレクトリ及びファイルの指定方法〕

(1)ファイルは, “ディレクトリ名/…/ディレクトリ名/ファイル名” のように,経路上のディレクトリを順に “/” で区切って並べた後に “/” とファイル名を指定する。

(2)カレントディレクトリは “.” で表す。

(3)1階層上のディレクトリは “..” で表す。

(4)始まりが “/” のときは,左端にルートディレクトリが省略されているものとする。

(5)始まりが “/” , “.” , “..” のいずれでもないときは,左端にカレントディレクトリ配下であることを示す “./” が省略されているものとする。

〔ディレクトリ及びファイルの指定方法〕

(1)ファイルは, “ディレクトリ名/…/ディレクトリ名/ファイル名” のように,経路上のディレクトリを順に “/” で区切って並べた後に “/” とファイル名を指定する。

(2)カレントディレクトリは “.” で表す。

(3)1階層上のディレクトリは “..” で表す。

(4)始まりが “/” のときは,左端にルートディレクトリが省略されているものとする。

(5)始まりが “/” , “.” , “..” のいずれでもないときは,左端にカレントディレクトリ配下であることを示す “./” が省略されているものとする。

| ア | ../A/D/E/img.jpg |

|---|---|

| イ | ../D/E/img.jpg |

| ウ | ./A/D/E/img.jpg |

| エ | ./D/E/img.jpg |

答え : イ

分野 : テクノロジ系 › コンピュータシステム › ソフトウェア › ファイルシステム

分野 : テクノロジ系 › コンピュータシステム › ソフトウェア › ファイルシステム

問76

無線LANの暗号化方式はどれか。

| ア | ESSID |

|---|---|

| イ | HTTPS |

| ウ | POP3 |

| エ | WPA2 |

答え : エ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問77

暗号化通信で使用する鍵 a~c のうち,セキュリティ上,第三者に知られてはいけないものだけを全て挙げたものはどれか。

a 共通鍵暗号方式の共通鍵

b 公開鍵暗号方式の公開鍵

c 公開鍵暗号方式の秘密鍵

a 共通鍵暗号方式の共通鍵

b 公開鍵暗号方式の公開鍵

c 公開鍵暗号方式の秘密鍵

| ア | a,b |

|---|---|

| イ | a,c |

| ウ | b,c |

| エ | c |

答え : イ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ対策・情報セキュリティ実装技術

問78

| ア | P |

|---|---|

| イ | D |

| ウ | C |

| エ | A |

答え : ア

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ管理

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ管理

問79

| ア | IPアドレス |

|---|---|

| イ | 最新のウイルス定義ファイル |

| ウ | スパムメールのアドレスリスト |

| エ | プロバイダから割り当てられたメールアドレス |

答え : ア

分野 : テクノロジ系 › 技術要素 › ネットワーク › 通信プロトコル

分野 : テクノロジ系 › 技術要素 › ネットワーク › 通信プロトコル

問80

物理的セキュリティ対策の不備が原因となって発生するインシデントの例として,最も適切なものはどれか。

| ア | DoS攻撃を受け,サーバが停止する。 |

|---|---|

| イ | PCがコンピュータウイルスに感染し,情報が漏えいする。 |

| ウ | 社員の誤操作によって,PC内のデータが消去される。 |

| エ | 第三者がサーバ室へ侵入し,データを盗み出す。 |

答え : エ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ

分野 : テクノロジ系 › 技術要素 › セキュリティ › 情報セキュリティ

問81

cookieによって得られる利便性の例として,適切なものはどれか。

| ア | あらかじめ読者として登録しておくと,登録したジャンルやし好に合った内容のメールだけが自動的に配信される。 |

|---|---|

| イ | インターネットの検索エンジンで検索すると,検索結果に加えて,関連した内容の記事や広告も表示される。 |

| ウ | 自分のブログに他人のブログのリンクを張ったとき,相手に対してその旨が自動的に通知される。 |

| エ | 利用者が過去にアクセスしたWebサイトに再度アクセスしたときに,その利用者に合わせた設定でWebページが表示される。 |

答え : エ

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク応用

分野 : テクノロジ系 › 技術要素 › ネットワーク › ネットワーク応用